#48 Kali Linux для продвинутого тестирования на проникновение. Беспроводные и Bluetooth-атаки.

Здравствуйте, дорогие друзья.

Доминирование мобильных устройств привело к тому, что большинство компаний приняли Bring Your Own Devices (BYOD), и необходимости обеспечения мгновенного подключения к сети, с помощью беспроводных сетей. К сожалению, удобство беспроводного доступа сопровождается увеличением эффективных атак, которые приводят к краже данных и несанкционированному доступу, а также отказу в обслуживании сетевых ресурсов. Кали предоставляет несколько инструментов для настройки и запуска этих беспроводных атак, позволяющие организациям повысить безопасность.

В этом разделе мы рассмотрим несколько служебных задач и беспроводных атак, в том числе следующие темы:

• Настройка Kali для беспроводных и Bluetooth-атак.

• Беспроводная и Bluetooth разведка

• Обход скрытого идентификатора набора услуг (SSID)

• Обход аутентификации по MAC-адресу и открытой аутентификации

• Компрометация шифрования WPA/WPA2 и использование атаки — «Человека посередине» (MiTM).

• Атака беспроводных маршрутизаторов с помощью Reaver

• Атаки типа «отказ в обслуживании» (DoS) на беспроводную и Bluetooth-связь.

Введение в беспроводные технологии и технологии Bluetooth

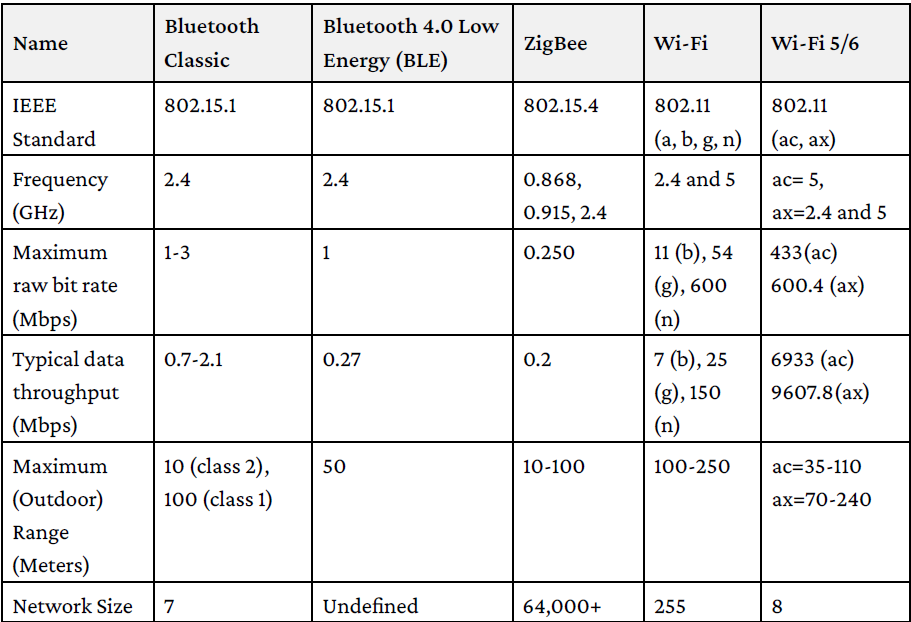

Беспроводная технология обеспечивает возможность связи между двумя или более объектами, на расстоянии, без использования проводов или кабелей любого рода. При этом используется радиочастота (RF), а также инфракрасные (ИК) волны. В Таблице ниже представлены различные беспроводные технологии, с указанием поддерживаемых ими стандартов IEEE, радиочастот, на которой они работают, скорость передачи данных, диапазоны и размер сети:

В этом разделе, мы сосредоточимся на двух основных беспроводных технологиях: Bluetooth и Wi-Fi. Главная разница в том, что Wi-Fi может обеспечить дальний и высокоскоростной доступ в Интернет, а Bluetooth разработан для устройств ближнего действия, для обмена информацией.

Настройка Kali для беспроводных атак

Kali Linux предварительно оснащен несколькими инструментами, для облегчения тестирования беспроводных сетей; Однако, эти атаки требуют обширной настройки, чтобы быть полностью эффективными. Кроме того, тестировщики должны получить хороший опыт работы с беспроводными сетями, прежде чем внедрять атаки или проводить аудит беспроводной сети.

Наиболее важным инструментом в тестировании безопасности беспроводной сети, является беспроводной адаптер, который подключается к беспроводной точке доступа (AP). Он должен поддерживать используемые инструменты, особенно набор инструментов; в частности, чипсет карты, а драйверы должны уметь внедрять беспроводные пакеты в коммуникационный поток. Это требование для атак, требующих внедрения в трафик пакетов определенных типов, потока между целью и жертвой. Внедренные пакеты могут вызвать отказ в обслуживании, позволяя злоумышленнику для захвата данных рукопожатия, необходимых для взлома ключей шифрования или поддержки других беспроводных атак.

Самые надежные адаптеры, которые Вы можете использовать с Kali, — это сетевые карты Alfa, особенно Адаптеры AWUS036NH или Wi-Fi Pineapple или TP-Link N150 TL-WN722N версии 1, которые поддерживают беспроводные протоколы 802.11 b, g и n. Точно так же для проведения Bluetooth-атак рекомендуется использовать внешний ключ, такой как USB Bluetooth адаптер TP-Link или WAVLINK Wireless Bluetooth CSR 4.0 Dongle. Эти карты обычно стоят менее 10 долларов и легко доступны в Интернете. Они будут поддерживать все тесты и атаки, которые выполняются с помощью Kali.

На этом все. Всем хорошего дня!

#1 Kali Linux для продвинутого тестирования на проникновение. Целевое тестирование.

#2 Kali Linux для продвинутого тестирования на проникновение. Методология тестирования.

#3 Kali Linux для продвинутого тестирования на проникновение. Введение в возможности Kali Linux.

#7 Kali Linux для продвинутого тестирования на проникновение. Kali на Android (телефоны без рута).

#8 Kali Linux для продвинутого тестирования на проникновение. Настройка и кастомизация Kali Linux.

#11 Kali Linux для продвинутого тестирования на проникновение. Создание тестовой лаборатории. Metasploitable3.

#12 Kali Linux для продвинутого тестирования на проникновение. Создание тестовой лаборатории. Mutillidae.

#14 Kali Linux для продвинутого тестирования на проникновение. OSINT и Пассивная разведка.

#15 Kali Linux для продвинутого тестирования на проникновение. Наступательный OSINT. Maltego.

#16 Kali Linux для продвинутого тестирования на проникновение. Наступательный OSINT. OSRFramework. theHarvester.

#18 Kali Linux для продвинутого тестирования на проникновение. Наступательный OSINT. Гугл Дорки.

#20 Kali Linux для продвинутого тестирования на проникновение. Защитный OSINT. CUPP. CeWL. Twofi.

#24 Kali Linux для продвинутого тестирования на проникновение. IPv4. IPv6. Инструменты IPv6.

#26 Kali Linux для продвинутого тестирования на проникновение. Сканирование портов. Nmap. Masscan.

#27 Kali Linux для продвинутого тестирования на проникновение. Информация DHCP. ARP-broadcasting.

#30 Kali Linux для продвинутого тестирования на проникновение. Оценка уязвимости. Эксплойты.

#33 Kali Linux для продвинутого тестирования на проникновение. OWASP ZAP.

#35 Kali Linux для продвинутого тестирования на проникновение. Сканер сетевых уязвимостей OpenVAS.

#37 Kali Linux для продвинутого тестирования на проникновение. Специализированные сканеры.

#42 Kali Linux для продвинутого тестирования на проникновение. The Social Engineering Toolkit (SET).