Здравствуйте, дорогие друзья.

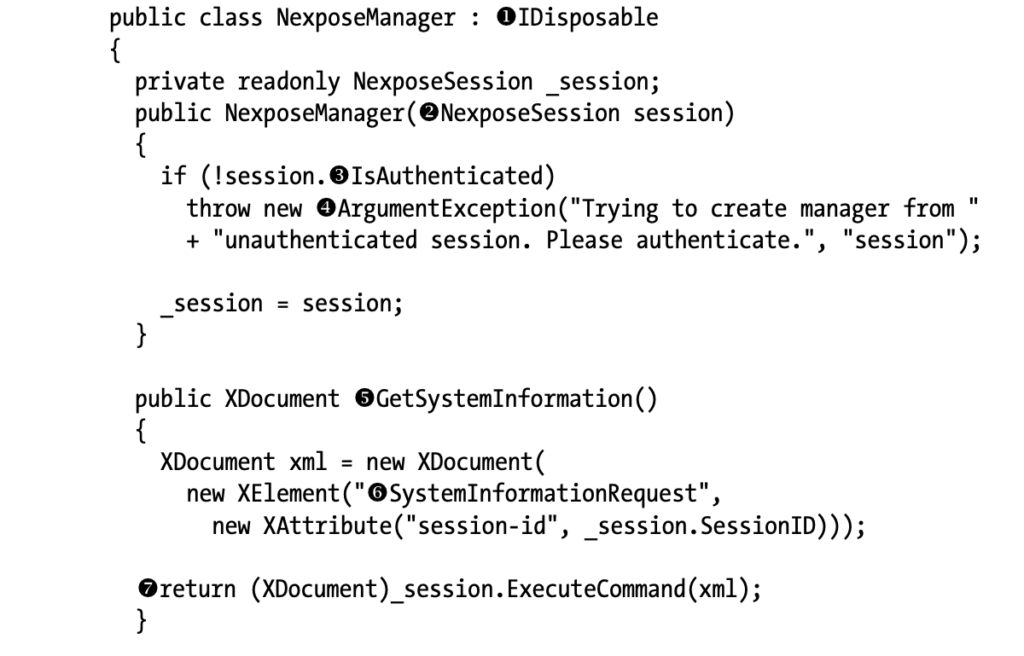

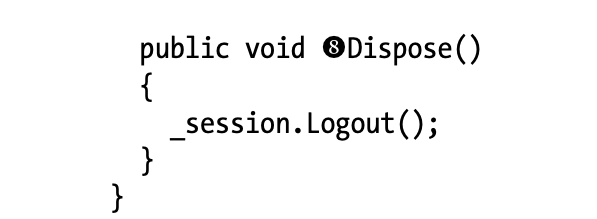

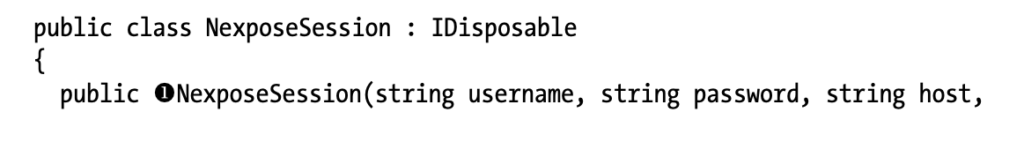

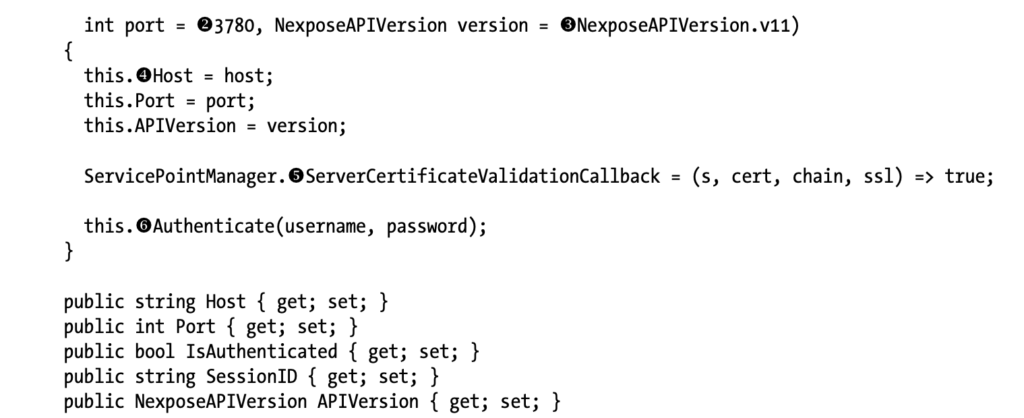

Nexpose — это сканер уязвимостей, похожий на Nessus, но ориентированный на корпоративные приложения, и управлением уровнями уязвимостей. Это означает, что он помогает системным администраторам в поиске исправлений, и в смягчении последствий расстановки приоритетов в отношении потенциальных …