#38 Уязвимость DVWA. Weak Session IDs — Уровень (Medium).

Здравствуйте, дорогие друзья.

Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на Weak Session IDs уровня Medium.

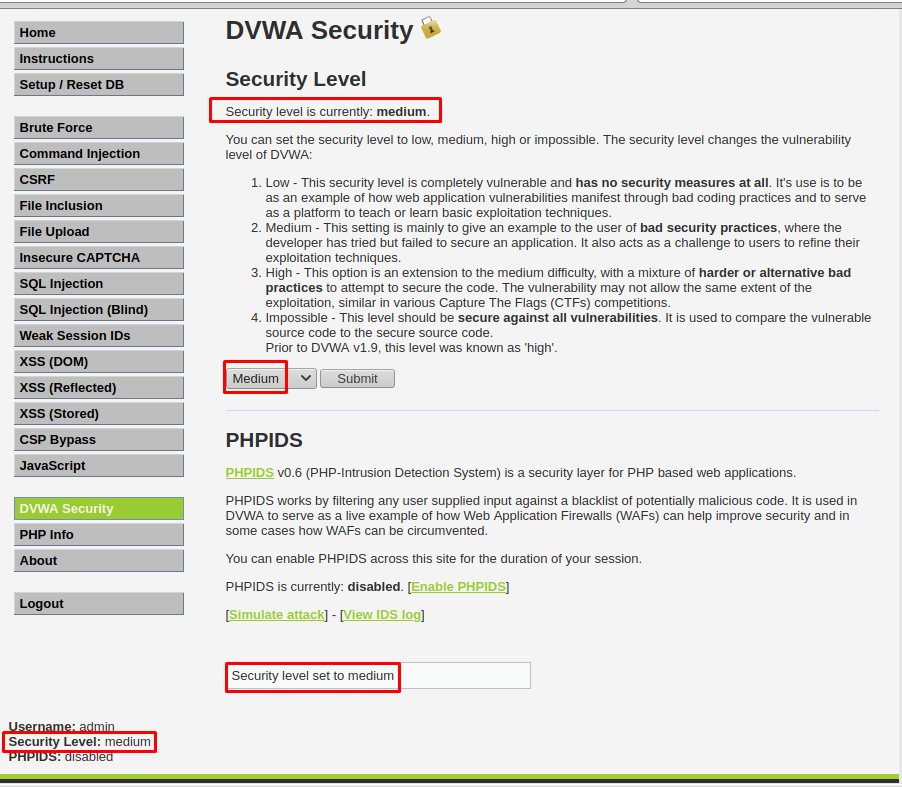

Более подробно я описывал суть данной уязвимости в прошлом уроке, и, чтобы не повторяться, я не буду рассказывать сейчас об этом. Так что потрудитесь найти предыдущий урок, и посмотрите его. Итак, для начала, нам нужно выставить настройки безопасности на «Medium»:

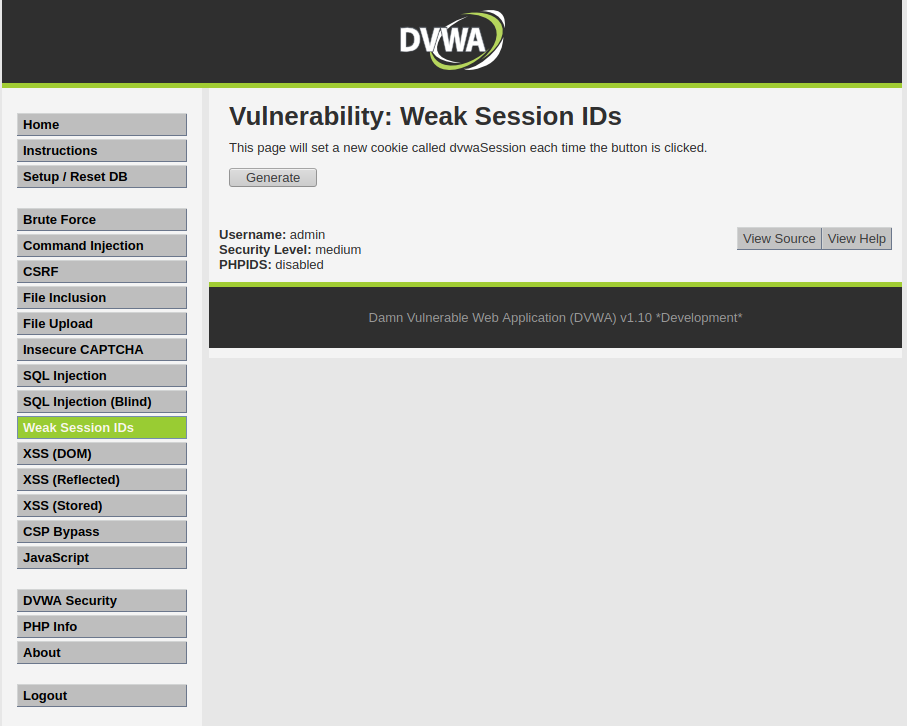

После этого, переходим на вкладку «Weak Sessions IDs», и видим ту же страничку, что и на низком уровне настроек безопасности:

Давайте проделаем те же шаги, что и на низком уровне.

Запустим Burp Suite, и сконнектим его с браузером. Для соединения я воспользуюсь плагином FoxyProxy:

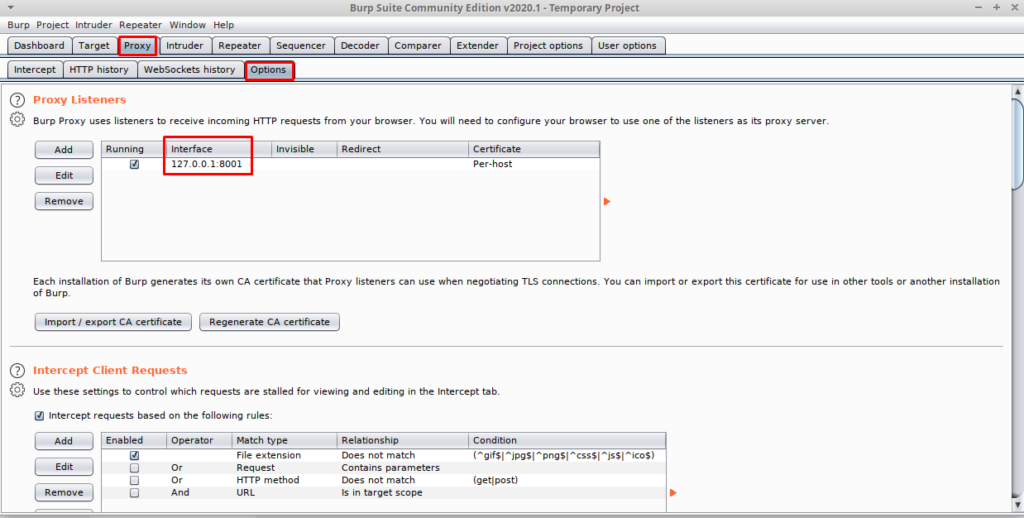

Запускаем Burp, и выставляем интерфейс на 127.0.0.1 и порт 8001:

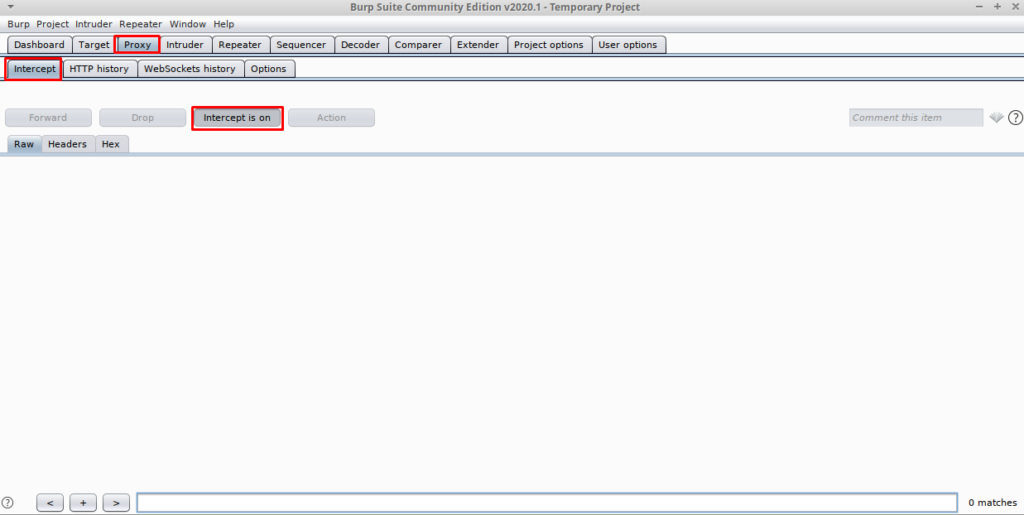

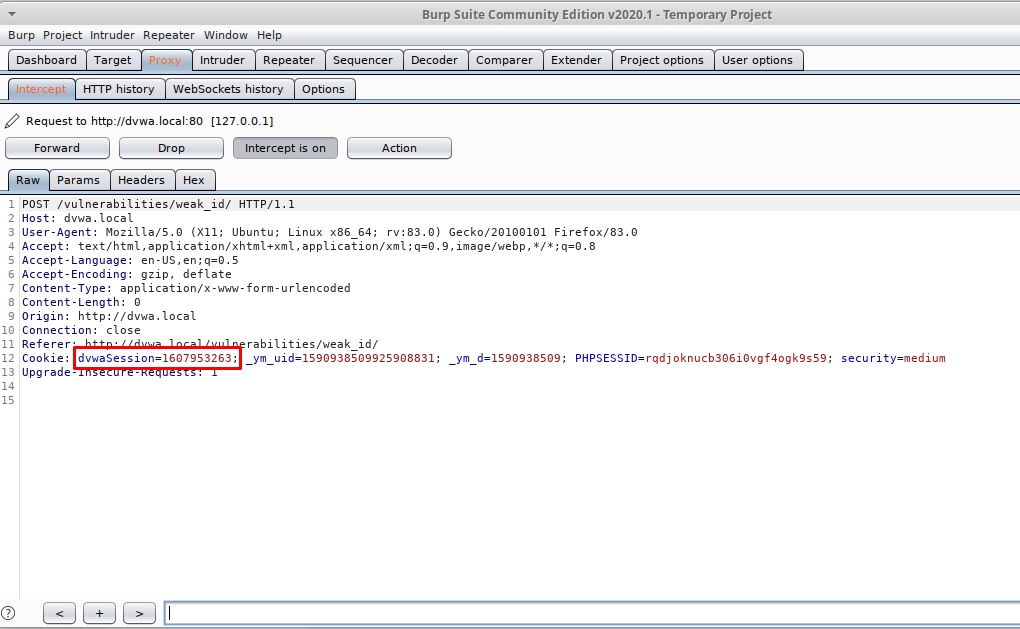

Включаем перехватчик пакетов (intercepter), и жмем кнопку «Generate»:

Нас автоматически перебрасывает в BurpSuite:

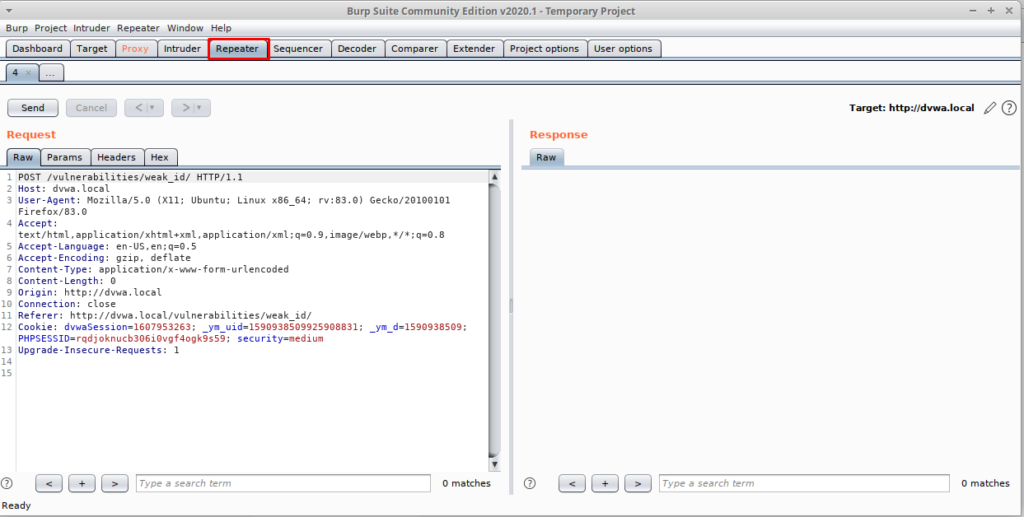

Нам будет интересен параметр dvwaSession, значение которого указано в секундах, c даты создания Unix. Погуглите – это очень просто найти. Мы, в свою очередь потестим значения параметра, перенеся пакет в Repeater. Это делается с помощью горячих клавиш Ctrl+R, либо правой кнопкой мыши, выбрав опцию «Send to Repeater»:

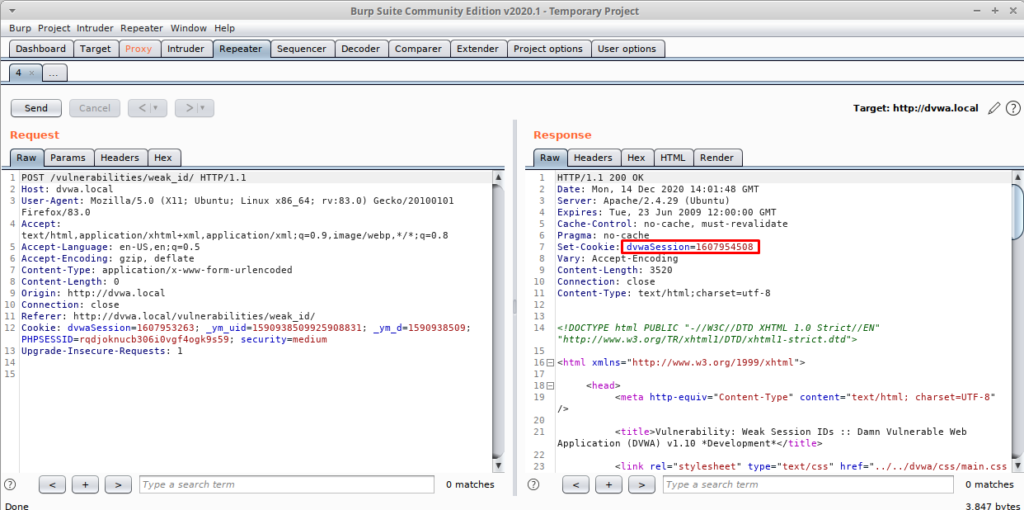

Жмем кнопку «Send», и видим вывод обновленного значения времени:

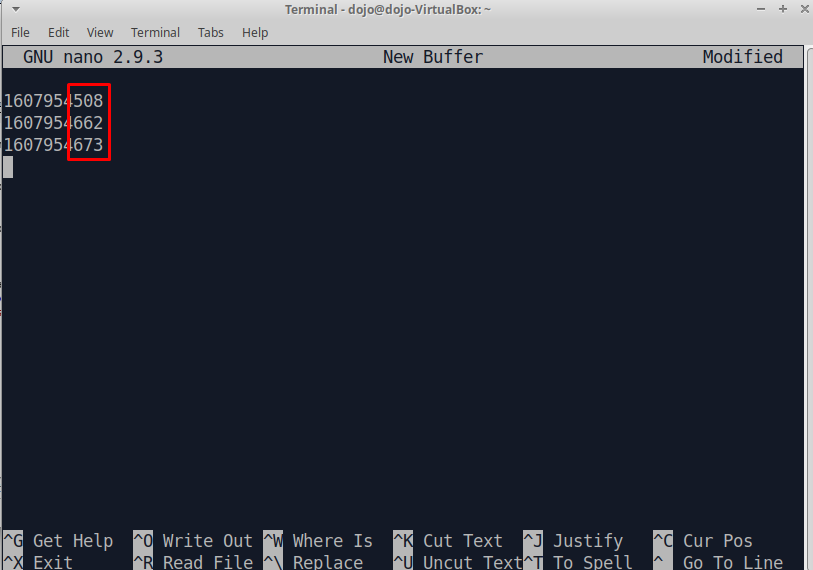

Для большей наглядности откроем текстовый редактор Nano, и будем записывать значения сессии, которые будем получать в «Repeater»:

Как видите, значение сессии меняется в режиме реального времени, с даты создания Unix.

С помощью знания значения сессии, мы можем перехватить сеанс пользователя.

На этом все. Всем хорошего дня!

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).

#15 Уязвимость DVWA. SQL-Injection (Уровень Medium).

#16 Уязвимость DVWA — Brute Force (Уровень High).

#17 Уязвимость DVWA. SQL-Injection (Уровень High).

#18 Уязвимость DVWA. CSRF (Уровень High).

#19 Уязвимость DVWA. JavaScript — Уровень «Low».

#20 Уязвимость DVWA. JavaScript — уровень «Medium».

#21 DVWA — reCAPTCHA (API key missing).

#22 Уязвимость DVWA. Insecure Captcha (уровень Low).

#23 Уязвимость DVWA. Insecure Captcha (уровень Medium).

#24 Уязвимость DVWA. Insecure Captcha (уровень «High»).

#25 Уязвимость DVWA. XSS DOM (Уровень Low).

#26 Уязвимость DVWA. XSS DOM (уровень Medium).

#27 Уязвимость DVWA. XSS DOM — (уровень High).

#28 Уязвимость DVWA. XSS (Reflected) — (уровень Low).

#29 Уязвимость DVWA. XSS (Reflected) — (уровень Medium).

#30 Уязвимость DVWA. XSS (Reflected) — уровень (High).

#31 Уязвимость DVWA. XSS (Stored) — уровень (Low).

#32 Уязвимость DVWA. XSS (Stored) — уровень (Medium).

#33 Уязвимость DVWA. XSS (Stored) — уровень (High).

#34 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Low).

#35 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Medium).

#36 Уязвимость DVWA. Content Security Policy (Bypass)- Уровень (High).