#23 Уязвимость DVWA. Insecure Captcha (уровень Medium).

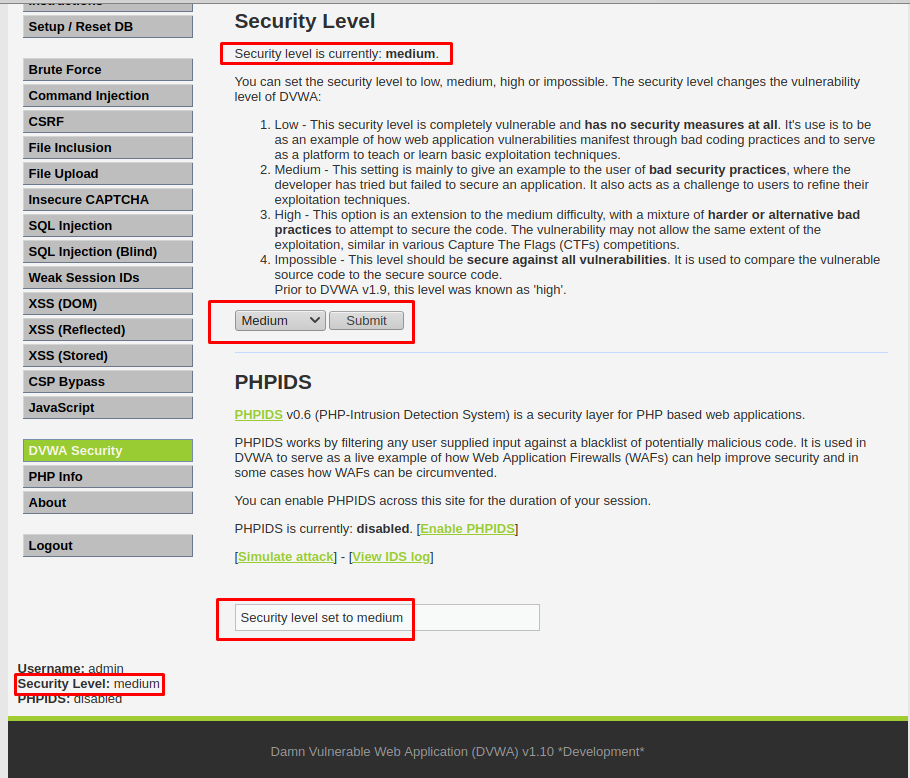

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на Insecure CAPTCHA уровня «Medium». Для начала выставим настройки безопасности на средние:

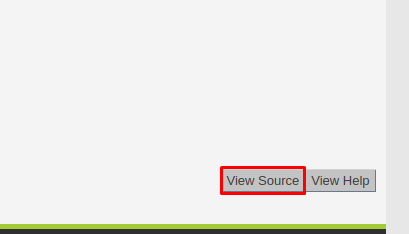

Переходим на вкладку Insecure CAPTCHA, и видим поля для ввода паролей и само поле для ввода каптчи. Структура страницы сохранилась, как и на уровне «Low». Просмотрим исходники данной страницы. Это кнопка «view source» внизу справа:

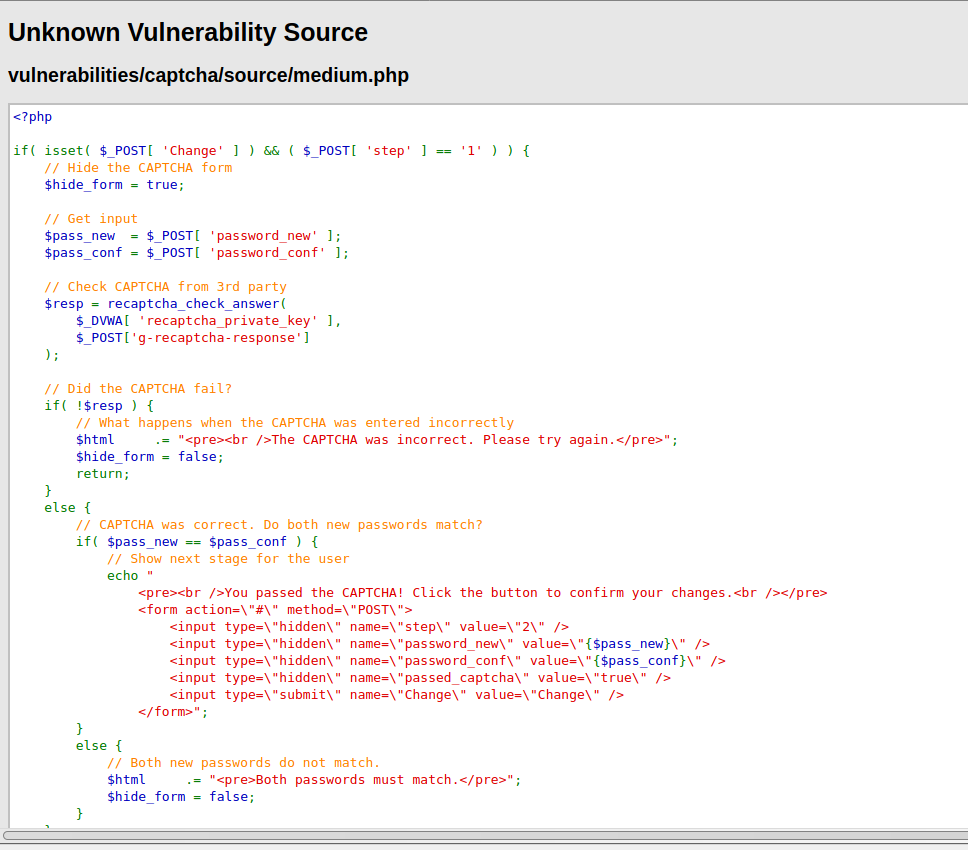

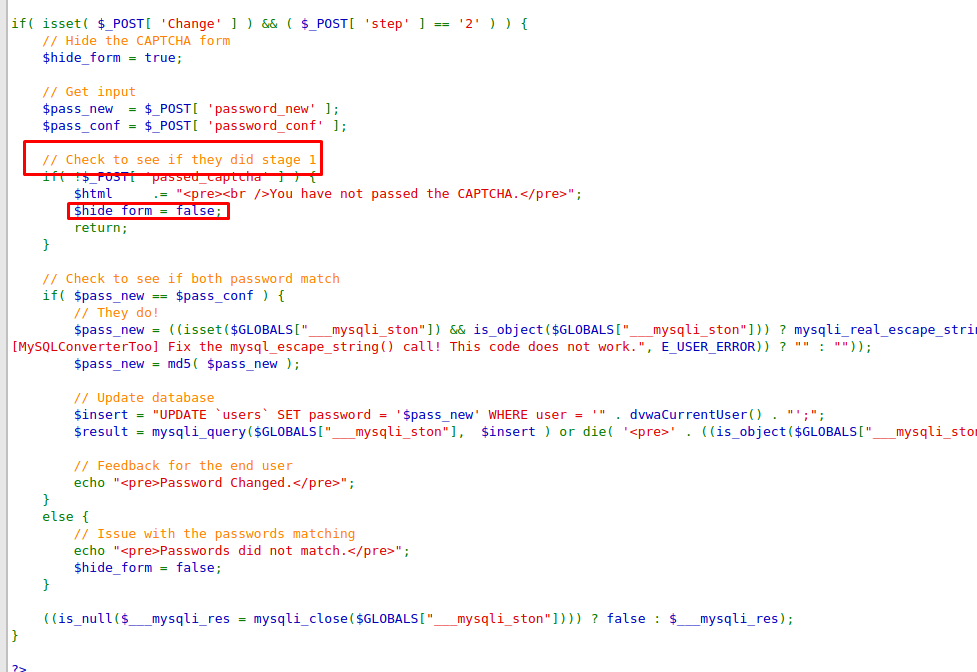

Опять же выводится скрипт на языке программирования PHP, который состоит из двух частей и двух шагов:

Первая часть кода похожа на уровень сложности «Low», а вот вторая немного видоизменена. В частности, в глаза бросается кусок кода с комментарием: «проверьте, сделали ли они этап 1», который состоит из условного оператора if, и если данное условие соблюдается, то переменная $hide_form будет ложным или false:

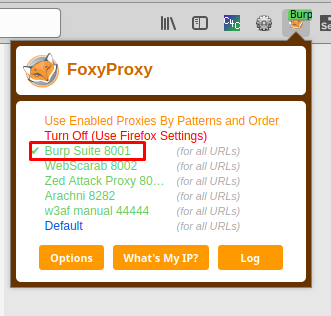

Теперь попробуем перехватить пакет, при помощи BurpSuite. Запускаем Burp, и коннектим его с браузером. У меня это расширение «FoxyProxy»:

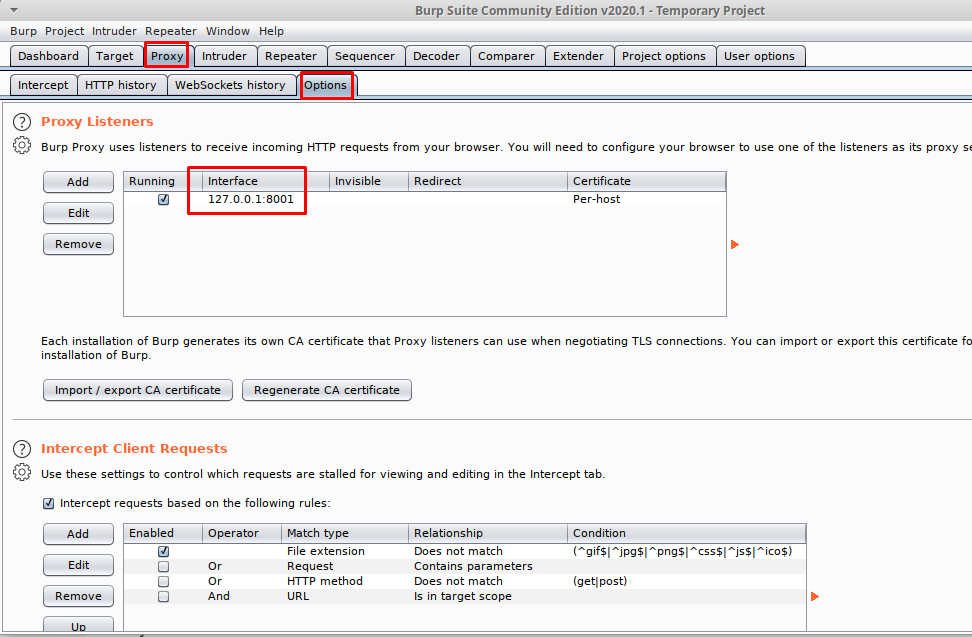

В Burp оставляем интерфейс по-дефолту:

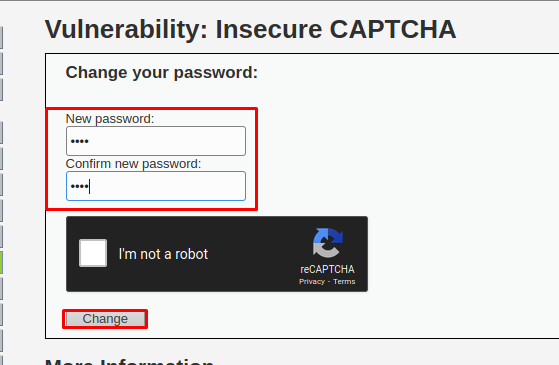

Вводим произвольный пароль в поля для ввода, и жмем кнопку «Change»:

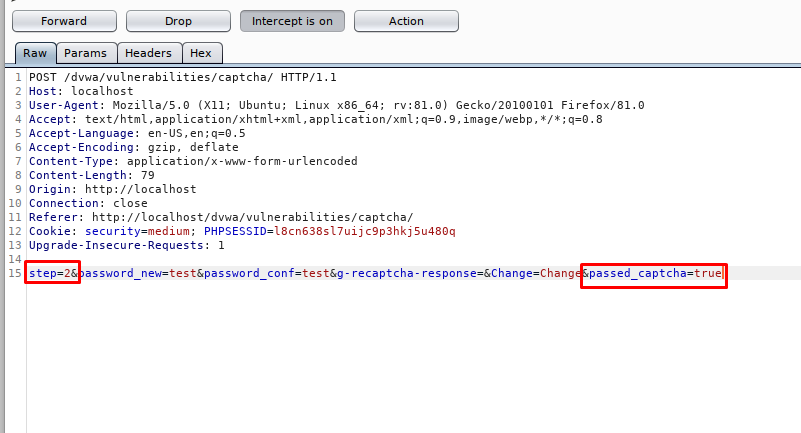

Нас автоматически перебрасывает в BurpSuite. В перехваченном пакете нужно отредактировать параметр “step» на значение 2, и после параметра «Change» нужно ввести «&passed_captcha=true». Это истинное значение, которое позволит нам обойти ввод каптчи:

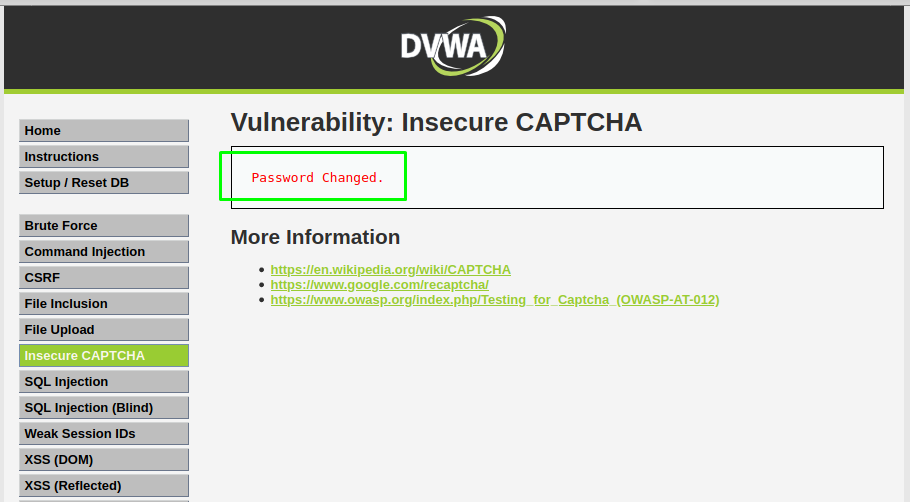

Жмем кнопку «Forward», и переходим на страницу:

Пароль был изменен.

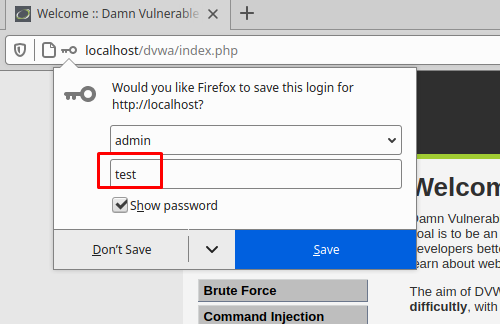

Проверим его, выйдя из приложения, и повторно зайдя в него:

На этом все. Всем хорошего дня.

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).

#15 Уязвимость DVWA. SQL-Injection (Уровень Medium).

#16 Уязвимость DVWA — Brute Force (Уровень High).

#17 Уязвимость DVWA. SQL-Injection (Уровень High).

#18 Уязвимость DVWA. CSRF (Уровень High).

#19 Уязвимость DVWA. JavaScript — Уровень «Low».

#20 Уязвимость DVWA. JavaScript — уровень «Medium».