#4 Уязвимость DVWA. File Upload (Уровень Medium).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и остановимся на загрузке файлов со средним уровнем настроек безопасности.

Мы можем обойти защиту DVWA, при помощи инструмента BurpSuite.

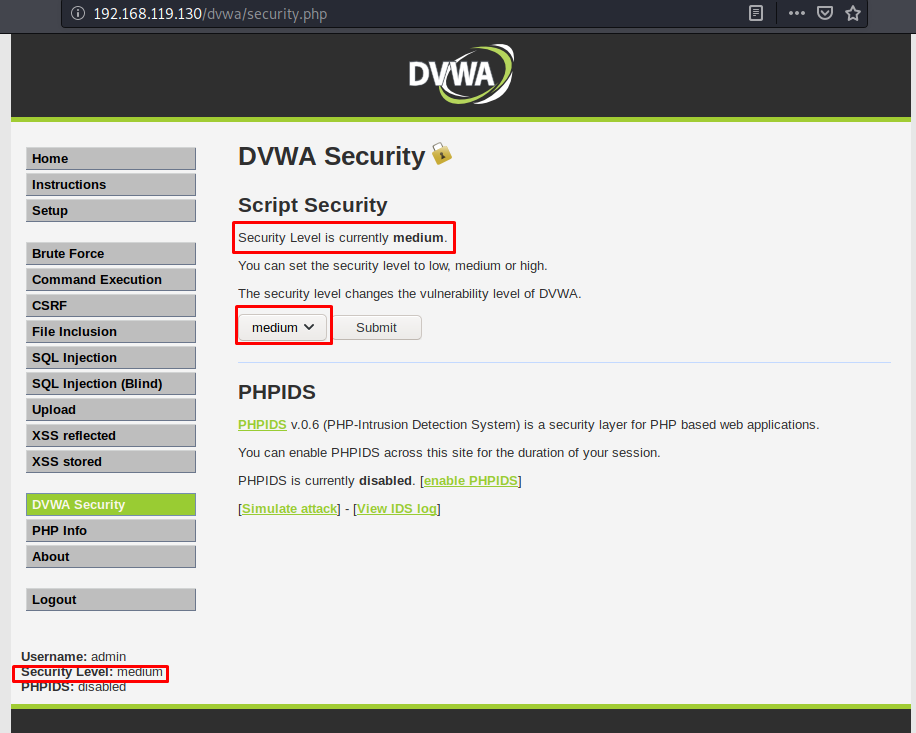

Для начала установим настройки безопасности на уровень Medium:

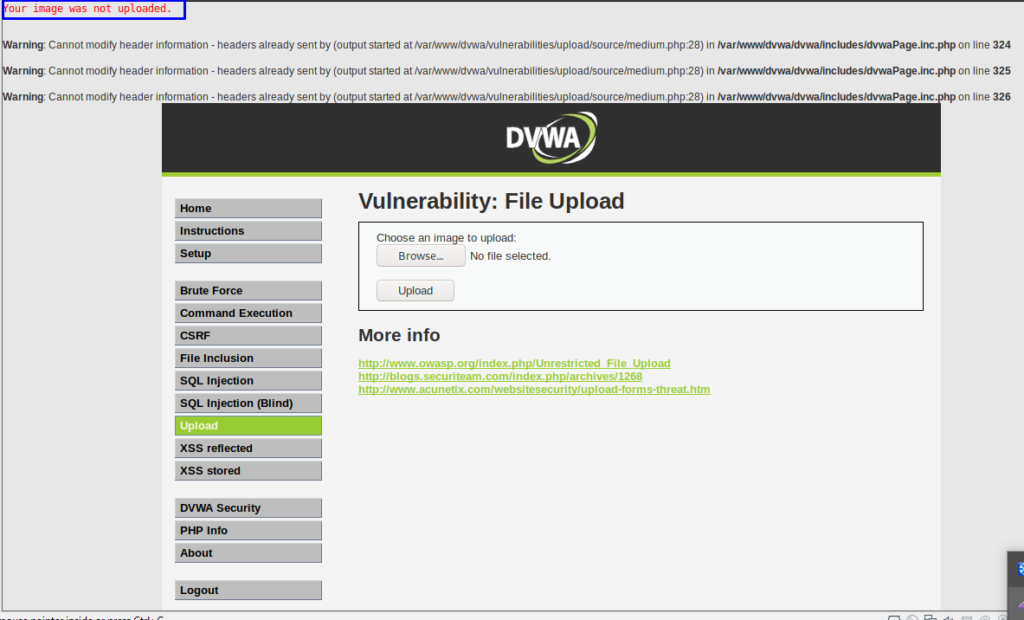

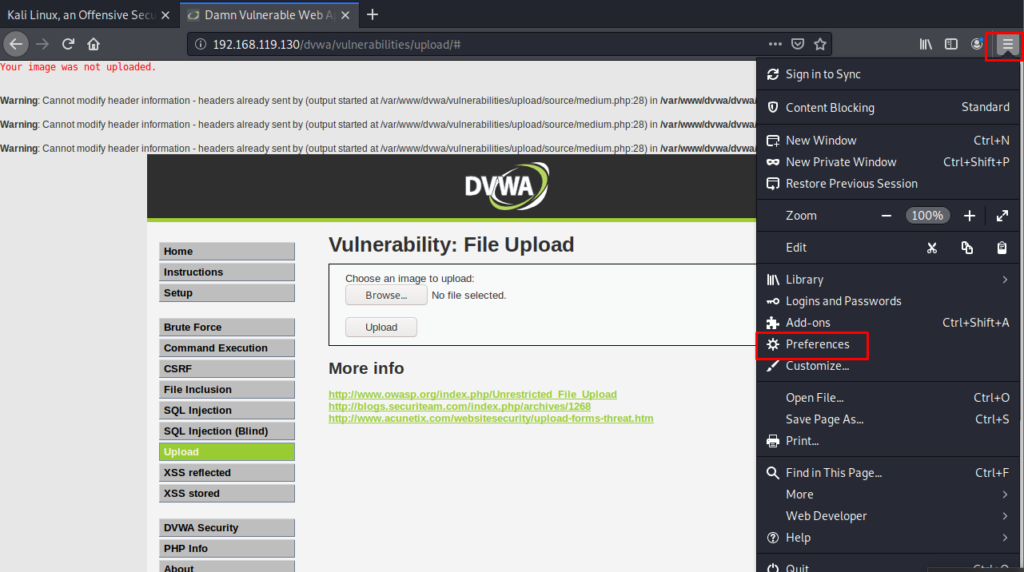

Переходим на вкладку «Upload», и загружаем шелл, который мы использовали на низком уровне безопасности:

Получаем ошибку в загрузке файла «Your image was not uploaded».

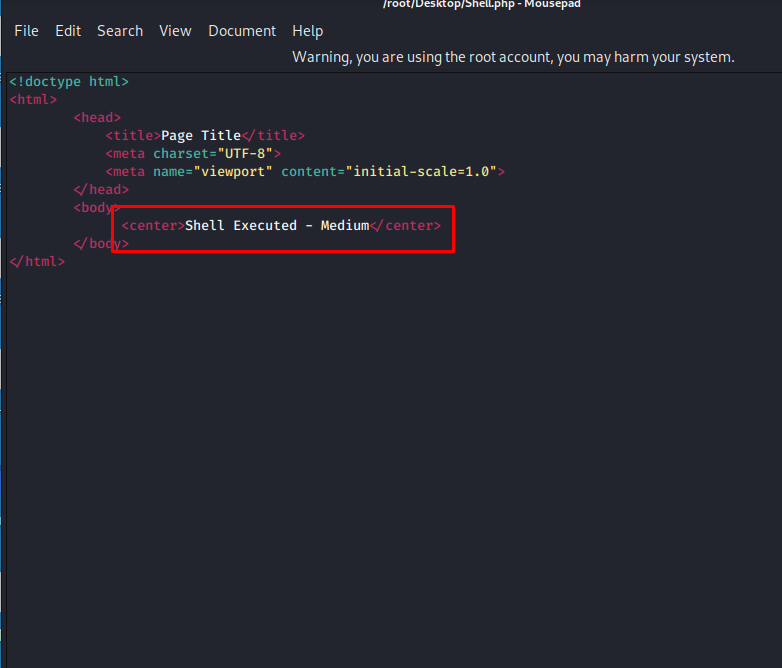

Для наглядности я исправлю код нашего шелла:

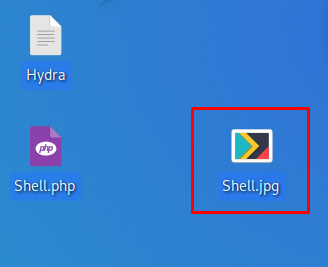

После этого нам нужно создать новый файл такого же шелла, но с расширением «.jpg»:

После этого нам нужно сконнектить наш браузер с инструментом Burp Suite. Для этого переходим в Mozilla Firefox на вкладку в правом верхнем углу «бургер», и выбираем меню «Preferences»:

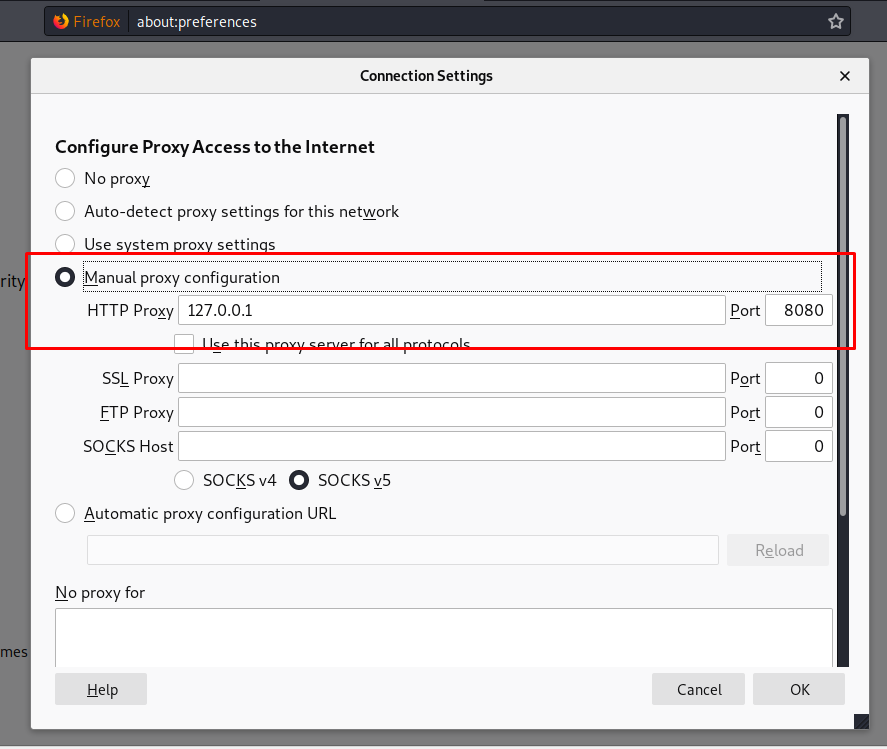

Скроллим до самого низа и выбираем меню «Network Settings», далее выбираем радиокнопку «Manual Proxy Configuration»:

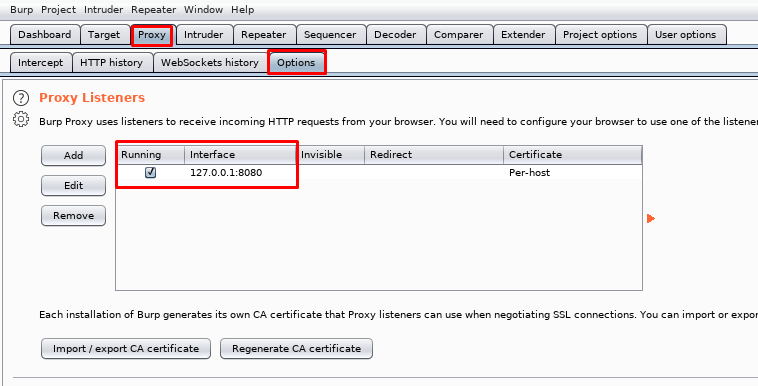

Отлично, мы сконнектили наш браузер. Осталось запустить BurpSuite, и выставить интерфейс с такой же конфигурацией:

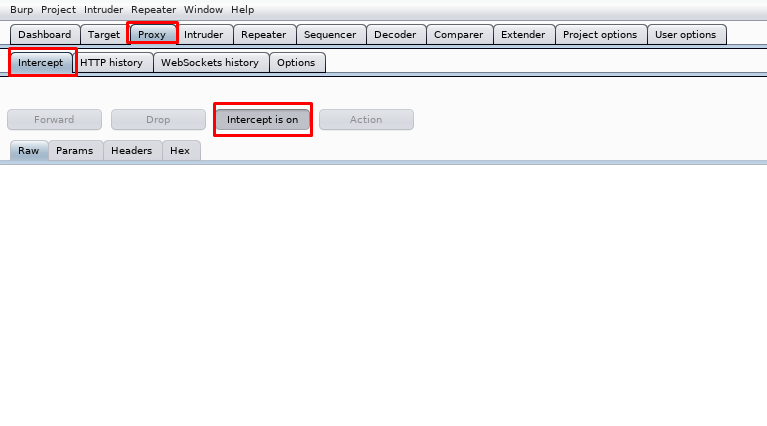

Теперь переходим в меню «Перехватчика» или «Intercept»:

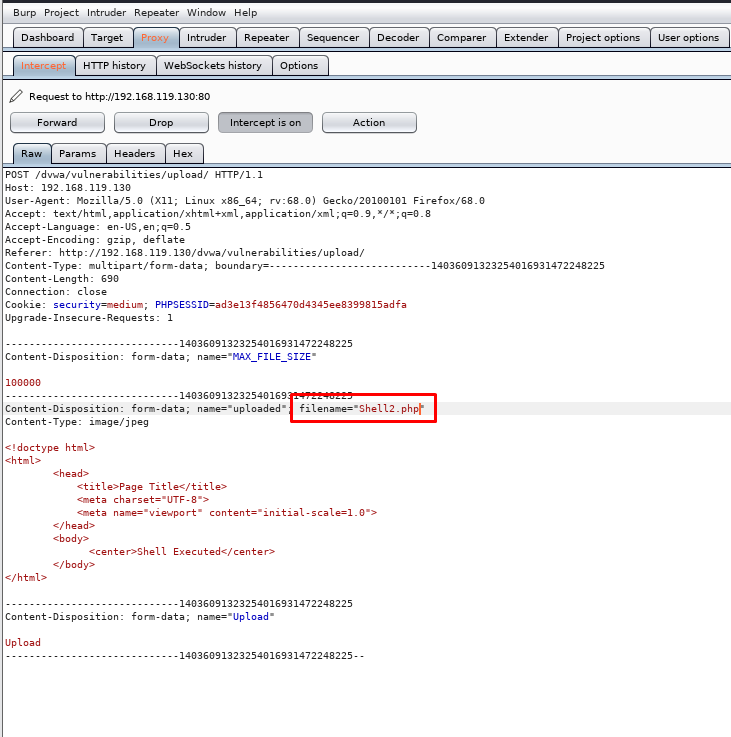

Загружаем наше подготовленное «изображение» на сервер и переходим в BurpSuite:

И меняем расширение и название файла на «Shell2.php». Жмем кнопку «Forward» и переходим на страницу:

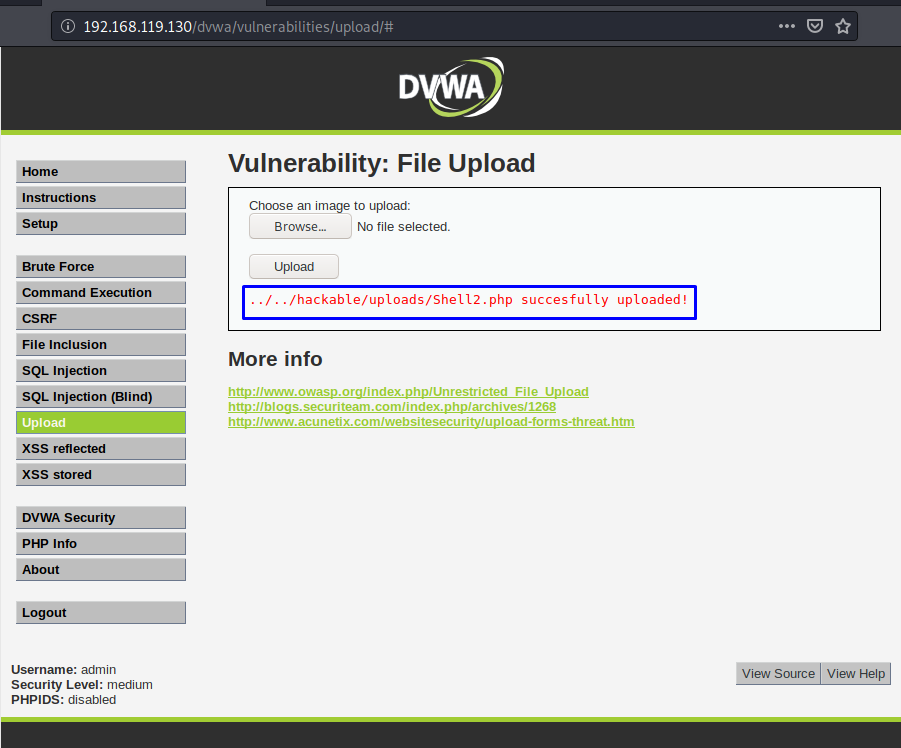

Отлично, мы успешно загрузили наш шелл на сайт. Теперь можно перейти к последнему шагу, а именно, открыть файл на сервере. Для этого нам нужно скопировать путь, который был выведен на странице и добавить его к url адресной строки:

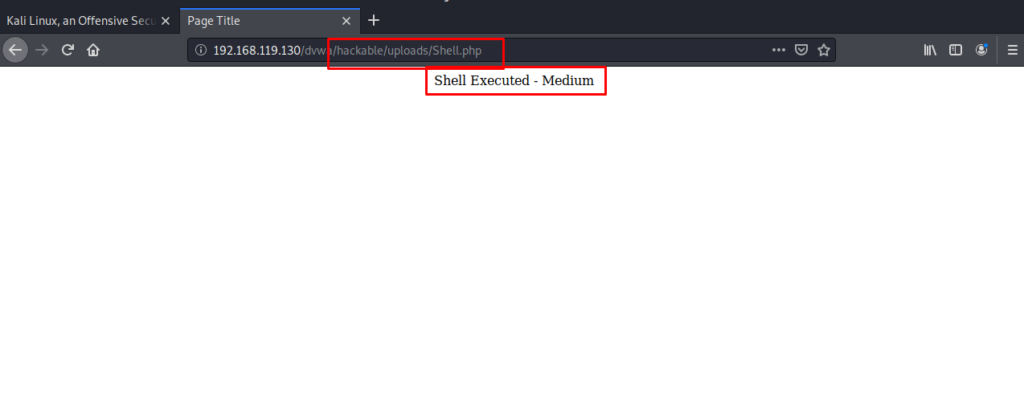

В итоге мы успешно открыли наш файл в браузере, с выводом текста уровня сложности.

#1 Уязвимость DVWA. SQL-Injection (уровень Low).