#3 Уязвимость DVWA — File Upload (Уровень Low).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на загрузке файлов с низкими настройками безопасности.

Суть этой уязвимости заключается в том, чтобы «залить» php-шелл на сервер, и после этого проэксплуатировать его.

Перейдем к практике, и выставим настройки безопасности на уровень «low»:

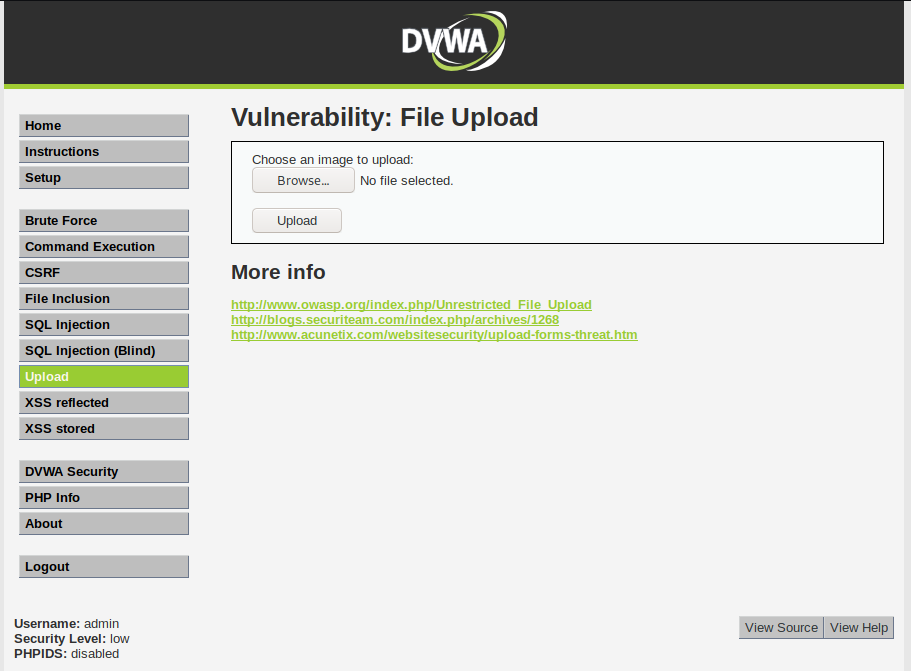

Переходим на вкладку «Upload»:

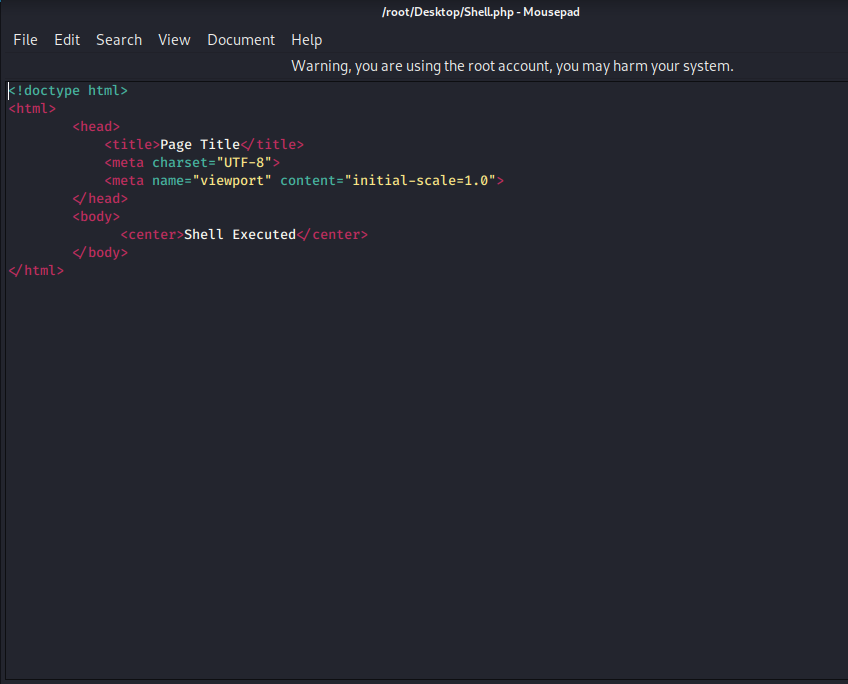

Далее нам нужно приготовить наш шелл с кодом html, для последующей наглядности работы в качестве демонстрации возможностей. Код выглядит как:

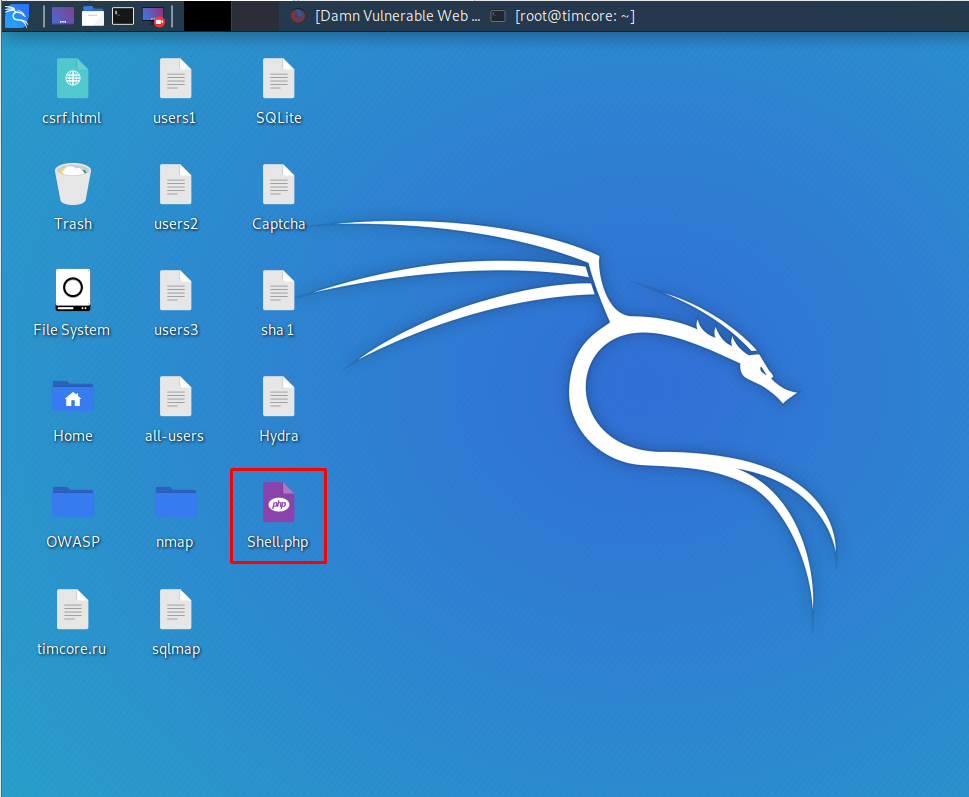

Сохраняем его как «Shell.php»:

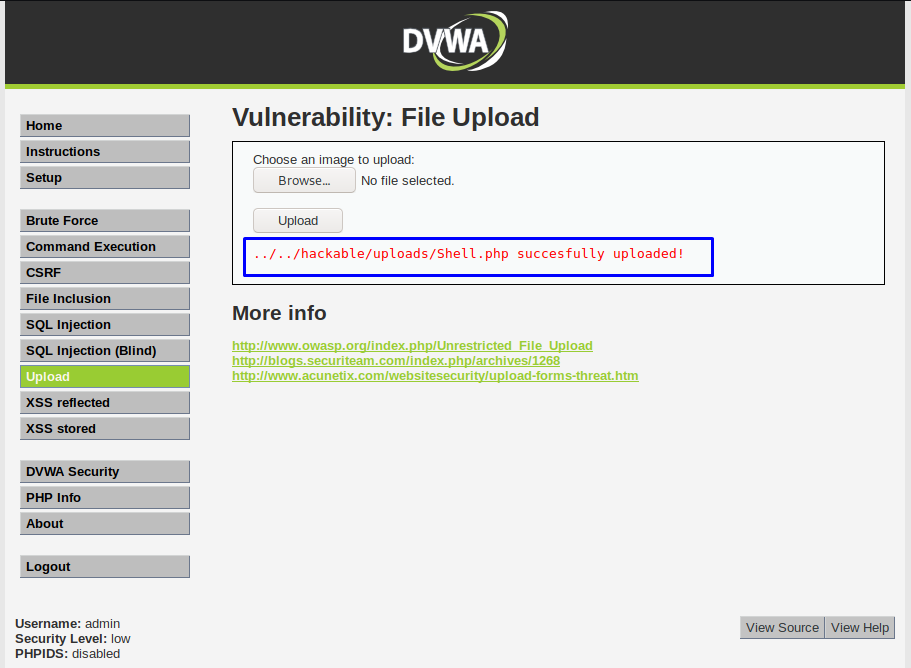

Следующим шагом загружаем файл на сервер:

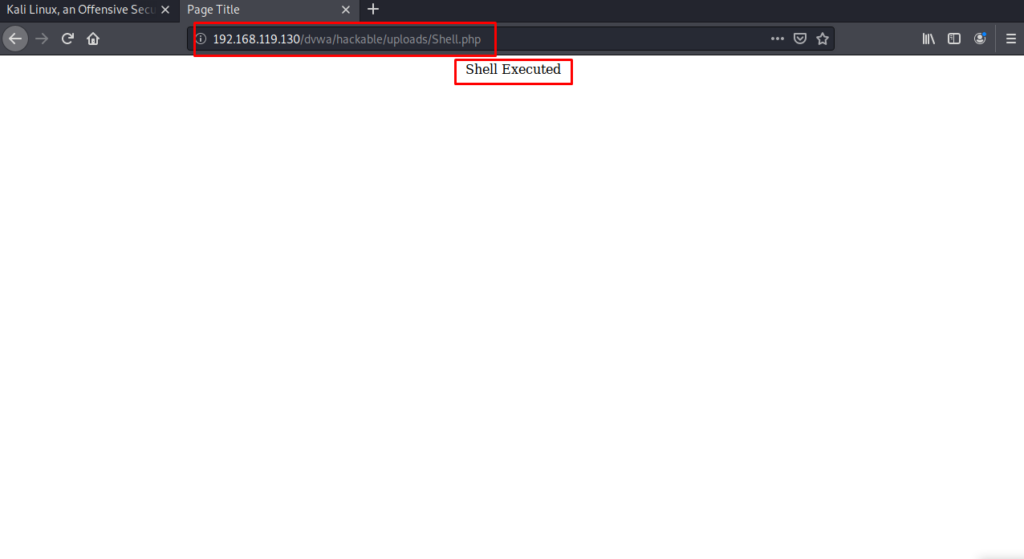

Осталось запустить наш код на веб-сайте. Для этого копируем путь до шелла. Он выглядит как «/hackable/uploads/Shell.php», и вставляем его в адресную строку URL и жмем Enter:

Итак, шелл был выполнен, о чем нас оповещает запись на странице.