#6 Уязвимость DVWA. Brute Force (Уровень Medium).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на атаке Brute Force или метод грубой силы со средними настройками безопасности.

Для работы нам понадобится инструмент BurpSuite и расширение в браузере Mozilla Firefox – FoxyProxy.

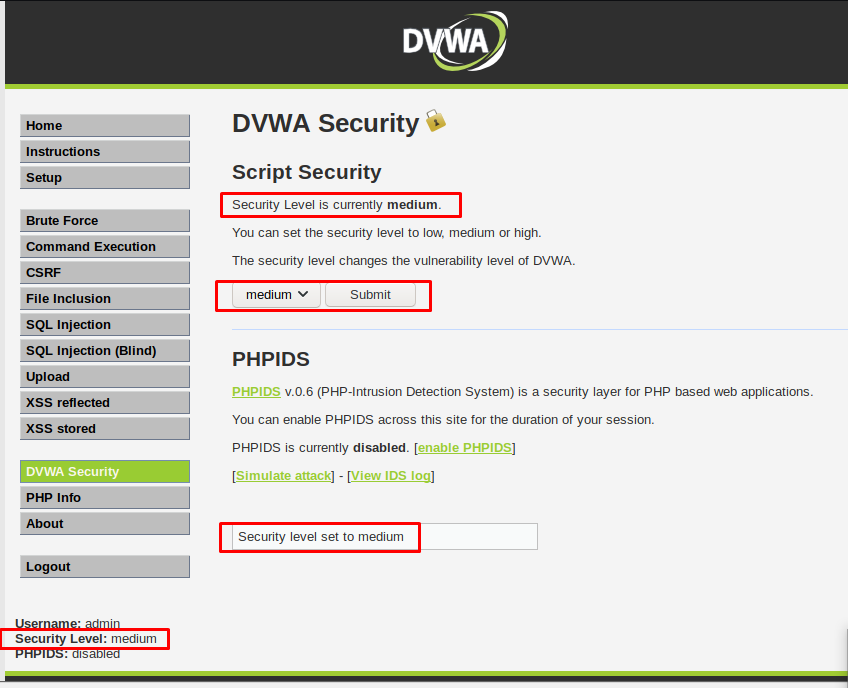

Приступим, и для начала выставим настройки безопасности на «Medium»:

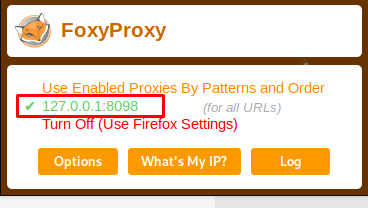

Переходим на вкладку Brute Force и выставим ip-адрес и порт с помощью FoxyProxy:

Это ip: 127.0.0.1 и порт: 8098.

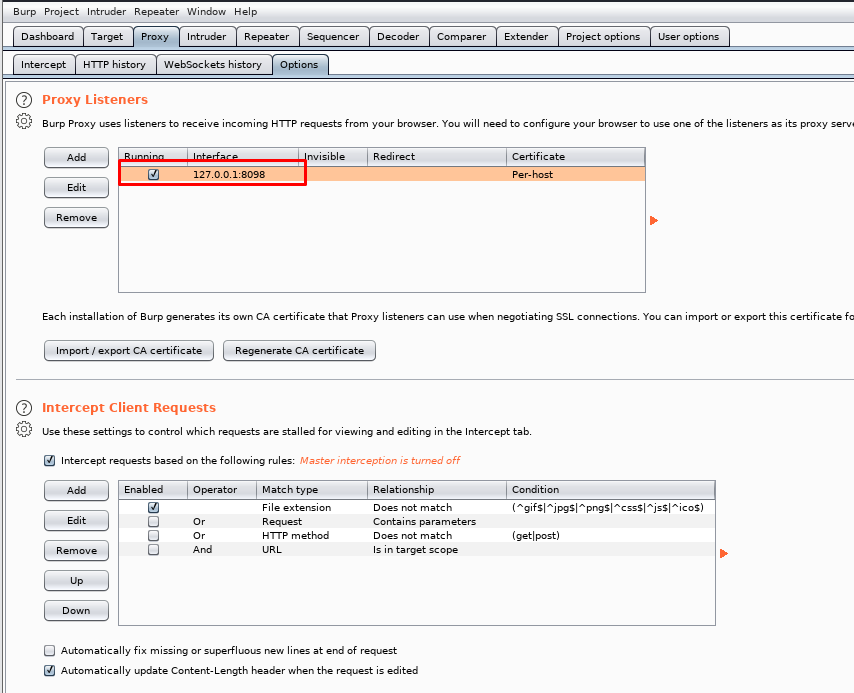

Теперь нам нужно запустить инструмент BurpSuite и выставить аналогичный интерфейс в поле «Options»:

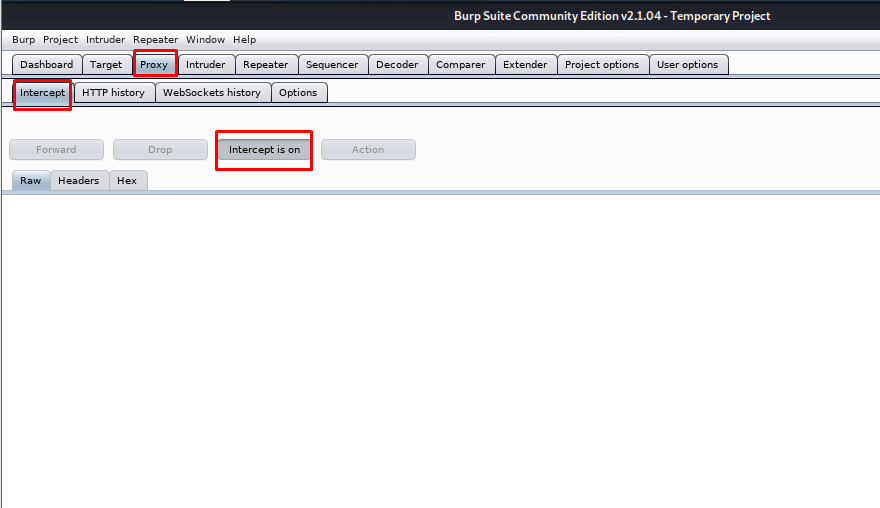

Включаем перехватчик «Intercept»:

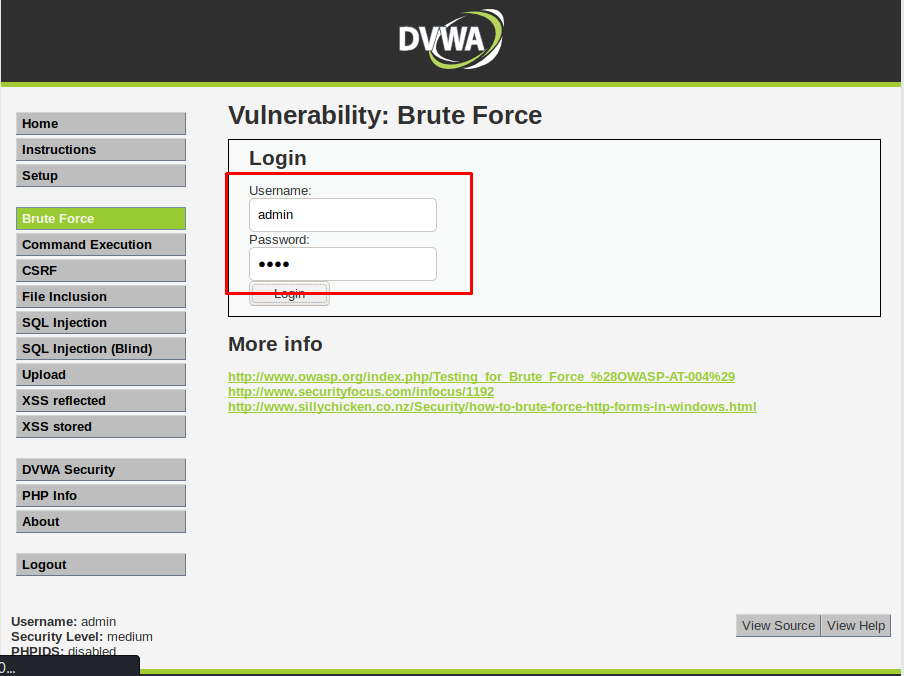

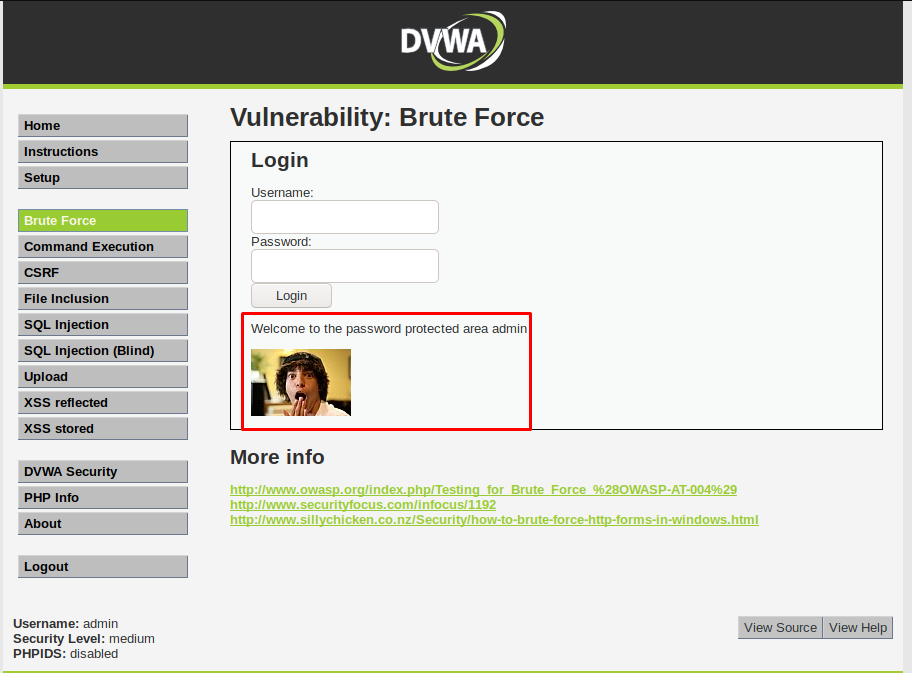

Переходим в браузер и вводим логин «admin» и пароль «pass». Это в качестве примера:

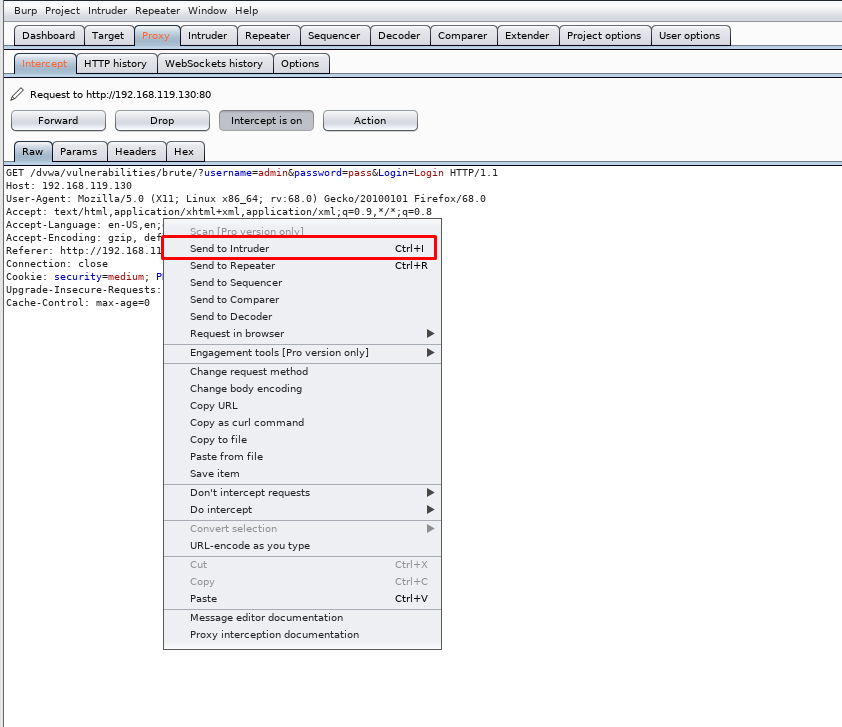

Переходим в BurpSuite и отправляем полученные данные в инструмент «Inrtuder», с помощью горячих клавиш «Ctrl + I» или нажав правую кнопку мыши и выбрав пункт «Send to Intruder»:

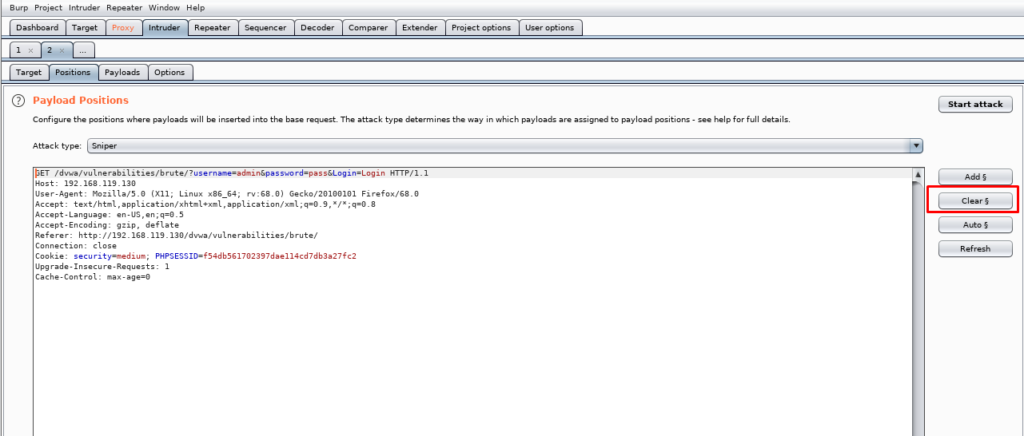

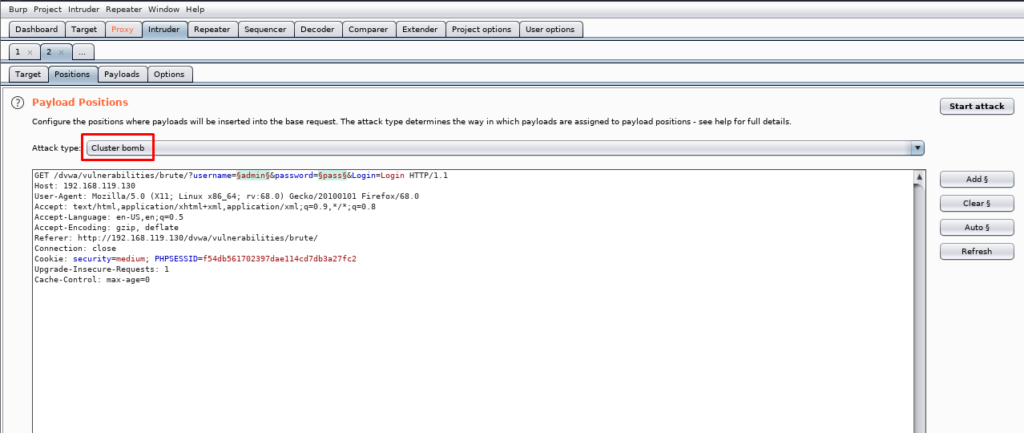

Переходим на вкладку «Positoins», и сбрасываем специальные символы в нашем запросе, с помощью кнопки «Clear»:

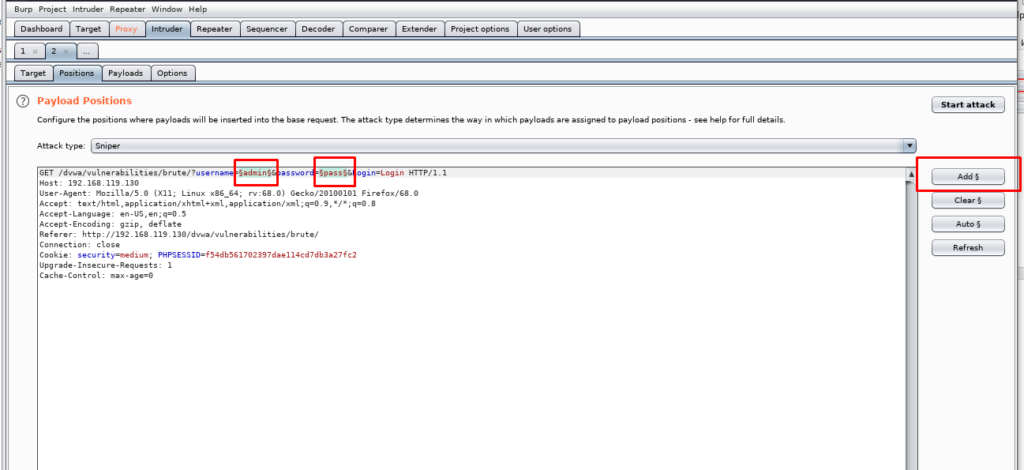

Далее нам нужно присвоить специальные символы только параметрам username и password. Это делается с помощью кнопки «Add»:

После этого выбираем способ атаки «Cluster Bomb»:

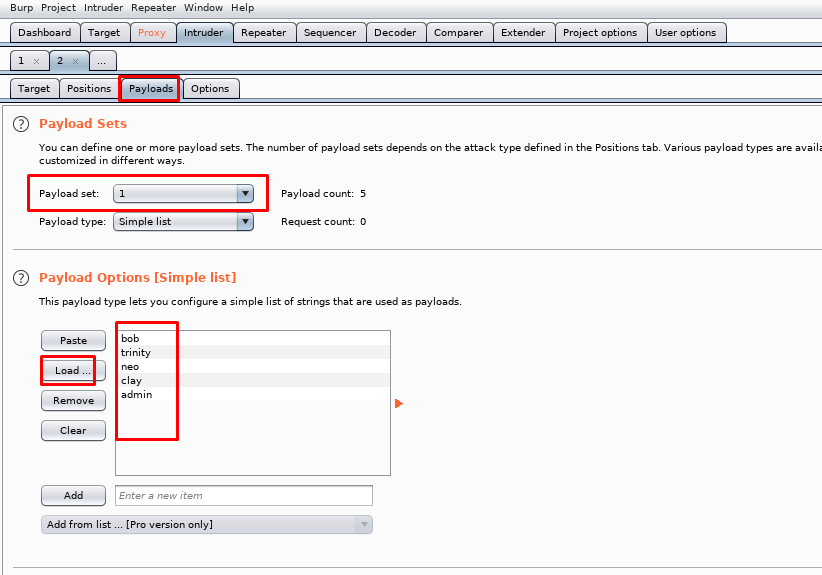

Переходим на вкладку «Payloads», и загружаем изначально заготовленный файл, со словами. Их нам нужно будет загрузить два экземпляра, один из которых нужен для логина, а второй для пароля:

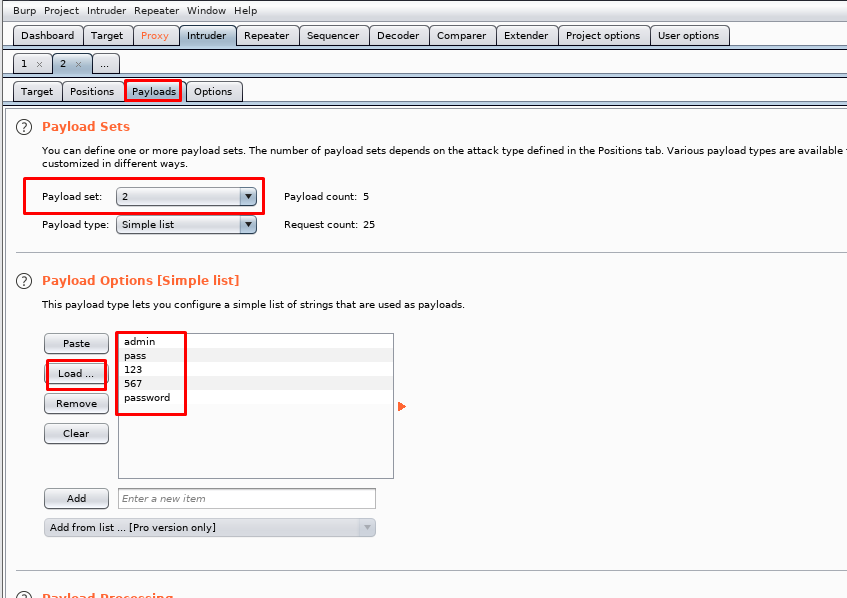

Аналогичным способом загружаем второй словарь:

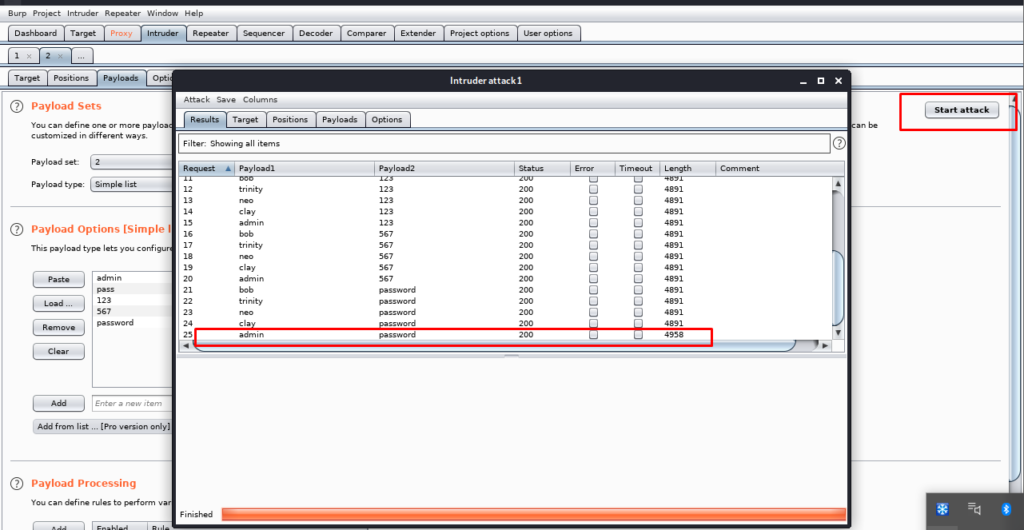

Жмем кнопку «Start Attack» и начинается перебор по словарям:

Список слов небольшой, в целях демонстрации, и в итоге мы закончили атаку на 25 позиции, с уникальным параметром «length», который отличается от всех остальных. Это и есть наш логин и пароль:

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).