#31 Уязвимость DVWA. XSS (Stored) — уровень (Low).

Здравствуйте, дорогие друзья.

Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на XSS (Stored) низкого уровня настроек безопасности.

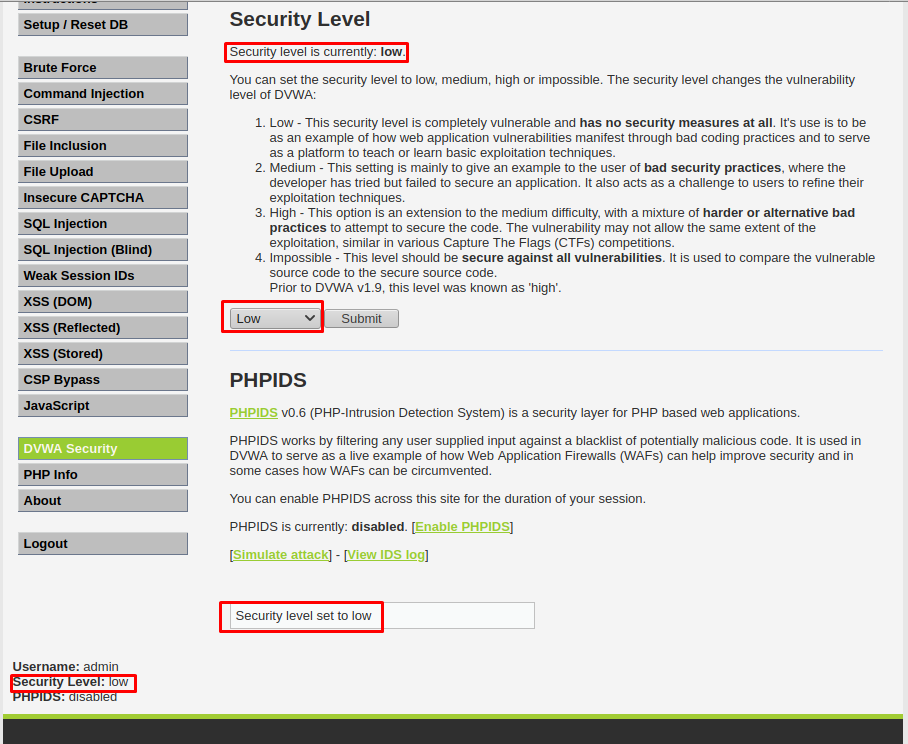

Для начала выставим настройки на уровень «Low»:

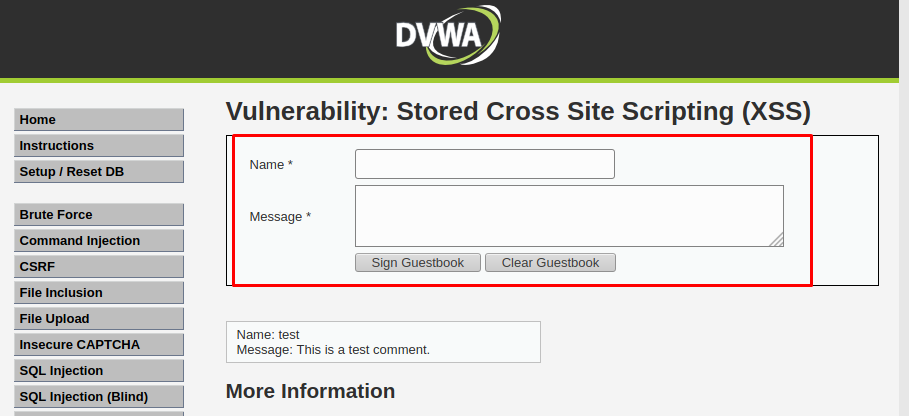

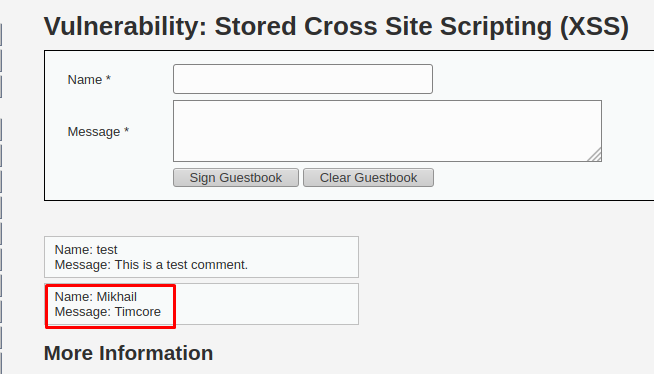

Переходим на вкладку «XSS (Stored)», и видим гостевую книгу, в которой присутствуют поля для ввода имени и сообщения (текста):

Давайте просмотрим исходный код данной страницы, и для этого перейдем на кнопку «View Source», которая находится внизу справа:

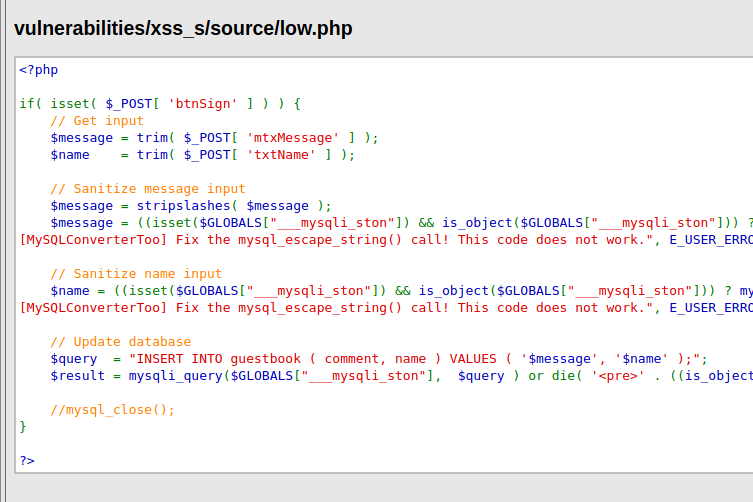

Открываем «исходники», и видим скрипт на языке программирования PHP:

Код состоит из пяти частей. Нам интересны 2, 3, и 4 часть.

Скрипт простой, и во второй части происходит очистка ввода сообщений в переменной «$message». Третья делает то же самое, но в переменной «$name». В четвертой части происходит обновление базы данных, и вывод данных в текстовые поля для ввода.

Введем какое-либо произвольное имя и текст в гостевой книге:

Как видим данные, которые я ввел, отобразились в гостевой книге. Страница работает корректно.

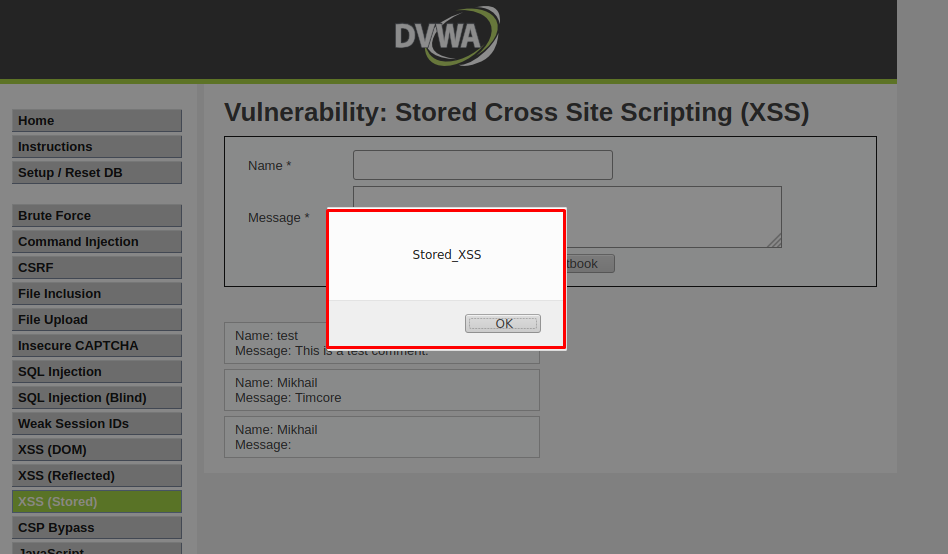

Теперь попробуем ввести код на языке программирования JavaScript, который будет выводить всплывающее окно с сообщением. Мы уже неоднократно это делали, так что повторим вновь. Обратите внимание на то, что я ввожу данный код в поле «Message». Скрипт выглядит как: <script>alert(‘Stored_XSS’)</script>:

Отлично! Мы проэксплуатировали данную уязвимость.

На этом все. Всем хорошего дня.

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).

#15 Уязвимость DVWA. SQL-Injection (Уровень Medium).

#16 Уязвимость DVWA — Brute Force (Уровень High).

#17 Уязвимость DVWA. SQL-Injection (Уровень High).

#18 Уязвимость DVWA. CSRF (Уровень High).

#19 Уязвимость DVWA. JavaScript — Уровень «Low».

#20 Уязвимость DVWA. JavaScript — уровень «Medium».

#21 DVWA — reCAPTCHA (API key missing).

#22 Уязвимость DVWA. Insecure Captcha (уровень Low).

#23 Уязвимость DVWA. Insecure Captcha (уровень Medium).

#24 Уязвимость DVWA. Insecure Captcha (уровень «High»).

#25 Уязвимость DVWA. XSS DOM (Уровень Low).

#26 Уязвимость DVWA. XSS DOM (уровень Medium).

#27 Уязвимость DVWA. XSS DOM — (уровень High).

#28 Уязвимость DVWA. XSS (Reflected) — (уровень Low).