#36 Уязвимость DVWA. Content Security Policy (Bypass)- Уровень (High).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и сегодня остановимся на Content Security Policy (Bypass) высокого уровня настроек безопасности.

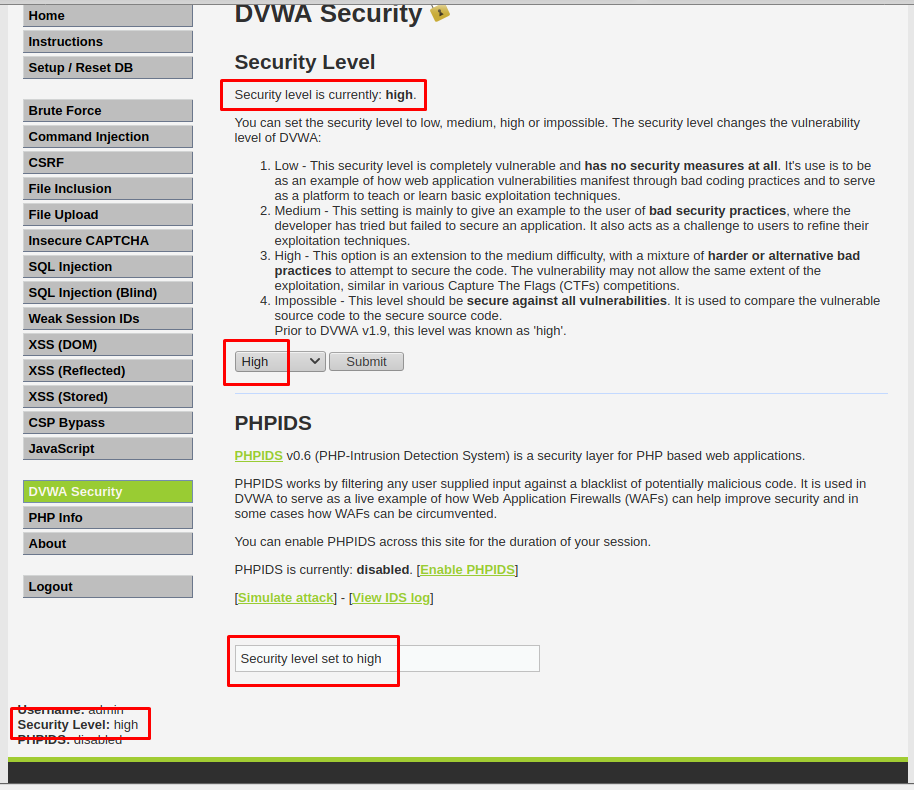

Для начала выставим настройки на «High»:

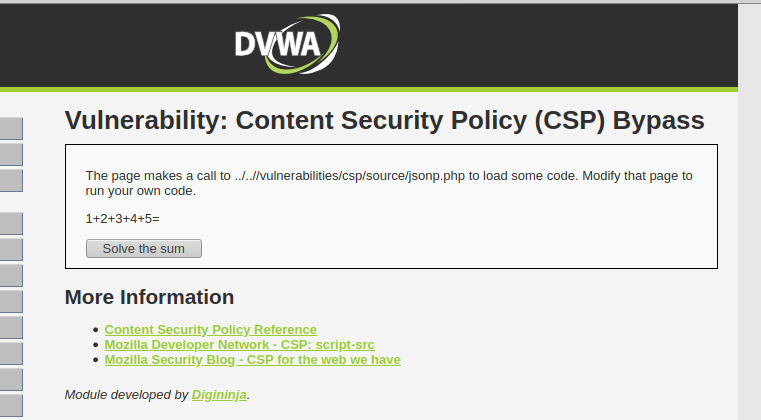

После этого переходим на вкладку CSP Bypass:

В описании, на данной странице есть подсказка, и если перевести описание, то получим: страница выполняет вызов для загрузки кода. Измените эту страницу, чтобы запустить свой собственный код.

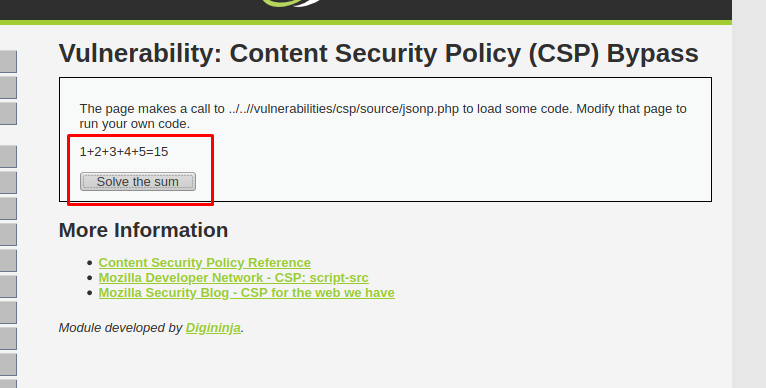

Если мы нажмем на кнопку «Solve the sum», то произойдет вывод суммы чисел, которые отображаются на странице:

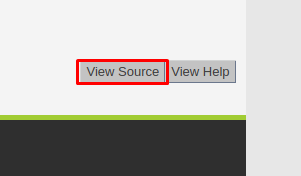

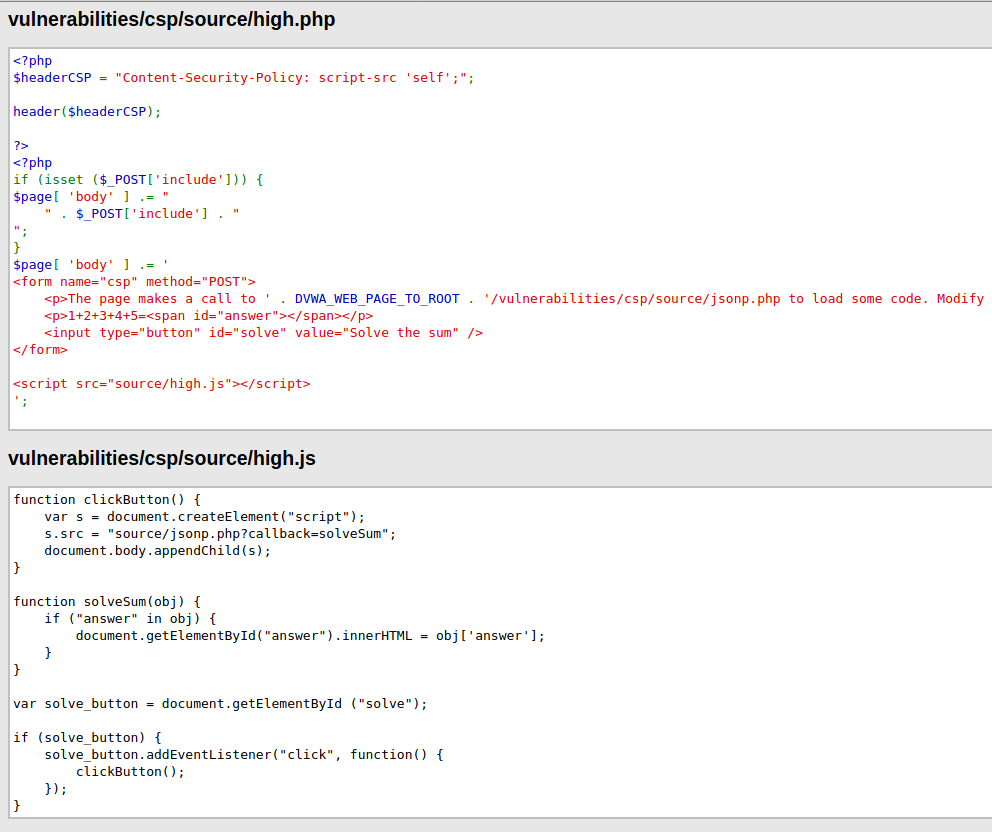

Просмотрим исходники данной страницы. Это кнопка «View Source» внизу справа:

Код состоит из двух файлов. Это скрипт на PHP и JavaScript:

Обратите внимание на скрипт js, в котором описывается функция clickButton (нажатие на кнопку). Внутри функции лежит адрес «json.php?callback=solveSum», параметр которого нам нужно видоизменить.

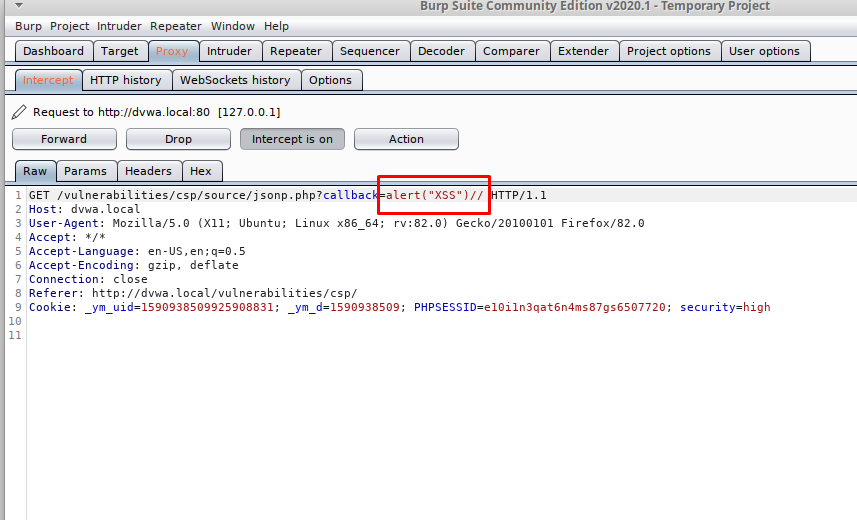

Далее нам нужно перехватывать пакеты, с помощью BurpSuite.

Запускаем Burp, и коннектим его с нашим браузером.

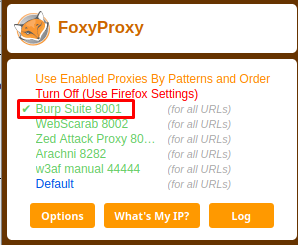

В браузере у меня есть плагин «FoxyProxy»:

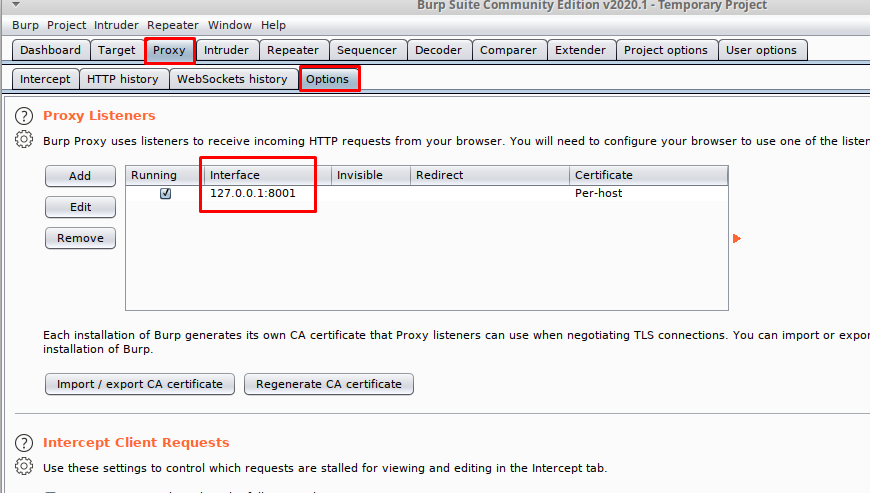

В Burp выставляем такой же айпи и порт:

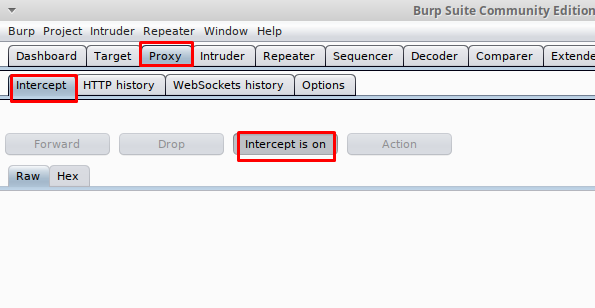

Включаем “Intercepter» в Burp, и жмем кнопку «Solve the sum»:

После нажатия, нас перебрасывает в Burp, где мы, вместо параметра «SolveSum» вставляем функцию «alert». Запись примет вид «alert(“XSS”)//»:

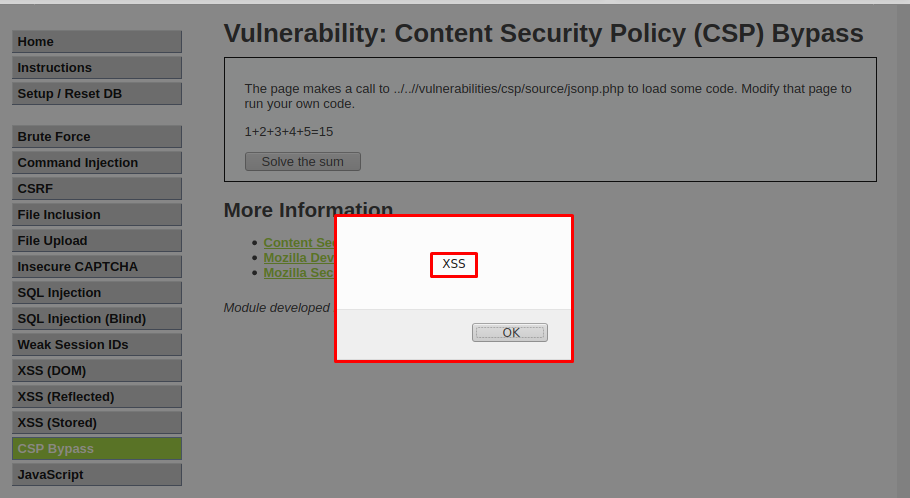

Жмем кнопку «Forward», и переходим на страницу:

Как видим, появляется всплывающее окно с текстом «XSS».

Мы успешно проэксплуатировали данную уязвимость на высоком уровне настроек безопасности.

На этом все. Всем хорошего дня!

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).

#15 Уязвимость DVWA. SQL-Injection (Уровень Medium).

#16 Уязвимость DVWA — Brute Force (Уровень High).

#17 Уязвимость DVWA. SQL-Injection (Уровень High).

#18 Уязвимость DVWA. CSRF (Уровень High).

#19 Уязвимость DVWA. JavaScript — Уровень «Low».

#20 Уязвимость DVWA. JavaScript — уровень «Medium».

#21 DVWA — reCAPTCHA (API key missing).

#22 Уязвимость DVWA. Insecure Captcha (уровень Low).

#23 Уязвимость DVWA. Insecure Captcha (уровень Medium).

#24 Уязвимость DVWA. Insecure Captcha (уровень «High»).

#25 Уязвимость DVWA. XSS DOM (Уровень Low).

#26 Уязвимость DVWA. XSS DOM (уровень Medium).

#27 Уязвимость DVWA. XSS DOM — (уровень High).

#28 Уязвимость DVWA. XSS (Reflected) — (уровень Low).

#29 Уязвимость DVWA. XSS (Reflected) — (уровень Medium).

#30 Уязвимость DVWA. XSS (Reflected) — уровень (High).

#31 Уязвимость DVWA. XSS (Stored) — уровень (Low).

#32 Уязвимость DVWA. XSS (Stored) — уровень (Medium).

#33 Уязвимость DVWA. XSS (Stored) — уровень (High).

#34 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Low).

#35 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Medium).