#35 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Medium).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости DVWA, и сейчас рассмотрим уязвимость Content Security Policy (Bypass) на среднем уровне настроек безопасности.

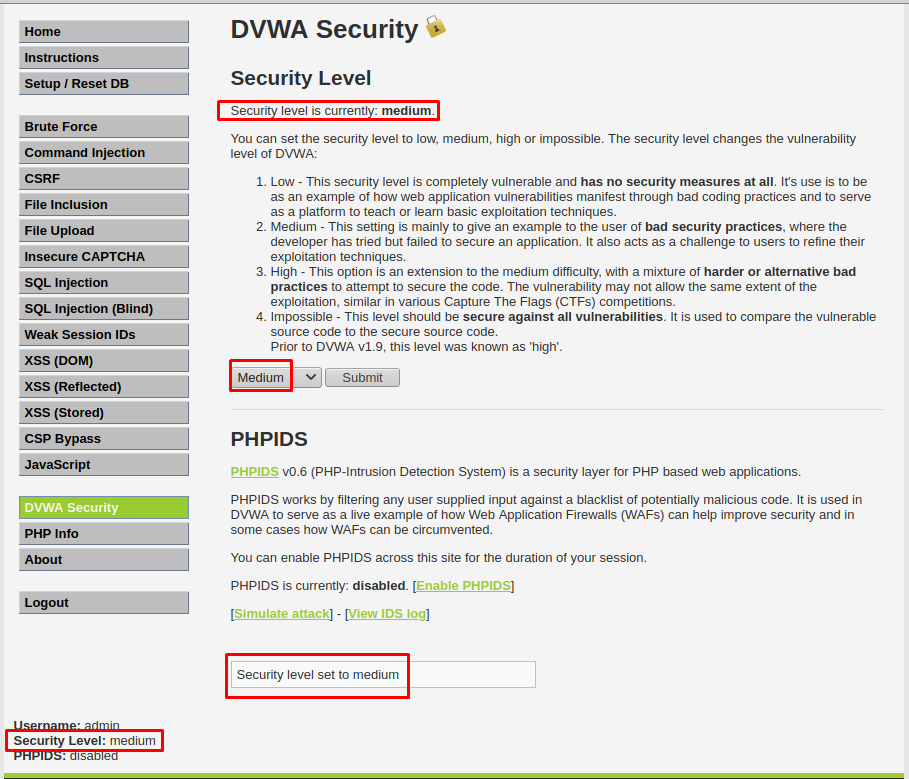

Описывать я ее не буду, так как делал это в предыдущем уроке, так что потрудитесь найти и перейти, для того, чтобы узнать теоретическую часть. Итак, для начала, выставим настройки безопасности на средние:

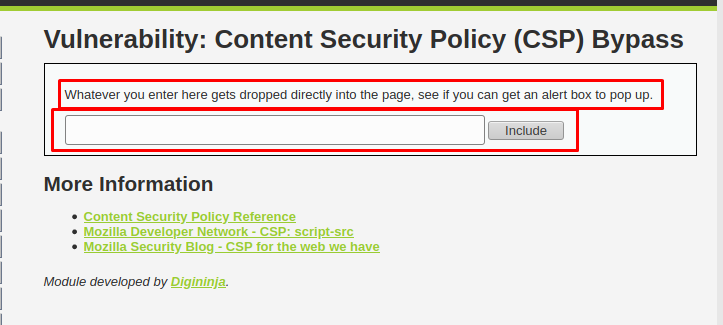

Переходим на страницу «CSP Bypass», и видим тоже поле для ввода данных, что и на низком уровне настроек безопасности:

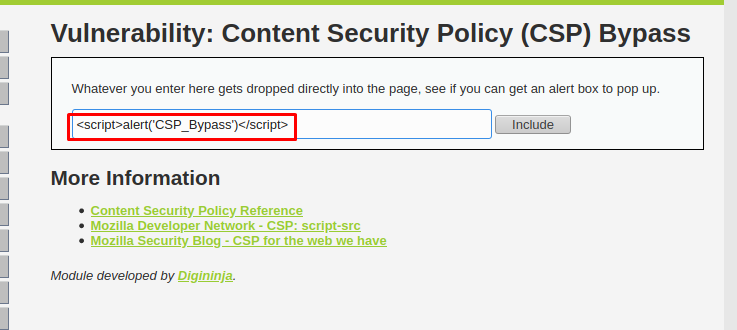

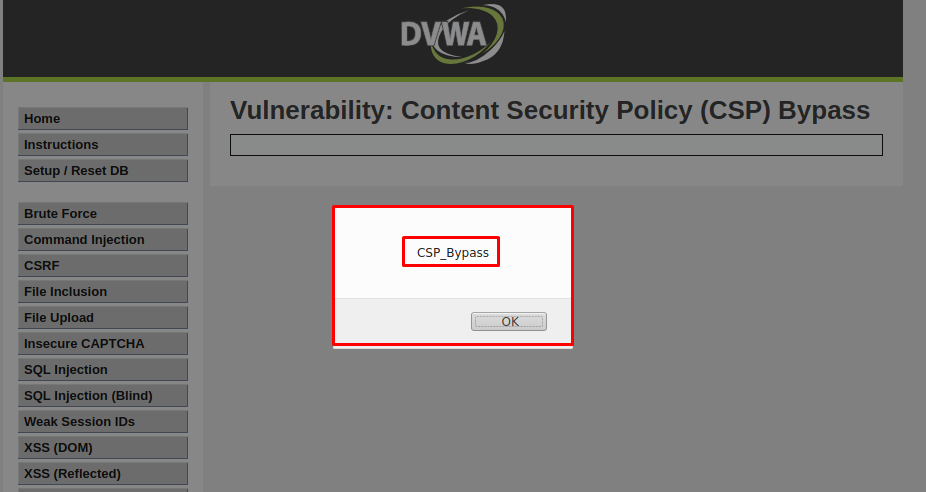

Начинаем тестировать страницу, и попробуем ввести скрипт на языке программирования JavaScript, который имеет вид: «<script>alert(‘CSP_Bypass’)</script>»:

После нажатия кнопки «Include», ничего не происходит. Это ожидаемое событие.

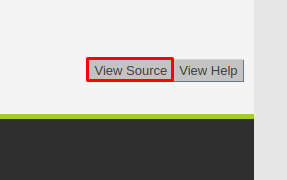

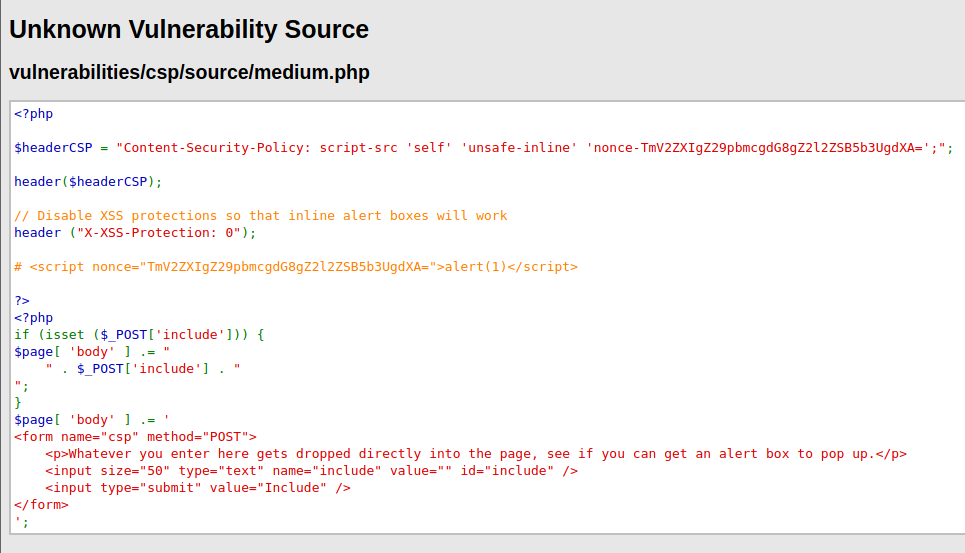

Просмотрим «исходники» этой страницы. Внизу справа есть кнопка «View Source»:

Жмем на эту кнопку, и открывается страница с кодом:

Привлекает внимание переменная «$headerCSP», с параметром «nonce», который вставляется в скрипт (смотрите внимательно второй комментарий). Этот комментарий, который является скриптом на JavaScript, мы можем протестировать на странице. Мы просто изменим сообщение всплывающего окна: — это функция «alert». Всплывающее окно будет выводить текст: «CSP_Bypass»:

Отлично. Мы успешно проэксплуатировали данную уязвимость.

На этом все. Всем хорошего дня!

#1 Уязвимость DVWA. SQL-Injection (уровень Low).

#2 Уязвимость DVWA. Brute Force (Уровень Low).

#3 Уязвимость DVWA — File Upload (Уровень Low).

#4 Уязвимость DVWA. File Upload (Уровень Medium).

#5 Уязвимость DVWA File Upload (Уровень High).

#6 Уязвимость DVWA. Brute Force (Уровень Medium).

#7 Уязвимость DVWA. Command Execution (Уровень Low).

#8 Уязвимость DVWA. Command Execution (Уровень Medium).

#9 Уязвимость DVWA. CSRF (Уровень Low).

#10 Уязвимость DVWA. CSRF (Уровень Medium).

#11. Уязвимость DVWA — (Local File Inclusion). Уровень Low.

#12 Уязвимость DVWA. LFI (Local File Inclution) — Уровень Medium.

#13 Уязвимость DVWA LFI — Local File Inclusion (Уровень High).

#14 Уязвимость DVWA. Command Execution (Уровень High).

#15 Уязвимость DVWA. SQL-Injection (Уровень Medium).

#16 Уязвимость DVWA — Brute Force (Уровень High).

#17 Уязвимость DVWA. SQL-Injection (Уровень High).

#18 Уязвимость DVWA. CSRF (Уровень High).

#19 Уязвимость DVWA. JavaScript — Уровень «Low».

#20 Уязвимость DVWA. JavaScript — уровень «Medium».

#21 DVWA — reCAPTCHA (API key missing).

#22 Уязвимость DVWA. Insecure Captcha (уровень Low).

#23 Уязвимость DVWA. Insecure Captcha (уровень Medium).

#24 Уязвимость DVWA. Insecure Captcha (уровень «High»).

#25 Уязвимость DVWA. XSS DOM (Уровень Low).

#26 Уязвимость DVWA. XSS DOM (уровень Medium).

#27 Уязвимость DVWA. XSS DOM — (уровень High).

#28 Уязвимость DVWA. XSS (Reflected) — (уровень Low).

#29 Уязвимость DVWA. XSS (Reflected) — (уровень Medium).

#30 Уязвимость DVWA. XSS (Reflected) — уровень (High).

#31 Уязвимость DVWA. XSS (Stored) — уровень (Low).

#32 Уязвимость DVWA. XSS (Stored) — уровень (Medium).

#33 Уязвимость DVWA. XSS (Stored) — уровень (High).

#34 Уязвимость DVWA. Content Security Policy (Bypass) — Уровень (Low).