#39 Kali Linux для начинающих. Сканируем уязвимости.

Давайте погрузимся еще глубже. Мы изучили «nmap», нашли открытые порты и сервисы, которые их используют. Мы даже узнали версию этих сервисов, но нам нужно больше информации, так как нам необходимо найти определенные уязвимости, которые можно эксплуатировать. Для этого нужно использовать сканер уязвимости, который называется «nessus».

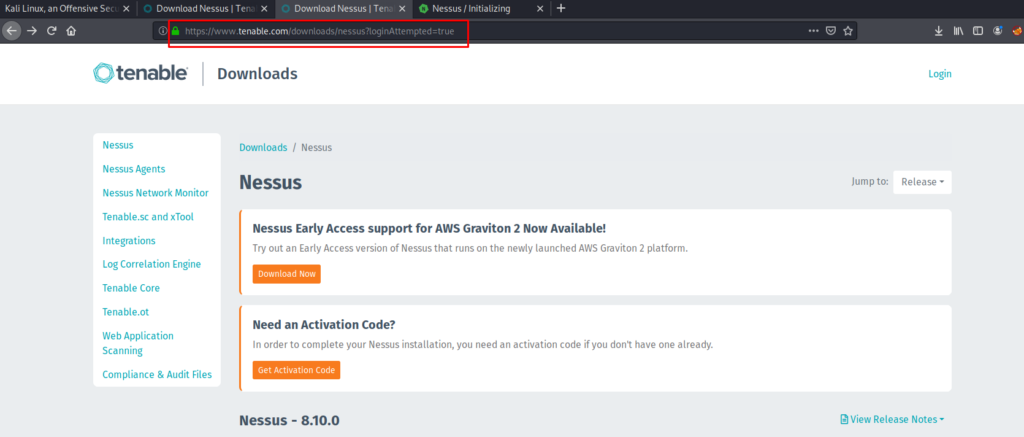

Данный сканер не установлен на Kali Linux, поэтому нам необходимо его скачать и установить в систему. Делается это не очень сложно. Для начала нужно перейти на сайт «http://www.tenable.com/products/nessus/select-your-operating-system» и скачиваем Nessus под операционную систему, которая у Вас установлена:

Переключимся на root пользователя:

su

Запускаем установку скачанного файла, например:

dpkj –I Nessus-7.2.3-debian6_amd64.deb

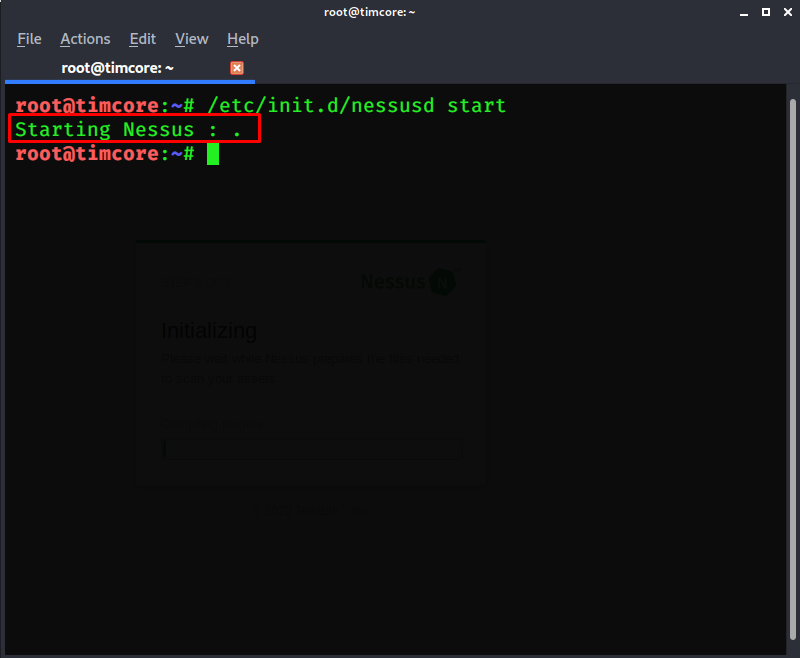

Запускаем Nessus:

/etc/init.d/nessusd start

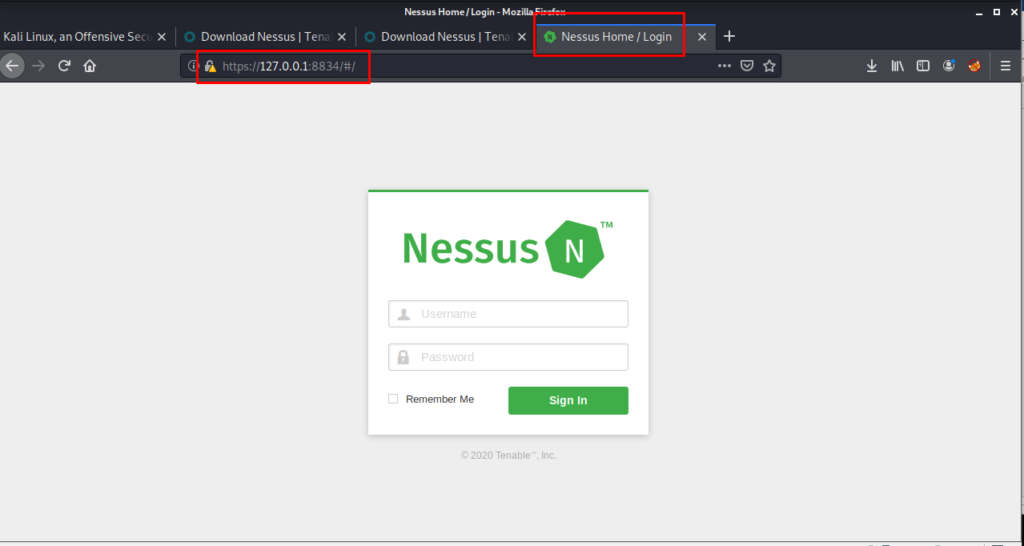

После этого Nessus можно открыть в браузере по ссылке https://IP:8834/

Для дальнейшей работы необходимо зарегистрироваться по ссылке https://www.tenable.com/products/nessus/activation-code.

Как я уже говорил, для начала нам нужно запустить «nessus», с помощью команды: /etc/init.d/nessusd start:

Сейчас сервис работает и наш ip и порт будет выглядеть как: «https://127.0.0.1:8834/#/».

Откроем страницу авторизации «Nessus»:

У Вас может отличаться внешний вид стартовой страницы, но изменения не критичны.

Авторизируемся с учетными данными, которые я вводил в процессе установки:

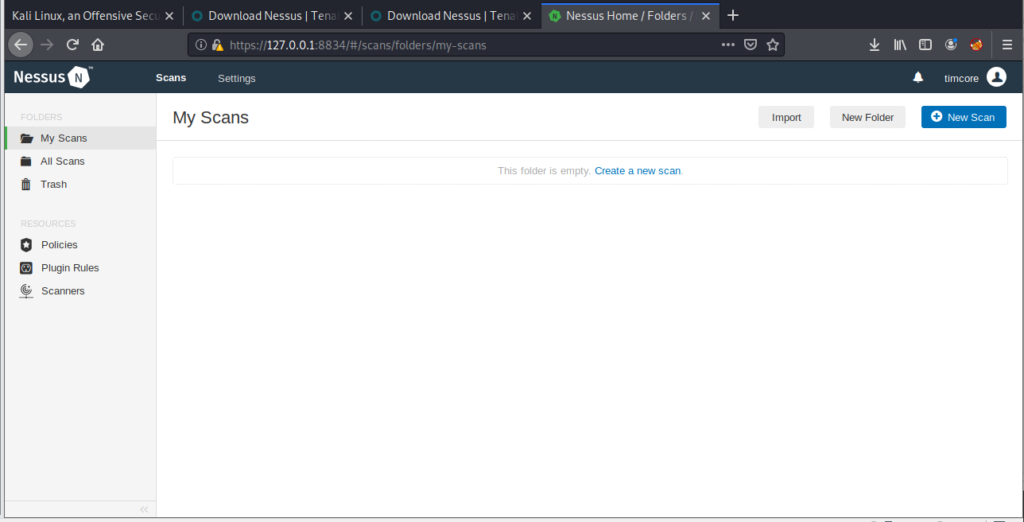

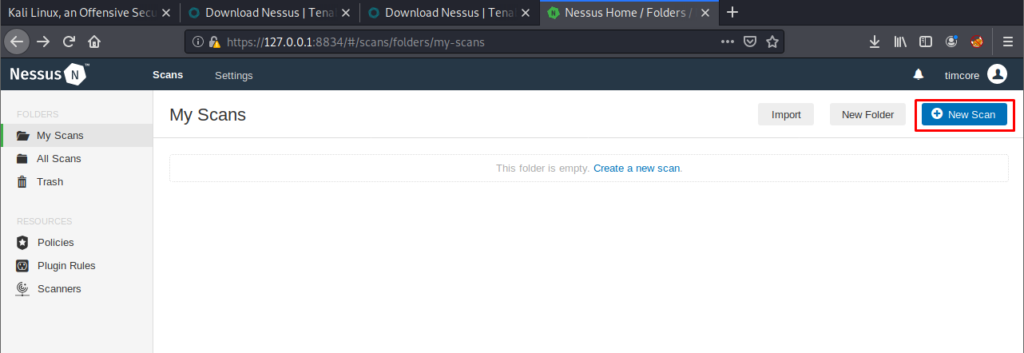

Мне нужно запустить новое сканирование:

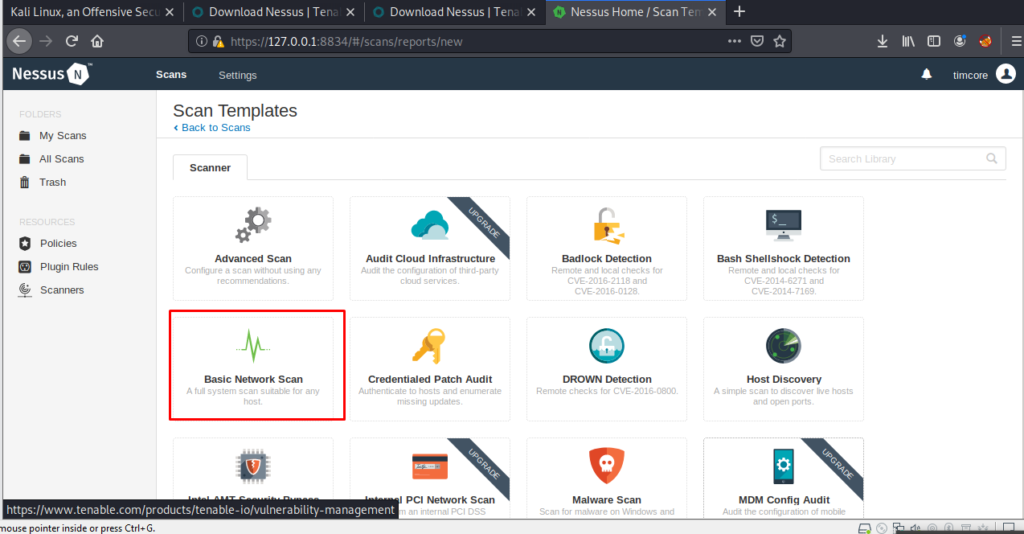

В сканере есть множество опций, но мы остановимся на опции «Basic Network Scan» или «Базовое Сканирование Сети»:

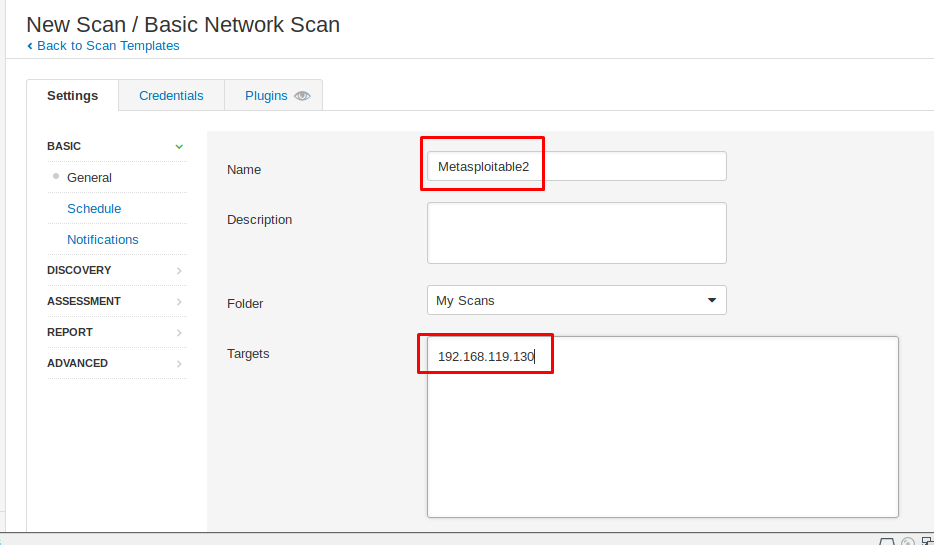

Можем назвать данное сканирование «Metasploitable2», а в поле «Targets» устанавливаю ip-адрес Metasploitable2:

Далее сохраняем параметры сканирования, и помните, что сканирование нужно запускать вручную, так как оно не запускается автоматически.

Чтобы просмотреть процесс сканирования, нужно дважды кликнуть по элементу:

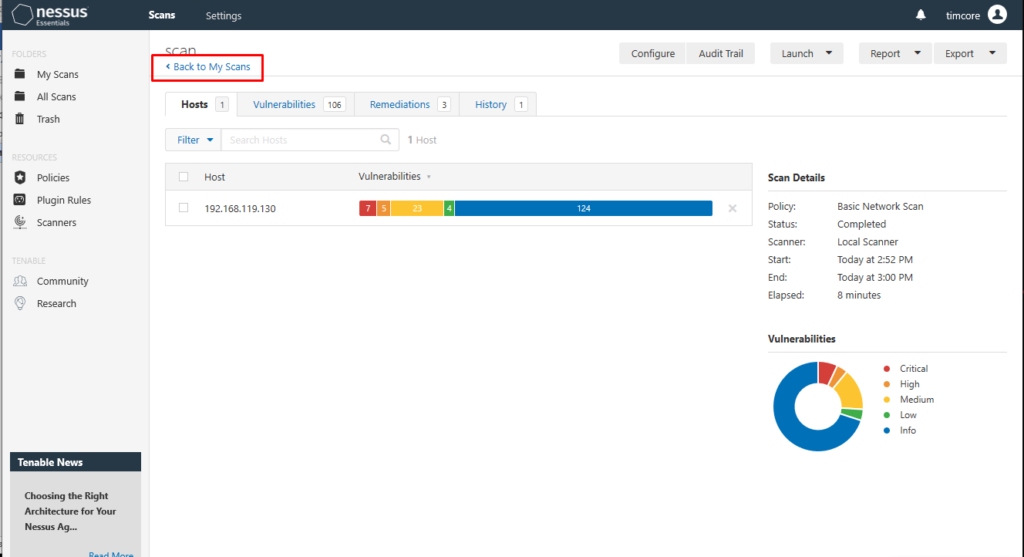

Также отсюда можно выйти с помощью вкладки «Back to My Scans»:

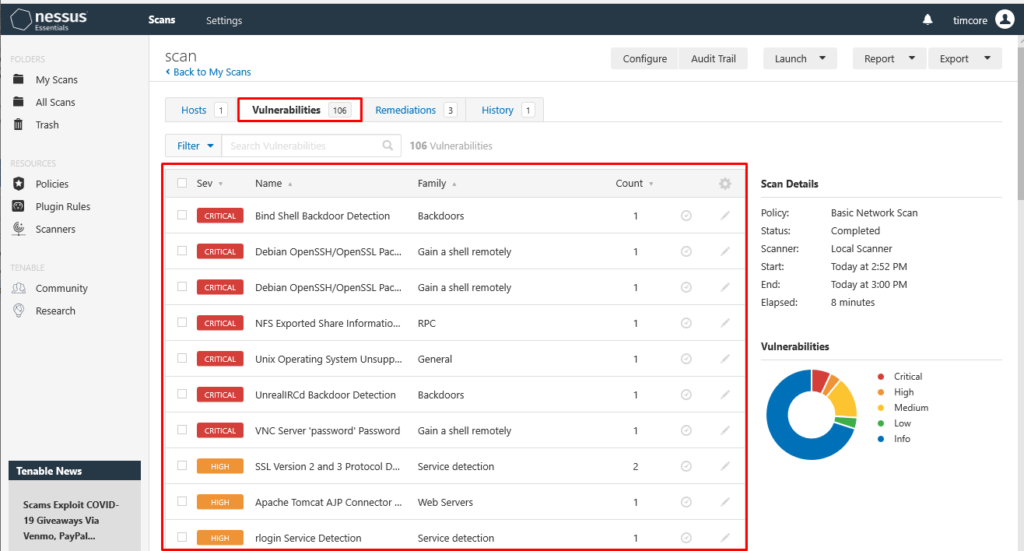

Можно перейти на вкладку «Vulnerabilities»:

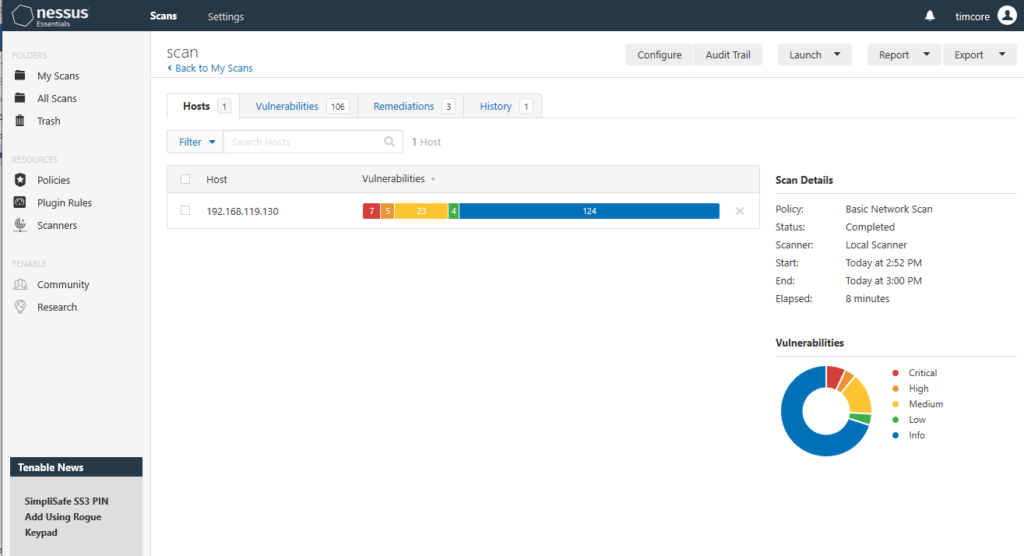

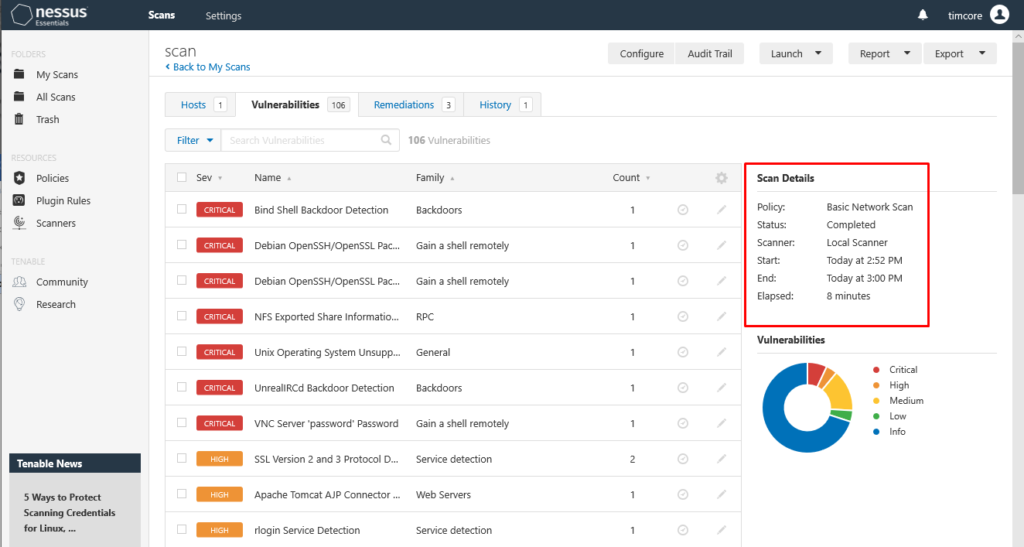

На данном этапе сканирование у меня завершилось, но это занимает какое-то время, так что придется немного подождать. Справа есть делали сканирования:

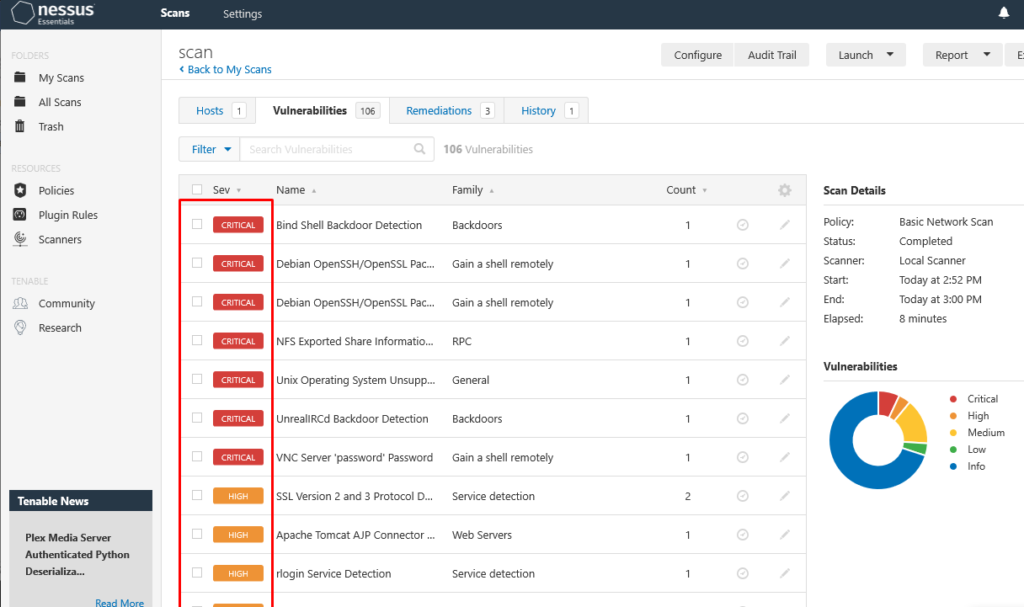

Исходя из этих данных, мы видим, что было использовано «Basic Network Scan», а также другие дополнительные данные, такие как дата начала и завершения сканирования, время сканирования, статус и сканер. В моем случае сканирование заняло 8 минут. Уязвимости сгруппированы по уровню опасности от самого высокого уровня к самому низкому:

Критический – это самый высокий уровень опасности. Далее идут: высокий, средний, низкий и инфо. Не стоит игнорировать низкий уровень опасности, так как с помощью него можно взломать нашу цель.

Рассмотрим самые серьезные уязвимости. Чтобы просмотреть информацию об уязвимости, нужно просто кликнуть по ней, и в итоге, мы получим достаточное количество информации для ее эксплуатирования.

Поищем уязвимость FTP, и Nessus обнаружил, что на машине есть ftp-сервер. Однако, он не обнаружил то, что он является уязвимым, так как мы только что его взломали. Это происходит, возможно, из-за того, что либо сканирование было прервано, или сервис упал, а также сеть была ненадежной.

Это нам говорит о том, что не стоит полагаться на результат только одного инструмента.

Вот почему мы используем инструменты: «nmap», «nessus», и подключаемся вручную к каждому сервису, а также используем множество других инструментов.

Запомните, что если сканер не обнаружил какие-либо уязвимости, то это не значит, что этих уязвимостей нет на сервере.

#1 Kali Linux для начинающих. Урок 1 — Основы сетей.

#2 Kali Linux для начинающих. Урок 2 — Горячие клавиши. Часть 1

#3 Kali Linux для начинающих. Урок 2 — Горячие клавиши. Часть 2

#4 Kali Linux для начинающих. Терминал Kali Linux. Часть 1

#5 Kali Linux для начинающих. Терминал Kali Linux. Часть 2

#6 Kali Linux для начинающих. Урок 4 — Root Kali Linux. Часть 1

#7 Kali Linux для начинающих. Root Kali Linux — Часть 2

#8 Kali Linux для начинающих. Основные команды. Часть 1.

#9 Kali Linux для начинающих. Основные команды. Перемещение по директориям. Часть 2.

#10 Kali Linux для начинающих. Основные команды. Создание директорий. Часть 3

#11 Kali Linux для начинающих. Основные команды. Часть 4 — Просмотр содержимого директорий.

#12 Kali Linux для начинающих. Основные команды. Часть 5 — Просмотр содержимого файлов.

#13 Kali Linux для начинающих. Основные команды. Часть 6 — Копируем файлы и директории.

#14 Kali Linux для начинающих. Основные команды. Часть 7 — Перемещаем файлы и директории.

#15 Kali Linux для начинающих. Основные команды. Часть 8 — Удаляем файлы и директории.

#16 Kali Linux для начинающих. Управление пакетами.

#17 Kali Linux для начинающих. Откуда Kali скачивает софт.

#18 Kali Linux для начинающих. Изменения в Kali 2019 относительно APT.

#19 Kali Linux для начинающих. Архивация и сжатие. Часть 1.

#20 Kali Linux для начинающих. Архивация и сжатие. Часть 2.

#21 Kali Linux для начинающих. Архивация и сжатие. Часть 3.

#22 Kali Linux для начинающих. Специальные символы. Часть 1.

#23 Kali Linux для начинающих. Специальные символы. Часть 2

#24 Kali Linux для начинающих. Основы сетей.

#25 Kali Linux для начинающих. Администрирование. Редактирование файлов с помощью Nano.

#26 Kali Linux для начинающих. Превращаем Kali Linux в веб-сервер.

#27 Kali Linux для начинающих. Изменения в файлах конфигурации Kali Linux.

#28 Kali Linux для начинающих. Превращаем Kali Linux в SSH-сервер.

#29 Kali Linux для начинающих. Управление пользователями и группами.

#30 Kali Linux для начинающих. Работаем с правами пользователей.

#31 Kali Linux для начинающих. Разбираемся с процессами.

#32 Kali Linux для начинающих. Управляем процессами.

#33 Kali Linux для начинающих. Перенаправление и контроль вывода.

#34 Kali Linux для начинающих. Объединяем несколько команд в цепочку.

#35 Kali Linux для начинающих. Настраиваем цель.

#36 Kali Linux для начинающих. Сканируем порты с помощью Kali Linux.

#37 Kali Linux для начинающих. Сканируем порты с помощью графического интерфейса.