Здравствуйте, дорогие друзья.

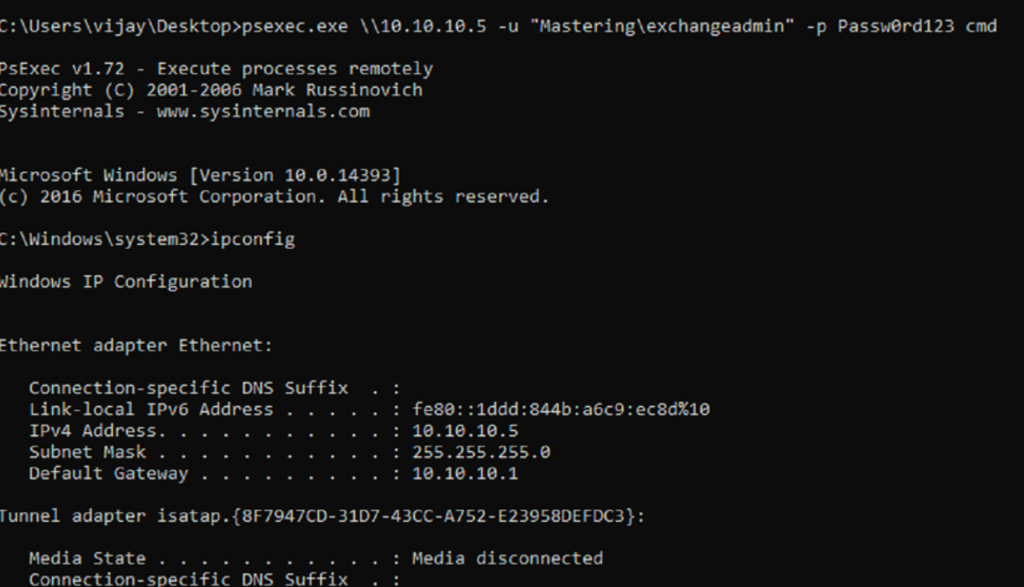

Повышение привилегий — это процесс перехода от относительно низкого уровня прав доступа к получению привилегий администратора, системы или даже более высоких привилегий доступа. Это позволяет тестировщику на проникновение контролировать все аспекты работы системы. Что еще более важно, …