Здравствуйте, дорогие друзья.

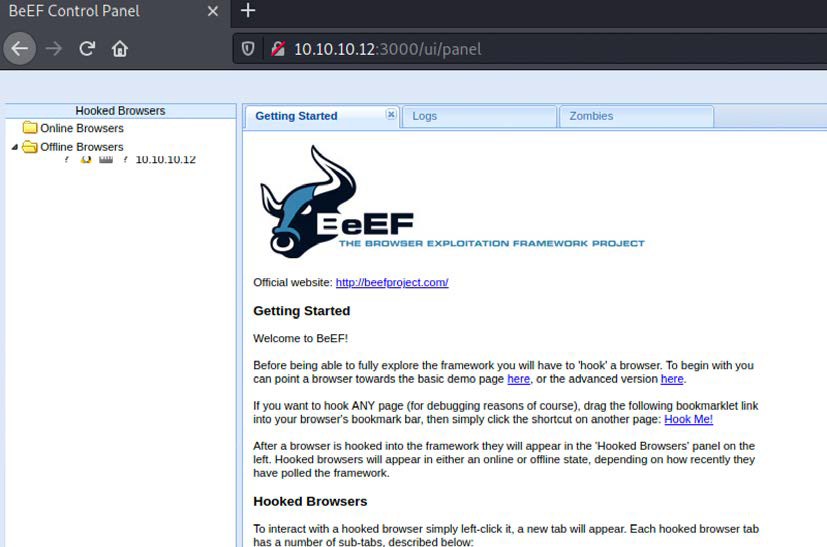

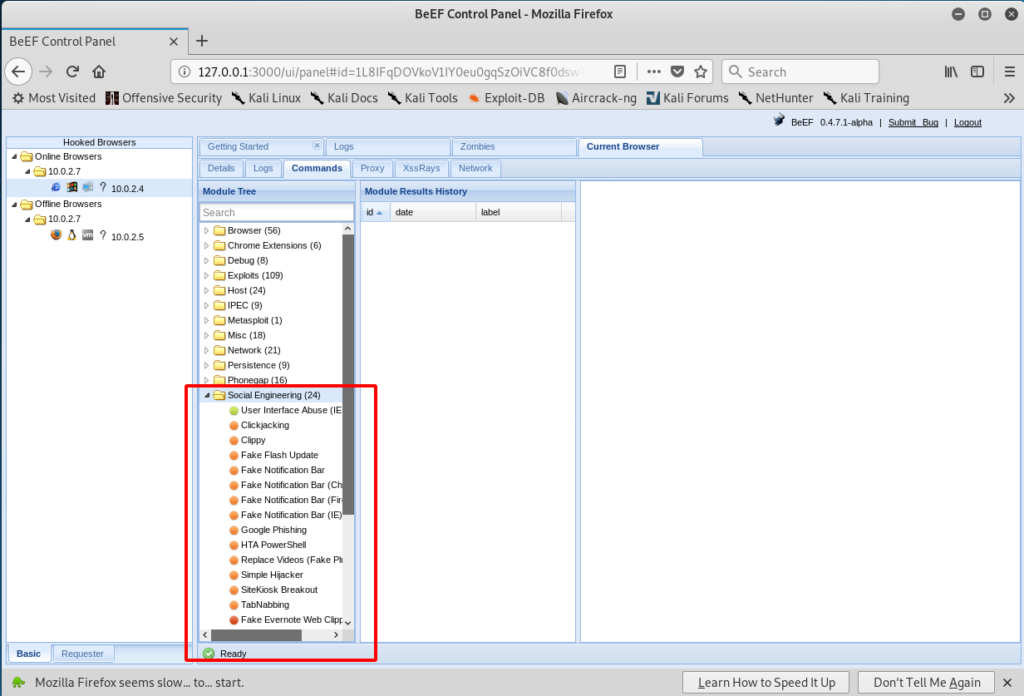

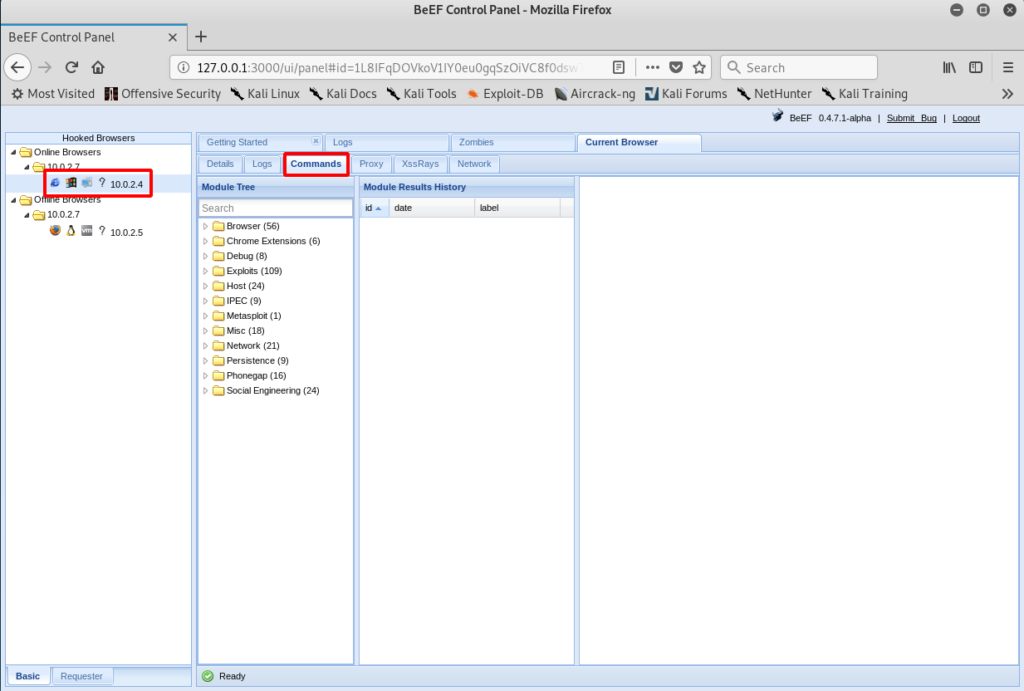

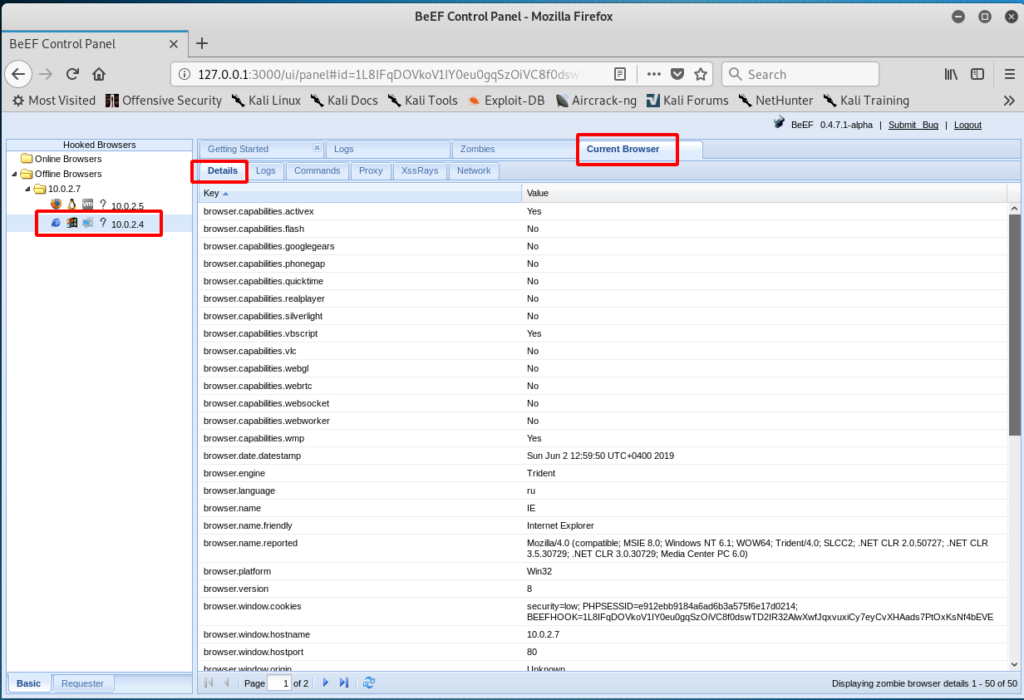

Туннелирование — это процесс инкапсуляции протокола полезной нагрузки в протокол доставки, такой как IP. С помощью туннелирования можно передавать по сети несовместимые протоколы, а можно обойти брандмауэры, настроенные на блокировку определенного протокола. BeEF можно настроить для …