#5 BeEF — Угоняем пароли с помощью фейковой авторизации.

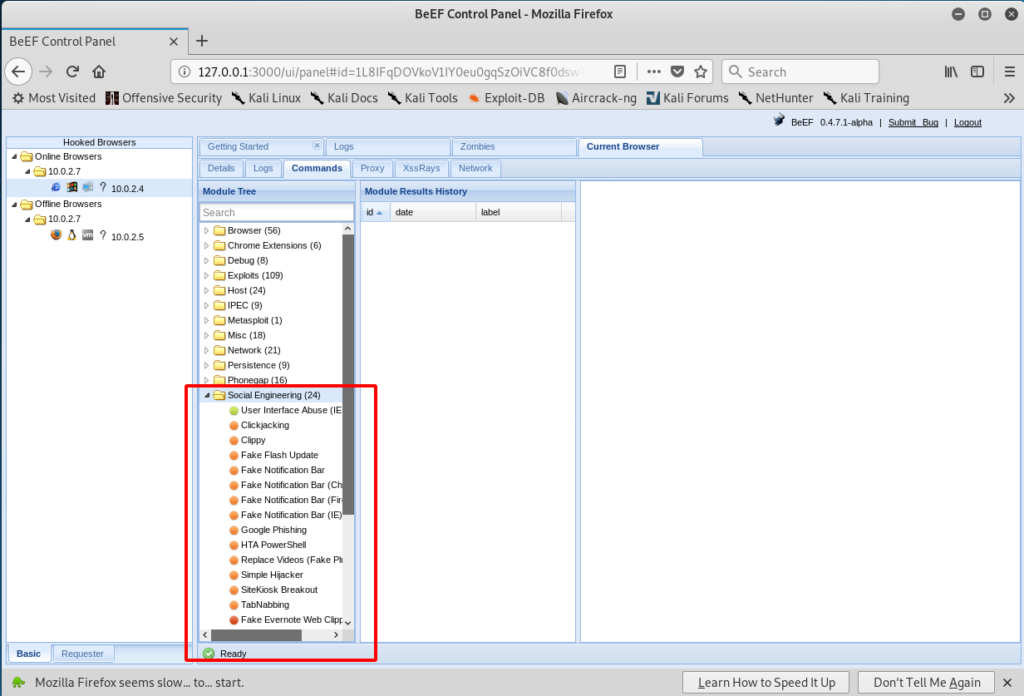

Давайте рассмотрим один интересный параметр, который называется «Social Engineering»:

Это работает следующим образом: происходит приглушение экрана, и появляется уведомление о завершении сессии, и последующий вход в аккаунт для аутентификации. Это позволит обойти, к примеру «HTTPS», и всю безопасность, которая используется на страницах аккаунта цели.

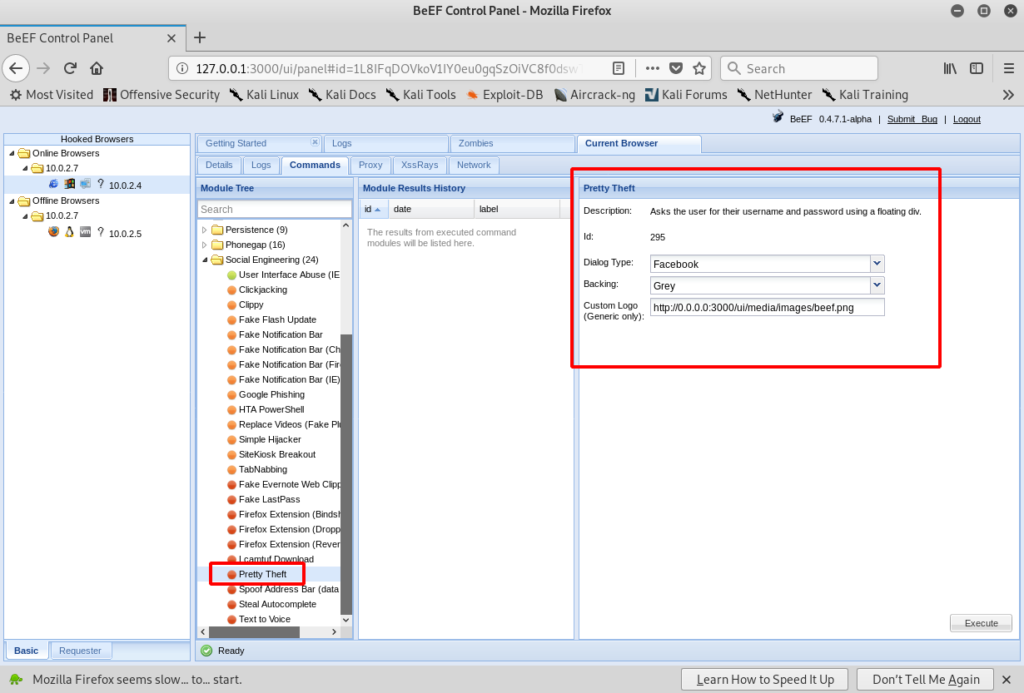

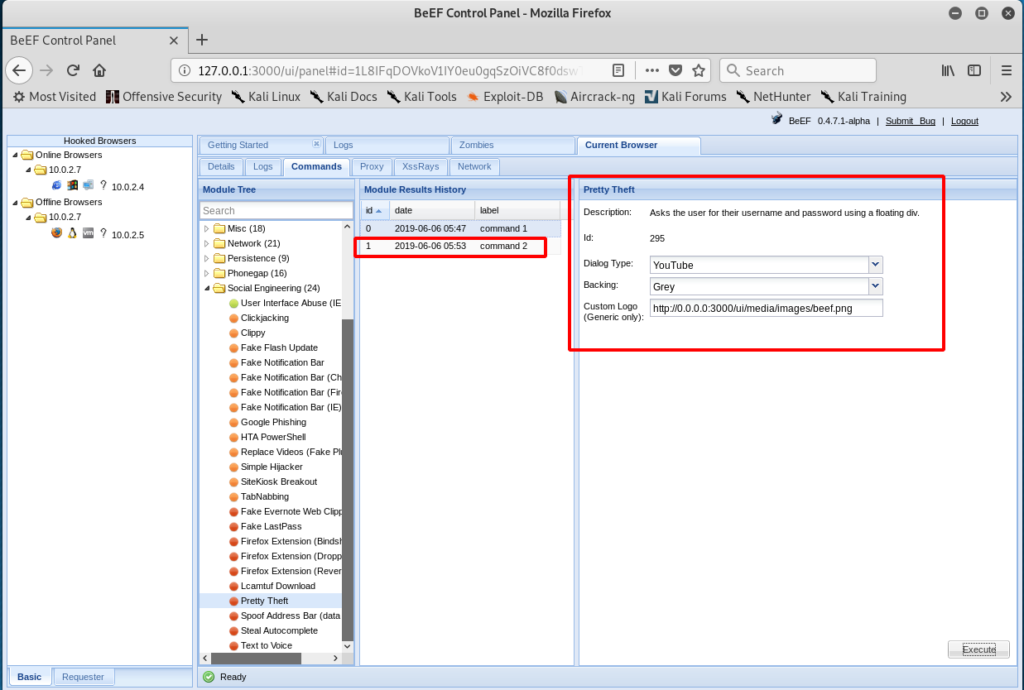

Допустим, нам нужно получить логин и пароль от Facebook, и обойти защиту, которую он использует. В общем, суть в том, что мы создаем фейковую страницу авторизации. Перейдем к демонстрации этого метода. Перейдем на вкладку «Pretty Theft»:

Справа в окне выбираем в «Dialog Type», социальную сеть «Facebook».

Тут можно выбрать цвет фоновой заливки, и Custom Logo.

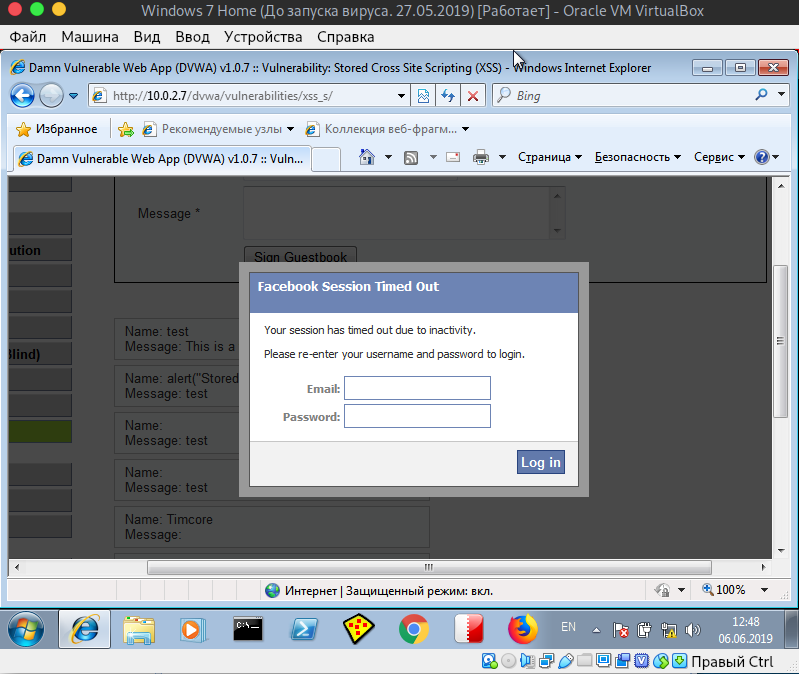

Жмем кнопку «Execute»:

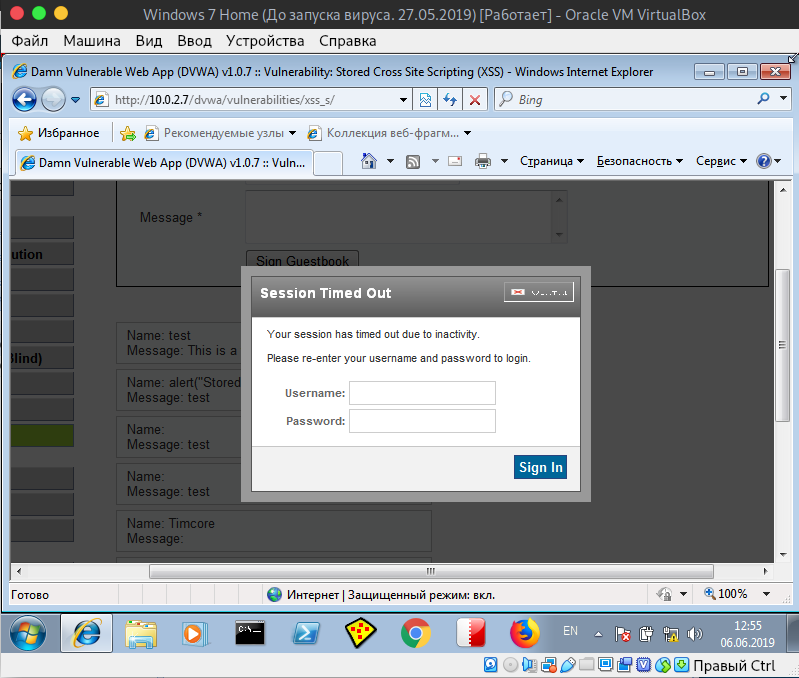

Как видим, нас перебрасывает, на страницу авторизации Facebook.

Я введу произвольные логин и пароль: Timcore, Timcore. Перейдем на нашу машину Windows 7 Home:

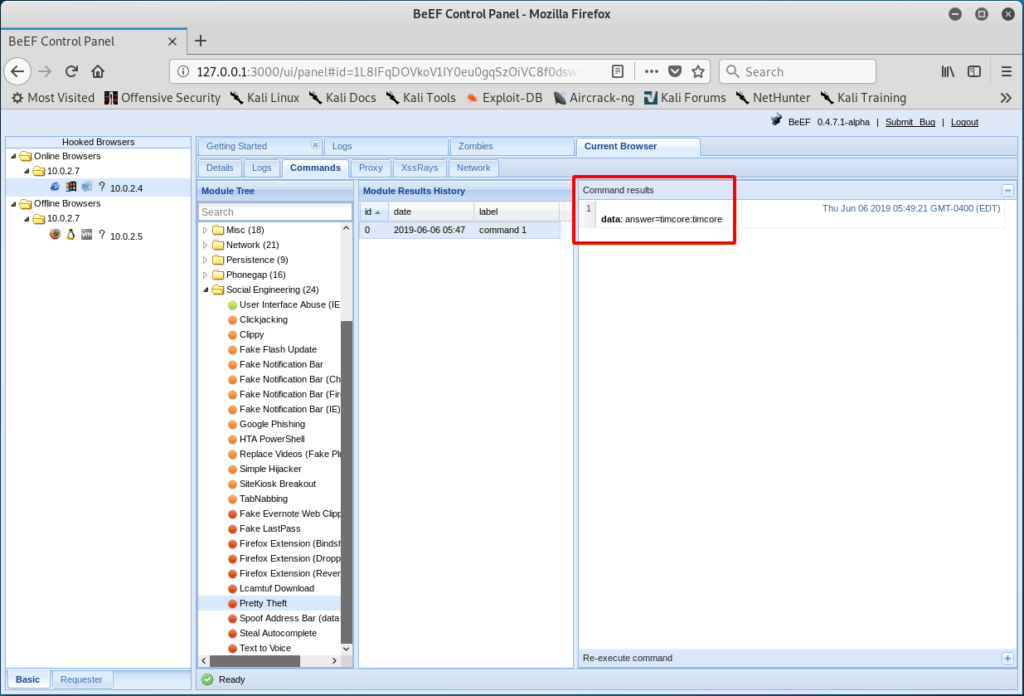

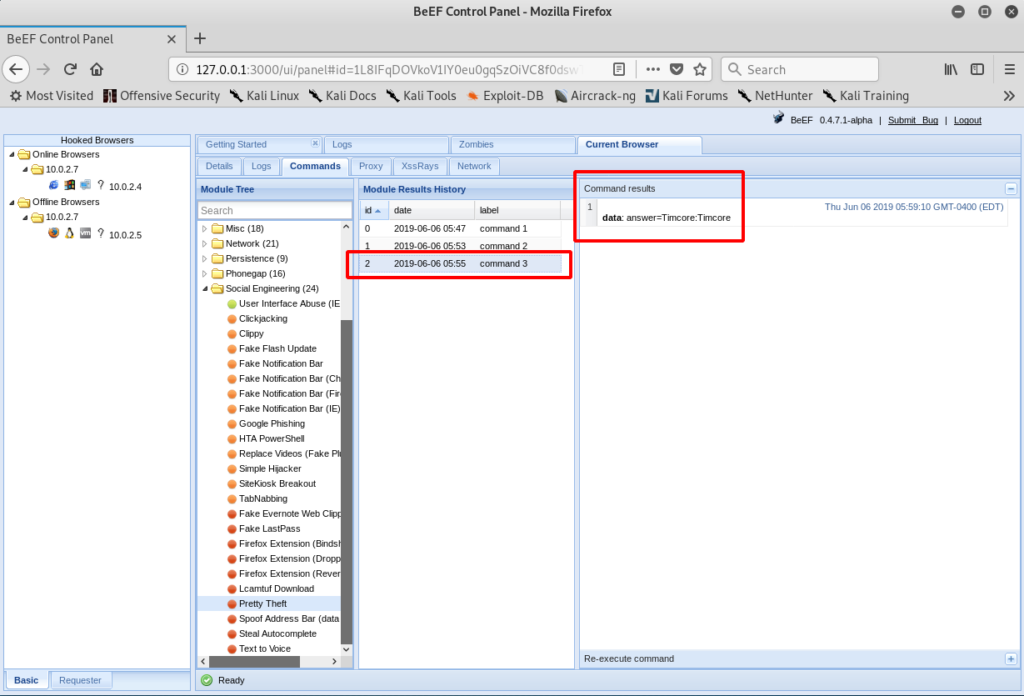

Как видите, логин и пароль, который я ввел, были перехвачены.

Этот метод, на самом деле, можно использовать для угона различных аккаунтов, например, YouTube:

Жмем кнопку «Execute» и переходим на машину на Windows 7 Home:

Логотип, конечно, криво отобразился, но тем не менее, жертва может просто не быть бдительной, и ввести логин и пароль.

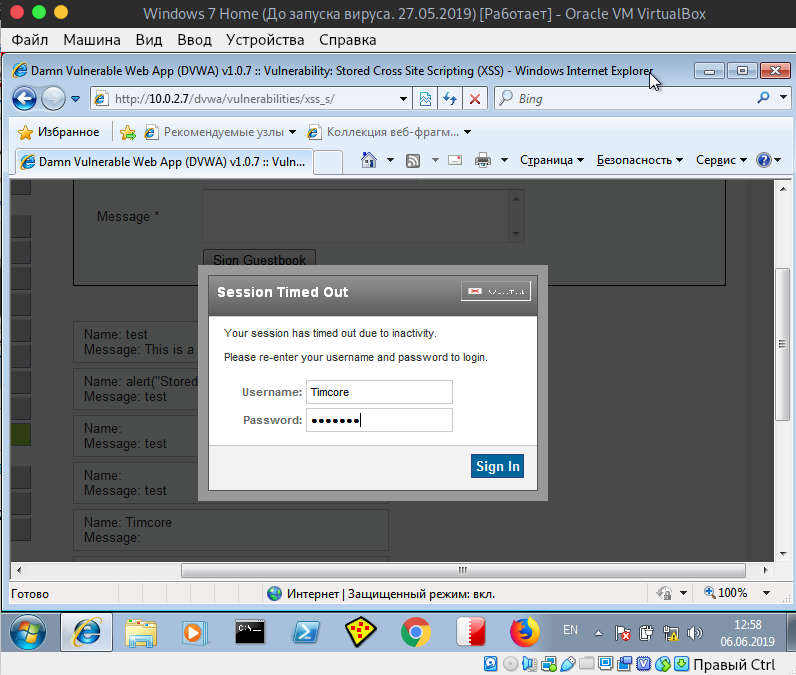

Введем логин и пароль: Timcore, Timcore:

Переходим в машину на Kali Linux, в Beef Framework:

Получаем логин и пароль.

Это достаточно хороший способ получения доступа к аккаунтам, так как мы заставляем его произвести ввод логина и пароля. Таким образом, Вы получите эти данные, без особого труда.

На этом все. Всем хорошего дня!

#1 Ловим жертв с помощью BeEF Framework, используя уязвимость Reflected XSS.

#2 Ловим жертв с помощью BeEF Framework, используя уязвимость Stored XSS.

#3 BeEF Framework — Работаем с пойманными жертвами.

#4 BeEF Framework. Запускаем простые команды на машинах жертв.