#10 Руководство по подготовке сертифицированного этичного хакера (CEH). Операции Kerberos.

Здравствуйте, дорогие друзья.

Kerberos использует мощное шифрование для подтверждения личности клиента к серверу и сервер, в свою очередь, может аутентифицировать себя для клиента. Чтобы проиллюстрировать, как работает служба аутентификации Kerberos, подумайте о Ваших правах. Вы можете предъявить свою лицензию другим сторонам, чтобы доказать, что Вы те, за кого себя выдаете. Другие стороны доверяют тому, кому лицензия была выдана, и они примут Вашу лицензию в качестве доказательства Вашей личности. Состояние, в котором была выдана лицензия, аналогично состоянию службе аутентификации Kerberos, а лицензия действует как билет клиента к серверу.

- Сервер Kerberos включает идентификаторы пользователей и хешированные пароли для всех пользователей, у которых есть авторизация сервисов.

- Сервер Kerberos также обменивается секретными ключами с каждым сервером для которых он предоставляет билеты доступа.

- Основой аутентификации является билет в среде Kerberos.

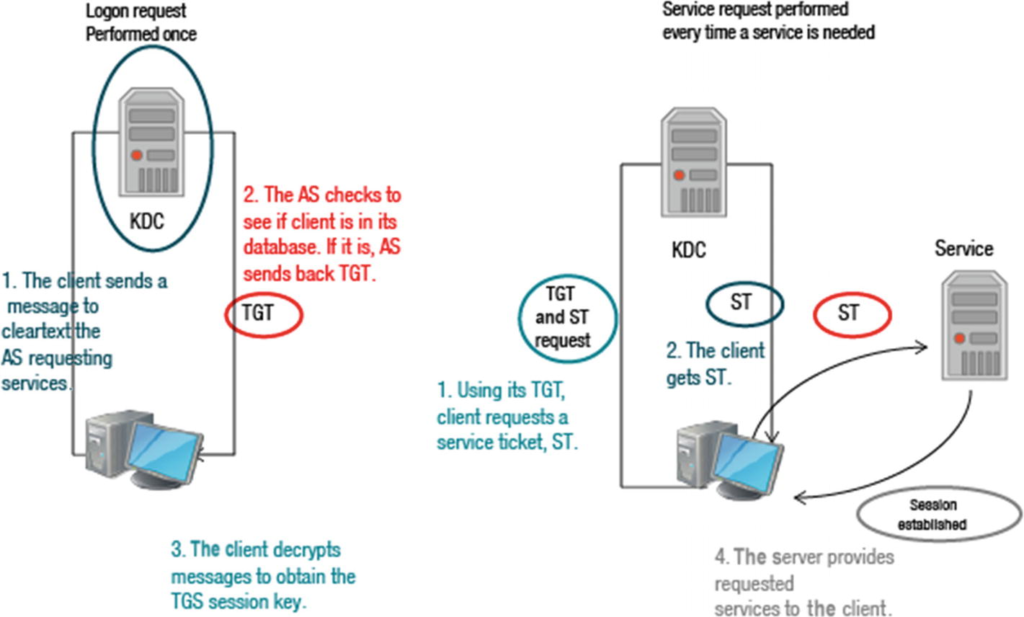

Билеты используются с клиентом в двухэтапном процессе. Первый билет — это ticket-granting ticket (TGT), выдаваемый AS запрашивающему клиенту. Затем этот билет может быть представлен клиентом серверу Kerberos, с запросом билета для доступа к определенному серверу. Этот клиент-серверный билет (также известный как сервисный билет) используется для получения доступа к сервису в области сервера.

- Поскольку можно зашифровать весь сеанс, это предотвращает потенциально небезопасную передачу элементов, которые могут быть захвачены в сети, например в качестве пароля.

- Билеты имеют отметку времени, а также имеют срок жизни, поэтому попытка повторного использования билета не работает.

Меры противодействия взлому паролей

Важно знать о мерах противодействия, связанных с паролем.

- Хэш LAN Manager или LM, является хэшем по умолчанию для систем, работающих под управлением DOS, Windows 3.11, 95, ME, NT, 2000, XP и Windows 2003.

- Хэш NT — это хэш по умолчанию, используемый для Windows Vista, 7, 8, Server 2008, и Server 2012. Проверка подлинности Kerberos недоступна в более ранних версии.

- Хэш LM менее безопасен, чем хэши NT.

Чтобы отключить хэши LM, Вы

1. Внедрите политику NoLMHash с помощью групповой политики.

2. Реализуйте политику NoLMHash, отредактировав реестр.

3. Найдите HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa, щелкните Добавить ключ и введите NoLMHash.

4. Используйте пароль длиннее 15 символов (нельзя использовать LM-хэши с паролями такого размера).

Повышение привилегий

Учетная запись администратора по умолчанию отключена в Windows Vista, и самый первый созданный пользователь имеет административные привилегии. Только учетная запись SYSTEM, может получить доступ к папке System Volume Information, расположенной в корне диска C по умолчанию. Папка с информацией о системном томе содержит файлы, необходимые для восстановления системы. Ключевые термины, связанные с повышением привилегий выглядит следующим образом:

- Учетная запись SYSTEM зарезервирована для операционной системы Windows и имеет уникальный доступ к диску.

- Сетевая служба — это предопределенная локальная учетная запись с меньшими полномочиями, чем SYSTEM, используемая системными программами, работающими на компьютере, которым требуется доступ к сети.

- Локальные службы используются системными программами, работающими на компьютере, которым не нужен доступ к сети.

На этом все. Всем хорошего дня!

#1 Руководство по подготовке сертифицированного этичного хакера (CEH). Введение в этический взлом.

#2 Руководство по подготовке сертифицированного этичного хакера (CEH). Фазы атаки.

#3 Руководство по подготовке сертифицированного этичного хакера (CEH). Этичные хакеры.

#4 Руководство по подготовке сертифицированного этичного хакера (CEH). Футпринтинг и Разведка/сканирование сетей.

#5 Руководство по подготовке сертифицированного этичного хакера (CEH). Определение сетевого диапазона.

#7 Руководство по подготовке сертифицированного этичного хакера (CEH). Перечисление (enumeration).

#9 Руководство по подготовке сертифицированного этичного хакера (CEH). Взлом системы.