Здравствуйте, дорогие друзья.

Наиболее распространенной и используемой уязвимостью на веб-сайтах является инъекция, которая происходит, когда сайт-жертва не отслеживает ввод пользователя, тем самым позволяя злоумышленнику взаимодействовать с бэкенд-системами. Злоумышленник может обработать входные данные, чтобы изменить или украсть содержимое из базы данных, …

Здравствуйте, дорогие друзья.

Язык структурированных запросов (SQL) — это язык, который позволяет взаимодействовать с сервером базы данных. Программисты используют команды SQL для выполнения операции с использованием баз данных. Внедрение SQL использует преимущества непроверенныех входных данных. Злоумышленники вводят SQL…

Здравствуйте, дорогие друзья.

Введение

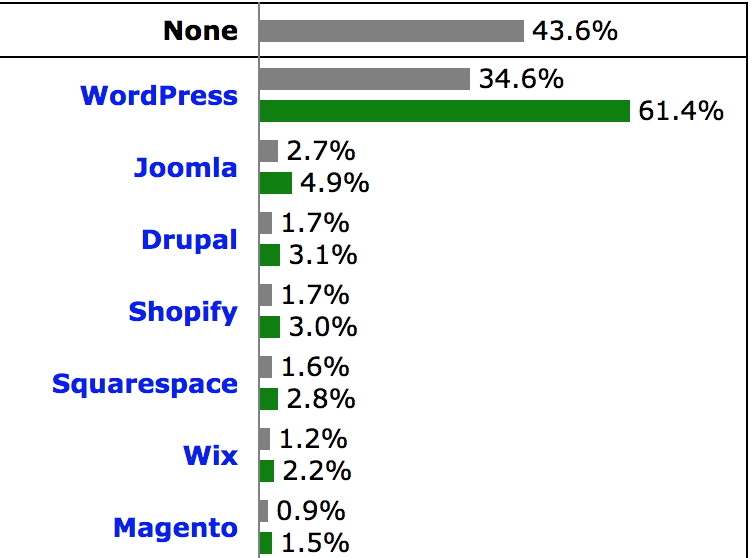

Этот рабочий процесс аналогичен процессу эксплуатации/неправильной настройки, за исключением того, что мы ориентируемся на системы управления контентом (CMS). Согласно Компании W3Techs, более половины Интернета использует какие-то CMS.

На одном только WordPress находятся …