Здравствуйте, дорогие друзья.

Введение

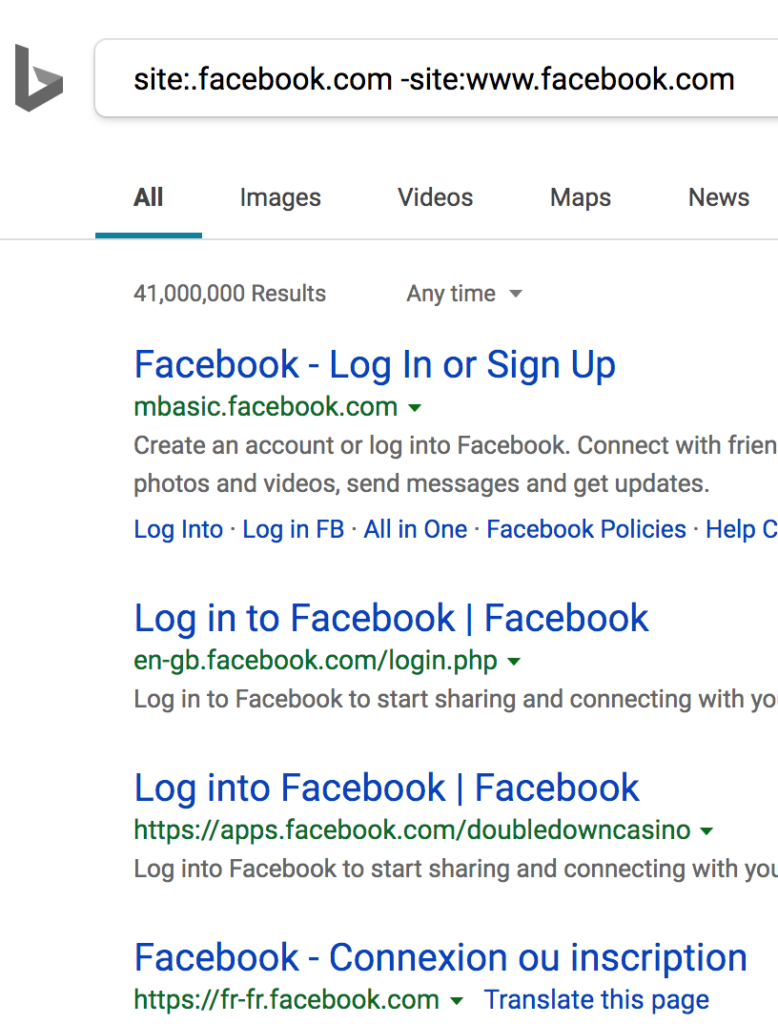

Активы компании будут в основном состоять из IP-адресов и доменов. Когда мы имеем дело с доменами или веб-приложениями, мы хотим выполнить некоторое дополнительное снятие fingerprinting. Неплохо было бы знать стек технологий, языки программирования, используемые …