Здравствуйте, дорогие друзья. Поговорим про SQL-инъекции.

Хотя существует много уязвимостей, внедрение SQL (SQLi) имеет свое собственное значение. Это самая распространенная и самая опасная из уязвимостей веб-приложений. Имея уязвимость SQLi в приложении, злоумышленник может нанести серьезный ущерб, такой как обход …

Здравствуйте, дорогие друзья.

В рамках эксплуатирования этой уязвимости, нужно внедрить код в поля ввода.

Эксплойт выполняется на стороне сервера, поскольку злоумышленник отправляет вредоносный код в веб-приложение, которое выполняется веб-сервером. Атака SSI-инъекцией использует веб-приложение, эксплуатируя удаленные произвольные коды.

Перейдем к …

Здравствуйте, дорогие друзья.

В рамках данного урока мы рассмотрим уязвимость внедрения кода PHP.

Он выводится на стороне сервера. Данная уязвимость возникает, когда приложение включает управляемые пользователем данные в строку URL, которая динамически оценивается интерпретатором кода.

Если пользовательские данные …

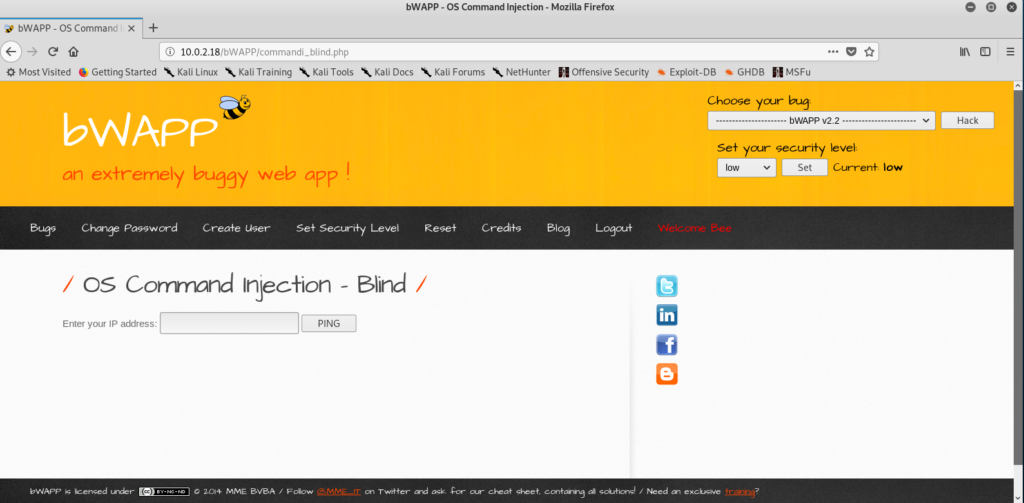

Внедрение команд ОС (также известное как внедрение команд) — это уязвимость веб-безопасности, которая позволяет злоумышленнику выполнять произвольные команды операционной системы (ОС) на сервере, на котором выполняется приложение, и, как правило, полностью скомпрометировать приложение и все его данные.

Очень часто злоумышленник …

Здравствуйте, дорогие друзья.

В данном уроке затронем довольно распространенную уязвимость iFrame, которая может быть очень опасна на сайте. В частности можно внедрять фишинговую страницу, проводить атаки XSS (межсайтовый скриптинг).

В целом, данная уязвимость состоит из одного или нескольких тегов …

Здравствуйте, дорогие друзья.

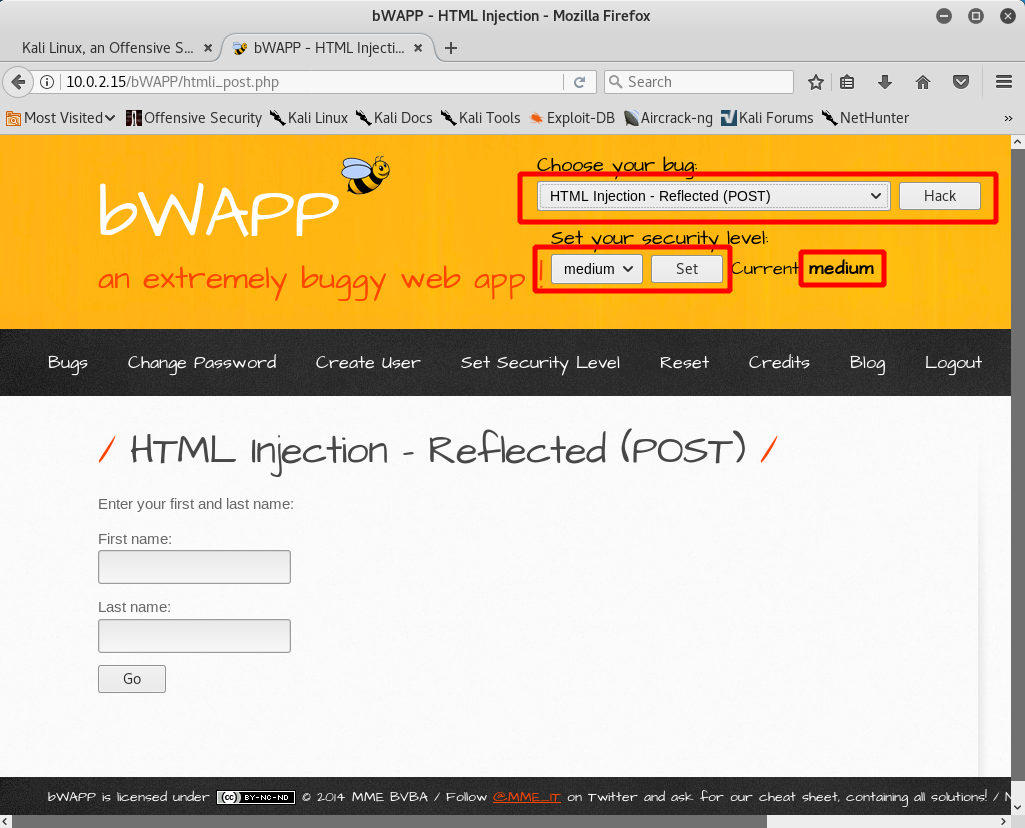

Продолжаем рассматривать узвимости HTML-injection, и остановимся на таком типе, как Stored (Blog), и по-порядку разберемся, как ее эксплуатировать. Для начала эксплуатирования этой уязвимости выставим настройки bWAPP. Это делается в несколько кликов. Уровень, который мы …

Поговорим об уязвимости HTML Injection — Reflected (Сurrent URL). HTML Injection — это тип инъекций, который возникает, когда пользователь может контролировать точку ввода и внедрять произвольный HTML-код в уязвимую веб-страницу. Эта уязвимость может иметь множество последствий, таких как раскрытие …