Лаборатория для тестирования на проникновение. Установка OWASP Broken Web Application.

Здравствуйте, дорогие друзья. Добро пожаловать в раздел тестирования на проникновение, и прежде чем мы перейдем к тестам, нам нужно начать с объяснения некоторых основных терминов, которые Вам необходимо знать.

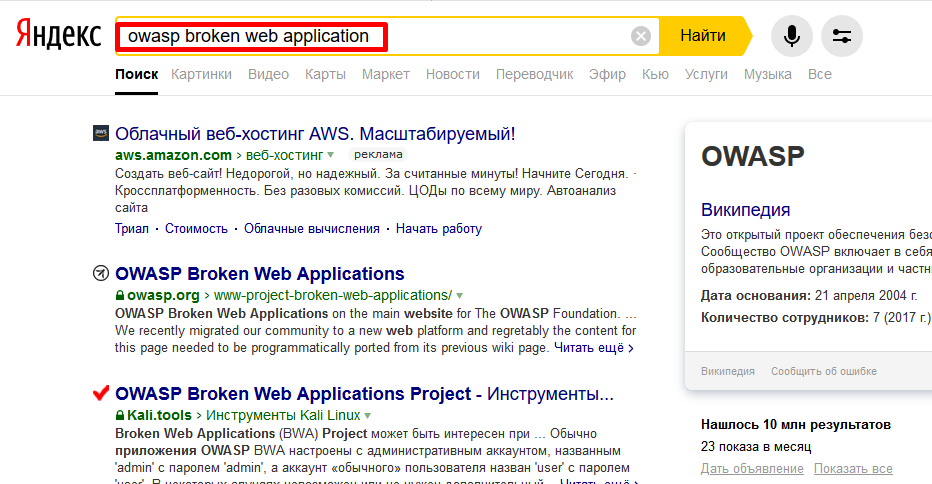

В частности, нам нужно установить уязвимую машину OWASP. Для этого переходим в любой поисковик и вводим «OWASP broken web application»:

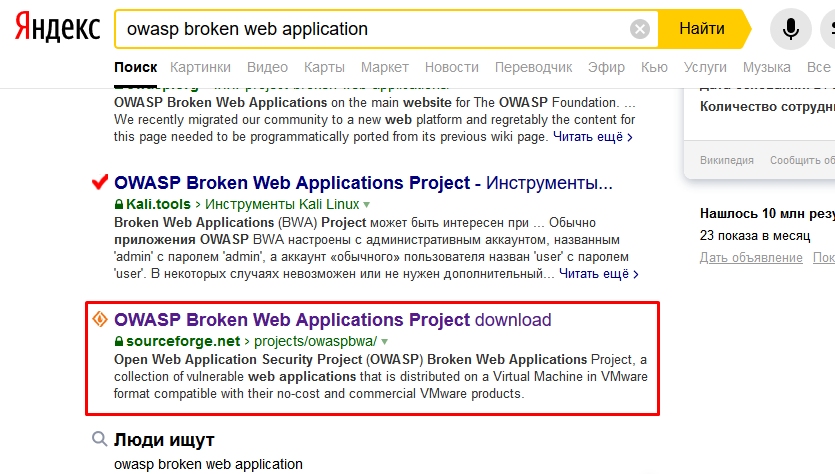

Нас будет интересовать ссылка: «https://sourceforge.net/projects/owaspbwa/»:

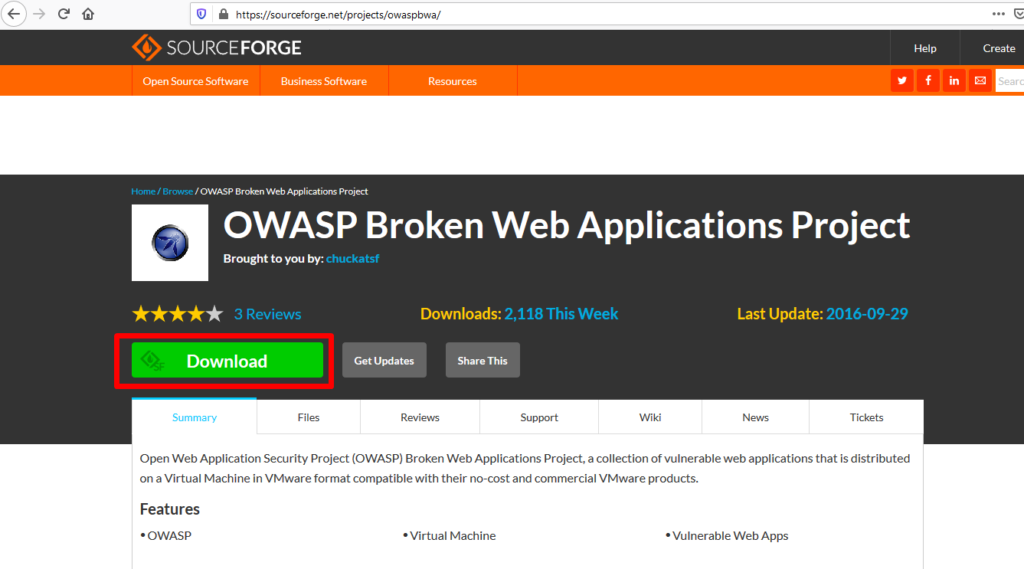

Переходим по этой ссылке и кликаем по зеленой кнопке «Download»:

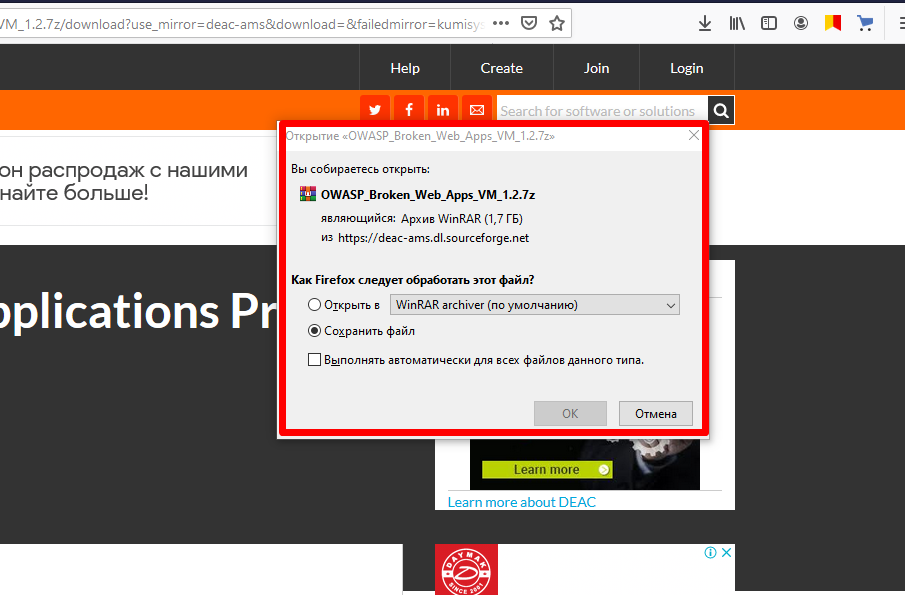

Нас перебрасывает на страницу загрузки, и через несколько секунд начнется скачивание архива:

Архив весит 1,7Gb, поэтому наберитесь терпения, и подождите, пока архив не скачается.

После скачивания Вам необходимо распаковать его в отдельную папку с виртуальными машинами.

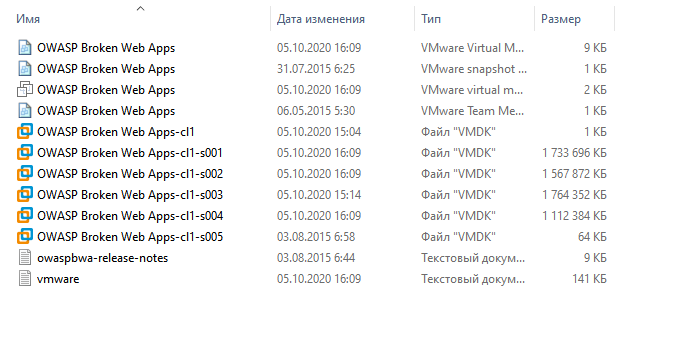

Данный архив представляет собой некоторый перечень файлов, с разными расширениями:

В качестве виртуальной машины я использую среду виртуализации «VMware». Вы можете использовать как у меня, либо поработать с другими программами, такими как «Virtualbox». Установка фактически ничем не отличается.

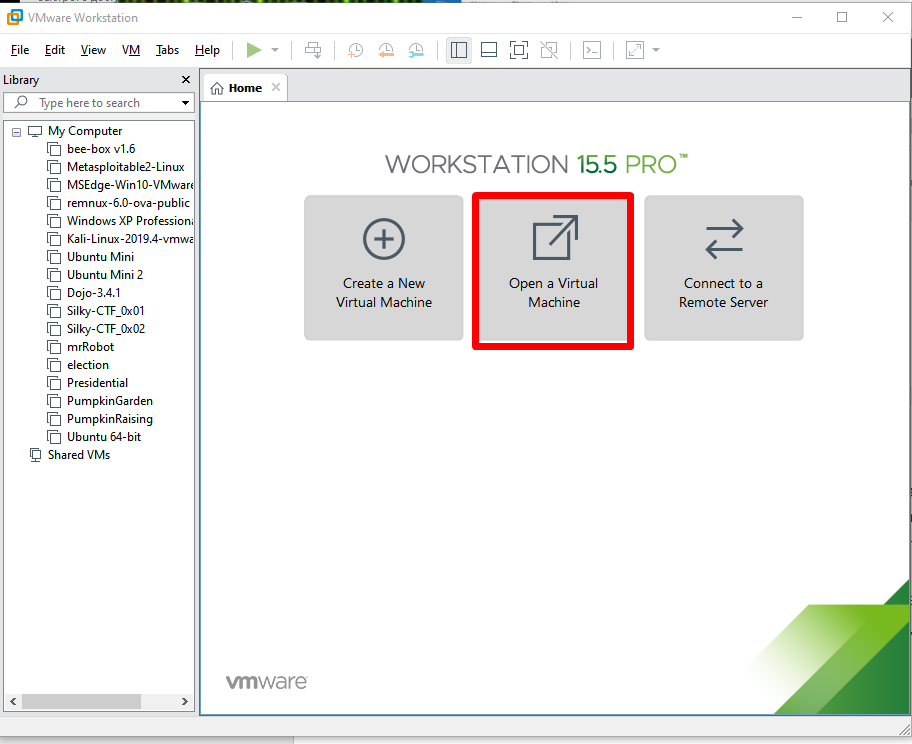

Сейчас я покажу Вам, как установить эту виртуальную машину в «VMware». Делается все предельно просто. Нужно открыть саму программу, и в появившемся меню выбрать область «Open a Virtual Machine»:

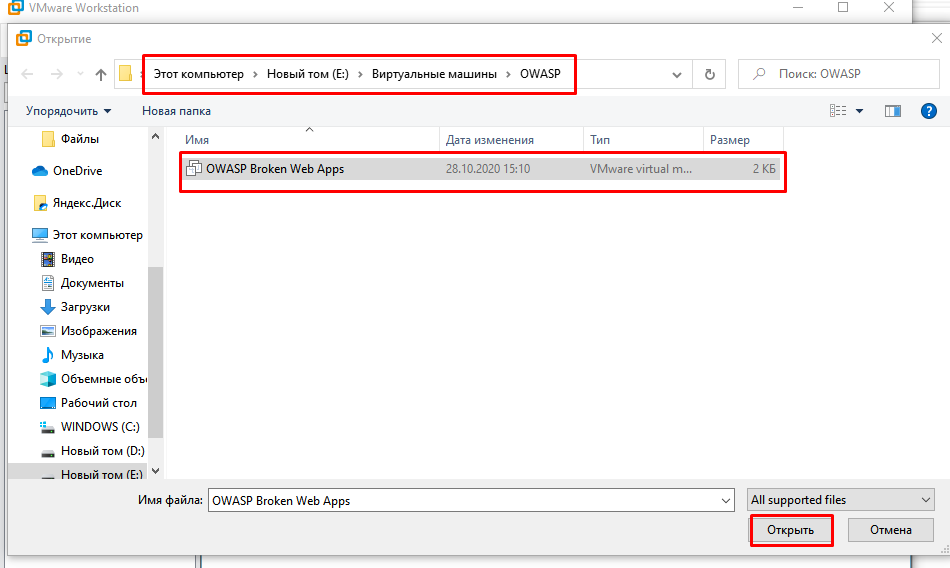

Далее, переходим в папку с разархивированными файлами «OWASP», и в появившемся списке (у нас это один файл), просто выбираем его и жмем кнопку «Открыть»:

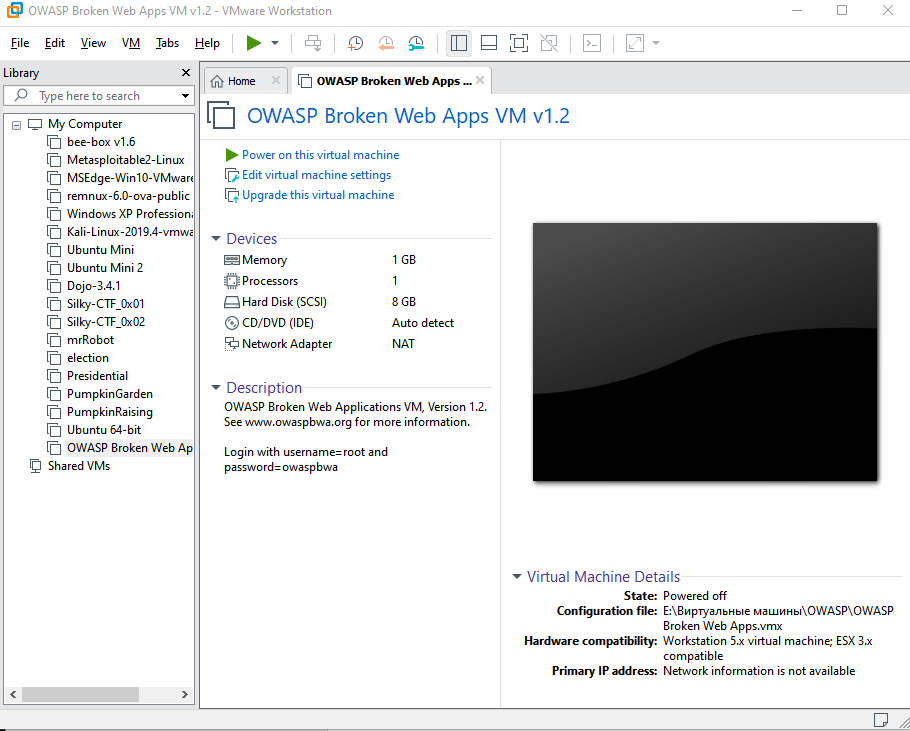

Нас автоматически перебрасывает в «VMware» с уже сконфигурированной машиной:

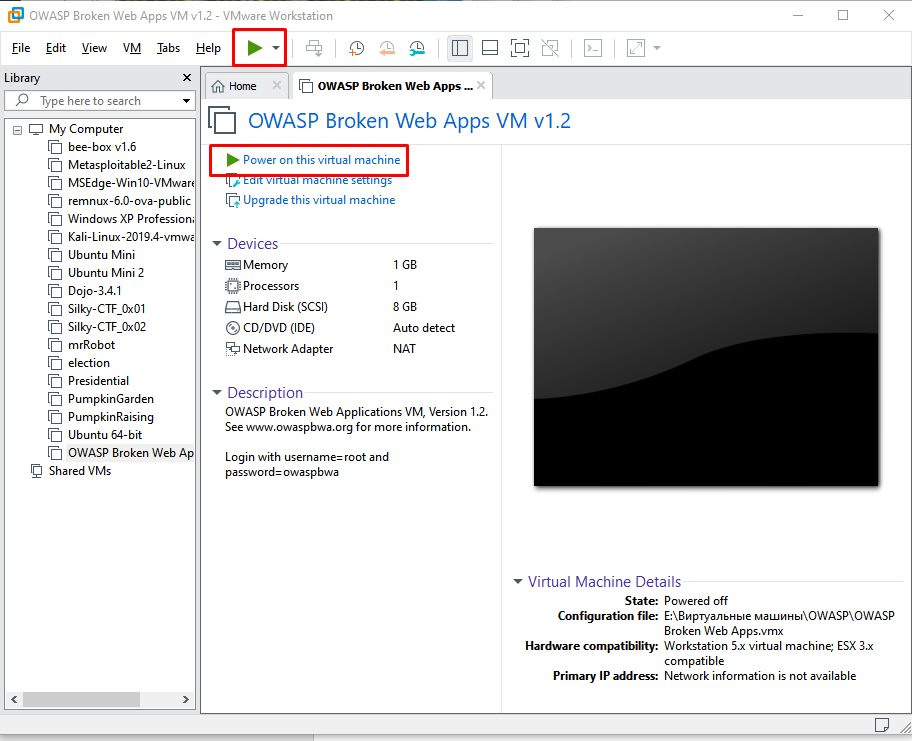

Отлично. У нас все получилось. Для запуска данной виртуальной машины нужно нажать на зеленый треугольник «Power on this virtual machine»:

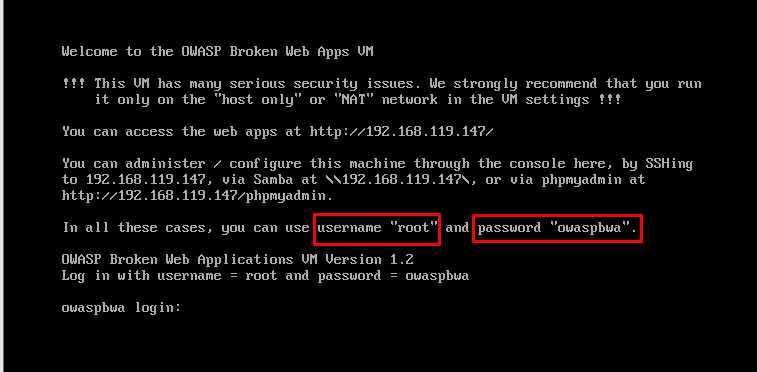

После первого, и при последующих запусках нам нужно будет вводить имя пользователя и пароль. Он указан в интерфейсе самой машины:

Иными словами, имя пользователя «root», и пароль «owaspbwa»:

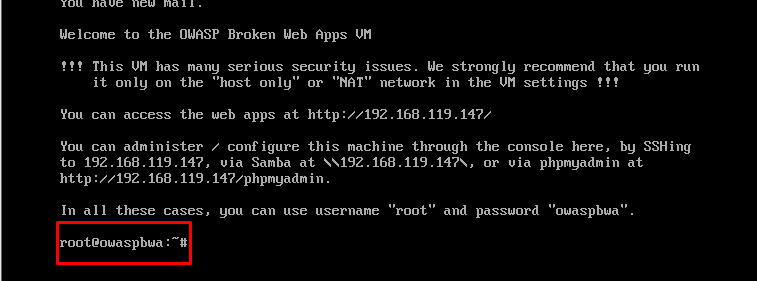

Данный вход в систему нам нужен в основном для того, чтобы узнать ip-адрес данной машины, а также для редактирования конфигов.

На этой машине запущено множество открытых и уязвимых программ, которые мы можем использовать в пентесте.

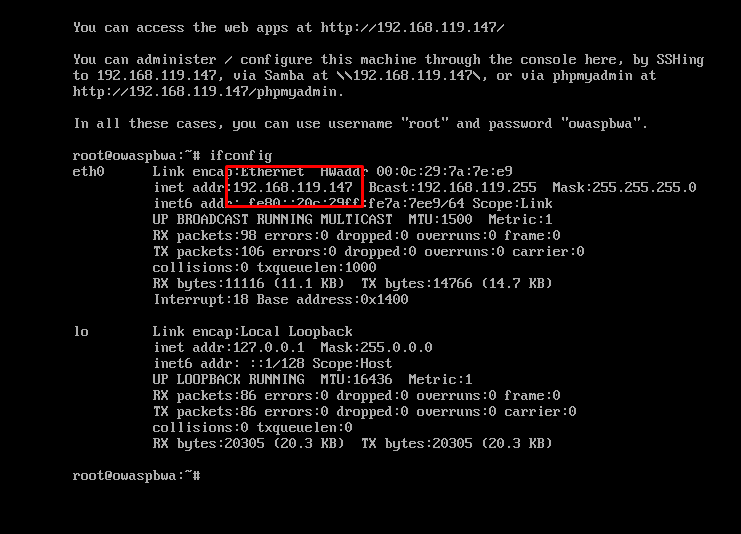

Для начала узнаем ip-адрес, который был присвоен данной системе. Это делается с помощью команды «ifconfig»:

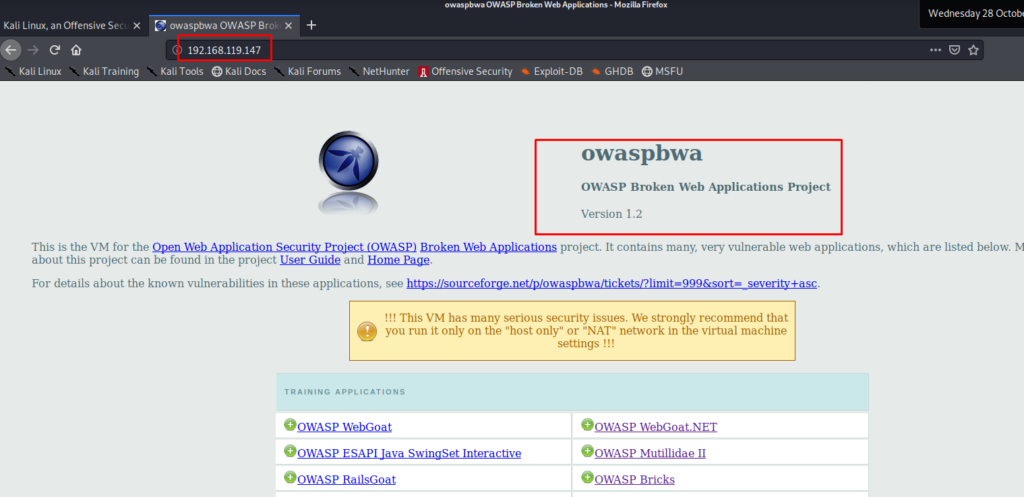

Теперь можно перейти в машину на Kali Linux, и в браузере ввести данный ip-адрес:

Как видим, все отлично работает. Настоятельно рекомендую просмотреть все возможности данной страницы и веб-сервисов, которые есть на машине. Мы можем просматривать это у себя в браузере, так как находимся в одной сети, что очень удобно для тренировок.

На этом все. Всем хорошего дня!