Здравствуйте, дорогие друзья.

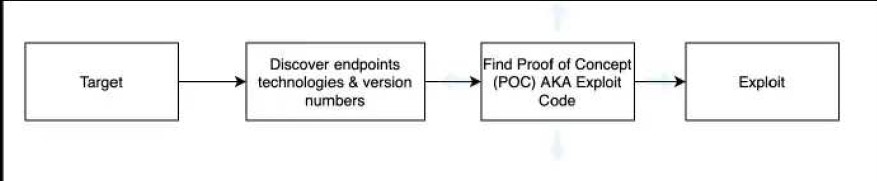

При попытке использовать объект с известной уязвимостью вы можете просто запустить свой эксплойт на каждом объекте и надеяться на лучшее, или же вы можете поступить немного умнее.

Определение целевого технологического стека поможет вам найти эксплойты, воздействующие на …

Здравствуйте, дорогие друзья.

Одна из первых вещей, которой вы научитесь в школе хакеров, — это выявление и использование известных уязвимостей. Это может показаться относительно простым шагом, но вы будете удивлены количеством людей, которые полностью пропускают этот этап цикла использования.

Как …

Здравствуйте, дорогие друзья.

При аутентификации на основе сеанса сервер хранит Вашу информацию и использует соответствующий идентификатор сеанса для проверки Вашей личности, тогда как система аутентификации на основе токенов хранит эту информацию непосредственно в каком-то токене. Вместо того, чтобы хранить Вашу …

Здравствуйте, дорогие друзья.

Теперь, когда у Вас есть общее представление о том, как информация передается через Интернет, давайте углубимся в некоторые фундаментальные меры безопасности, которые защищают ее от злоумышленников. Чтобы эффективно искать ошибки, Вам часто придется придумывать творческие способы обойти …

Здравствуйте. дорогие друзья.

После установления соединения браузер и сервер взаимодействуют через протокол передачи гипертекста (HTTP). HTTP — это набор правил, определяющих, как структурировать и интерпретировать интернет-сообщения, а также как веб-клиенты и веб-серверы должны обмениваться информацией.

Когда Ваш браузер …