#69 Kali Linux для продвинутого тестирования на проникновение. Эксплуатация облака (Cloud Security).

Здравствуйте, дорогие друзья.

Внедрение облачных технологий значительно изменило способы, с помощью которых организации собирают, обрабатывают и хранят данные конечных пользователей. Некоторые предприятия автоматически предполагают, что их поставщики облачных услуг возьмут на себя заботу о своей кибербезопасности, но каждый потребитель облачных …

Здравствуйте, дорогие друзья.

Руткит — это вид вредоносного программного обеспечения, который позволяет злоумышленникам получить несанкционированный доступ к компьютерной системе и скрыть свою деятельность от пользователя. Руткиты могут быть использованы для различных целей, включая кражу конфиденциальной информации, установку дополнительного вредоносного ПО, …

Здравствуйте, дорогие друзья.

Туннелирование — это процесс инкапсуляции протокола полезной нагрузки в протокол доставки, такой как IP. С помощью туннелирования можно передавать по сети несовместимые протоколы, а можно обойти брандмауэры, настроенные на блокировку определенного протокола. BeEF можно настроить для …

Здравствуйте, дорогие друзья.

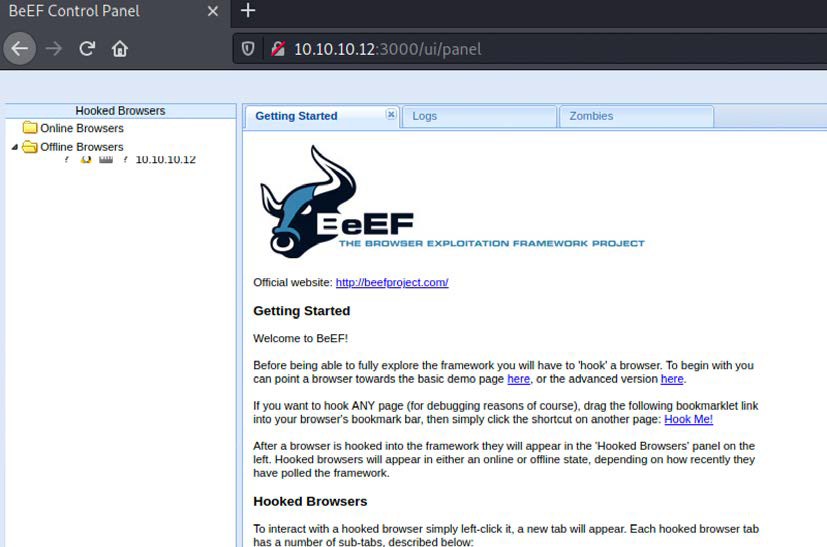

Когда панель управления BeEF запущена, она представляет экран «Начало работы», на котором лежат ссылки на онлайн-сайт, а также на демонстрационные страницы, которые можно использовать для проверки различных атак. Панель управления BeEF показана на рисунке ниже:

Если Вы …

Здравствуйте, дорогие друзья.

BeEF — это инструмент эксплуатации, ориентированный на конкретное клиентское приложение и веб-браузер. BeEF позволяет злоумышленнику внедрить код JavaScript в уязвимый HTML-код, используя такую атаку, как XSS или SQL-инъекция. Этот код эксплойта известен как хук. Компромисс …

Здравствуйте, дорогие друзья.

После того как веб-сервер и его службы были скомпрометированы, важно обеспечить безопасный доступ. Обычно это делается с помощью веб-шелла, небольшой программы, которая обеспечивает скрытый доступ к бэкдору, и позволяет использовать системные команды для облегчения пост-эксплуатации.

Kali поставляется …

Здравствуйте, дорогие друзья.

Большинство злоумышленников не уделяют особого внимания атакам криптотипа, поскольку они требуют много времени, и, значительной вычислительной мощности для взлома зашифрованного текста, и извлечения значимой информации. Но в некоторых случаях логику реализованной криптографии можно легко понять.

В этом …