Курс Ultimate Kali Linux — #35 Сбор данных об инфраструктуре компании. Netcraft.

Здравствуйте, дорогие друзья.

Netcraft позволяет собирать информацию о целевом домене, такую как: информация о сетевых блокировках, информация о регистраторе, контакты электронной почты, операционная система хостинг-сервера и веб-платформа.

Чтобы начать профилирование онлайн-сервера организации, воспользуйтесь следующими инструкциями:

- Перейдите по ссылке https://www.netcraft.com/. Вы увидите следующую форму поиска:

- В поле поиска введите URL веб-сайта, например www.microsoft.com, и нажмите Enter, чтобы начать поиск.

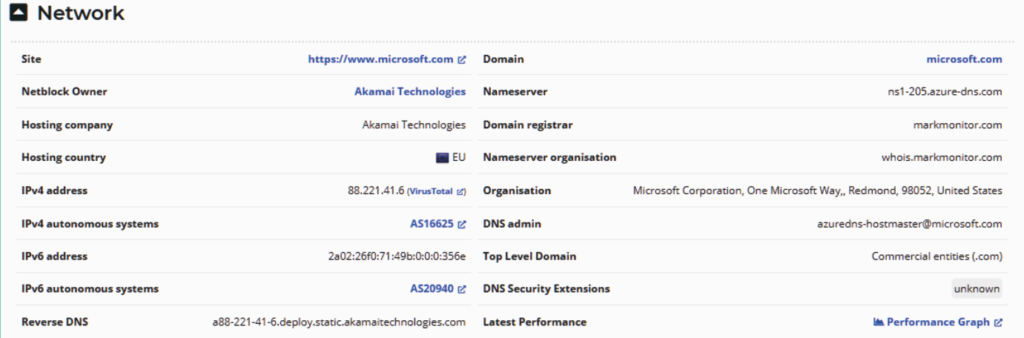

- Далее Netcraft предоставит подробную информацию об организации, как показано здесь:

Как показано на предыдущем скриншоте, Netcraft может идентифицировать сетевую информацию о целевом сервере, такую как его серверы имен, IP-адреса и хостинговая компания.

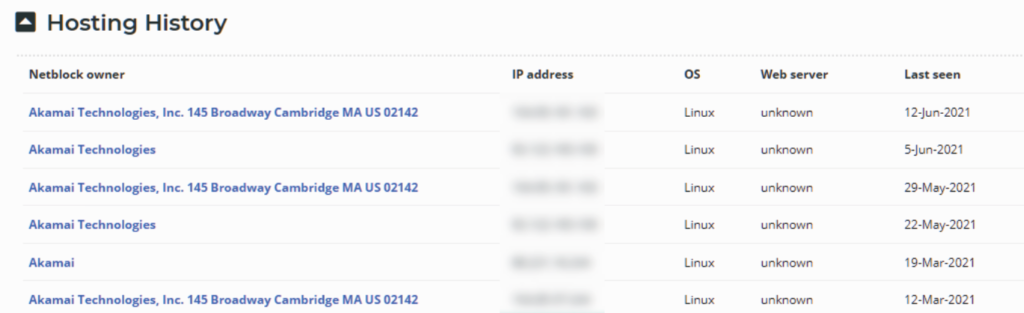

Следующий скриншот был получен из тех же результатов поиска:

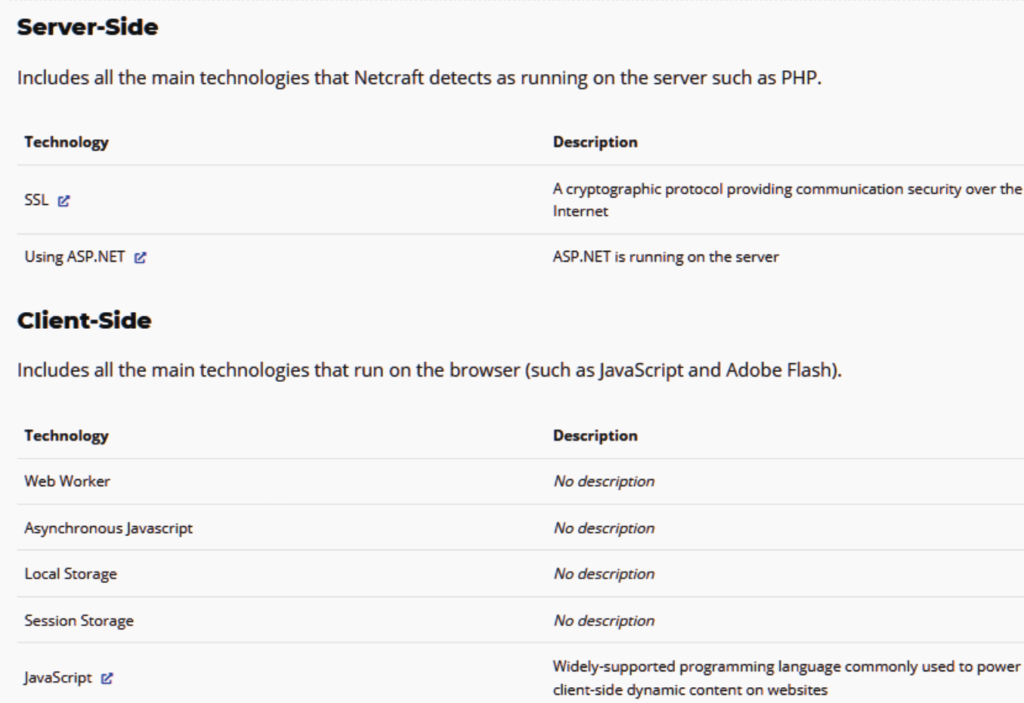

Как показано на предыдущем скриншоте, мы можем определить тип базовой операционной системы, расположение хостинга и платформу веб-сервера, если она известна. Кроме того, также извлекаются серверные и клиентские технологии, как показано здесь:

Тестировщик на проникновение может использовать информацию, найденную в Netcraft, для составления профиля целевых систем и организации, поиска уязвимостей в работающих операционных системах и создания эксплойтов для компрометации систем с помощью уязвимостей безопасности.

Ознакомившись с этим разделом, Вы узнали, как использовать стратегии OSINT для создания профиля целевой организации с использованием различных инструментов и методов.

Резюме

В этом разделе Вы узнали о том, как важно провести разведку и установить местонахождение объекта, прежде чем использовать его системы и сети. Вы узнали, как использовать различные стратегии для обеспечения анонимности Вашего сетевого трафика, чтобы скрыть свою истинную личность в Интернете. Кроме того, Вы узнали, как использовать различные онлайн-инструменты и Kali Linux для автоматизации процесса сбора данных для составления профиля целевой организации, а также для обнаружения любых ее активов, которые могут быть подключены к Интернету.

Я надеюсь, что этот раздел был для Вас информативным и окажется полезным в Вашем путешествии в качестве начинающего тестировщика на проникновение, где Вы узнаете, как моделировать реальные кибератаки, чтобы обнаружить уязвимости в системе безопасности и использовать их с помощью Kali Linux. В следующем разделе, раздел 5, посвященным активному сбору информации, мы уделим больше внимания прямому подходу к сбору информации и тому, как собирать информацию с DNS-серверов в Интернете и подробно описывать активы организации.

На этом все. Всем хорошего дня!