Курс Ultimate Kali Linux — #33 Сбор данных об инфраструктуре компании. Shodan.

Здравствуйте, дорогие друзья.

Хотя многие организации считают, что их сетевая инфраструктура скрыта за общедоступным IP-адресом и что злоумышленники не в состоянии определить их внутреннюю инфраструктуру, общественности доступны различные онлайн-сервисы для сбора информации о многих системах и сетях в Интернете.

Совет

Создан отличный онлайн-инструмент для сбора данных о веб-технологиях на веб-сервере организации, который можно найти по адресу https://builtwith.com.

В следующих нескольких разделах Вы узнаете, как собирать данные об инфраструктуре целевой организации, используя различные онлайн-источники и инструменты.

Shodan

Shodan — это поисковая система для Интернета вещей (IoT), систем и сетей, напрямую подключенных к Интернету. Этичные хакеры, специалисты по тестированию на проникновение и даже участники угроз, используют Shodan для идентификации активов своей организации или объекта атаки, а также для проверки того, были ли они публично раскрыты в Интернете. Этот онлайн-инструмент помогает специалистам по кибербезопасности быстро определить, были ли активы их организации раскрыты в Интернете.

Чтобы получить дополнительную информацию, представьте, что Вы хотите определить, есть ли в Вашей организации какие-либо системы, например серверы, доступные через Интернет. Эти серверы могут включать открытые служебные порты, уязвимые запущенные приложения и службы. Представьте, что в Вашей организации установлена устаревшая система, работающая под управлением более старой операционной системы, которая не содержит последних обновлений безопасности от производителя и напрямую подключена к Интернету. Специалист по тестированию на проникновение или устранению угроз может использовать онлайн-инструмент, такой как Shodan, для обнаружения таких систем, даже не отправляя какой-либо запрос непосредственно из системы тестировщика на целевой сервер, просто потому, что Shodan обнаруживает его автоматически.

Важное примечание

Shodan предоставляет ограниченный поиск, используя бесплатную учетную запись на своем веб-сайте по адресу www.shodan.io. Однако рекомендуется иметь платную учетную запись, чтобы разблокировать все возможности, сервисы и расширенные функции платформы.

Чтобы начать работу с Shodan, пожалуйста, воспользуйтесь следующими инструкциями:

- Используя свой веб-браузер, перейдите по ссылке https://www.shodan.io/ и создайте учетную запись.

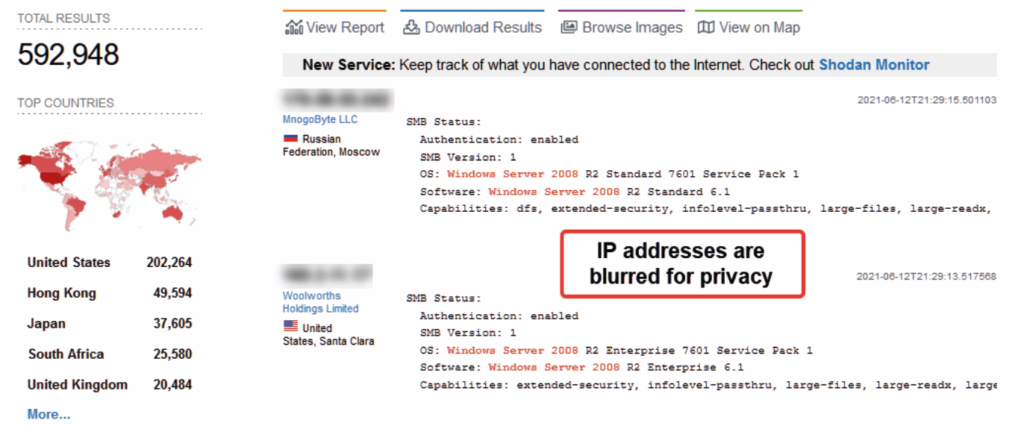

- После входа в систему используйте строку поиска для поиска Windows server 2008. На следующем скриншоте показаны результаты:

Как показано на предыдущем скриншоте, Shodan обнаружил более 500 000 систем под управлением Windows Server 2008, и все они напрямую подключены к Интернету. Специалист по тестированию на проникновение или выявлению угроз может просто использовать Google для поиска уязвимостей в этой операционной системе и поиска работающих эксплойтов.

- При нажатии на одну из этих систем будет предоставлена дополнительная информация, такая как номера открытых сервисных портов, запущенные службы и баннер каждой запущенной службы, как показано здесь:

Открытые сервисные порты — это входы в целевую систему, и они указывают, запущены ли службы на устройстве. Как показано на предыдущем скриншоте, специалист по кибербезопасности и специалист по борьбе с угрозами могут определить следующее:

• Порт 21: Имеется сервер протокола передачи файлов (FTP).

• Порт 53: Эта система предоставляет услуги системы доменных имен (DNS)

• Порт 80: На этом устройстве установлен веб-сервер.

• Порт 110: Это устройство предоставляет услуги Post Office Protocol 3 (POP3) для почтовых клиентов.

• Порт 143: В этой системе запущены службы протокола доступа к интернет-сообщениям 4 (IMAP4) для почтовых клиентов.

• Порт 3389: Протокол удаленного рабочего стола Microsoft (RDP) работает на этом порту по умолчанию, что означает, что в данный момент RDP активен.

• Порт 8181: Предоставляет услуги электронной почты через этот порт.

Для тестирования на проникновение это различные точки входа в систему, и каждое приложение, предоставляющее эти услуги, может содержать известную уязвимость, которая затем может быть использована для взлома системы.

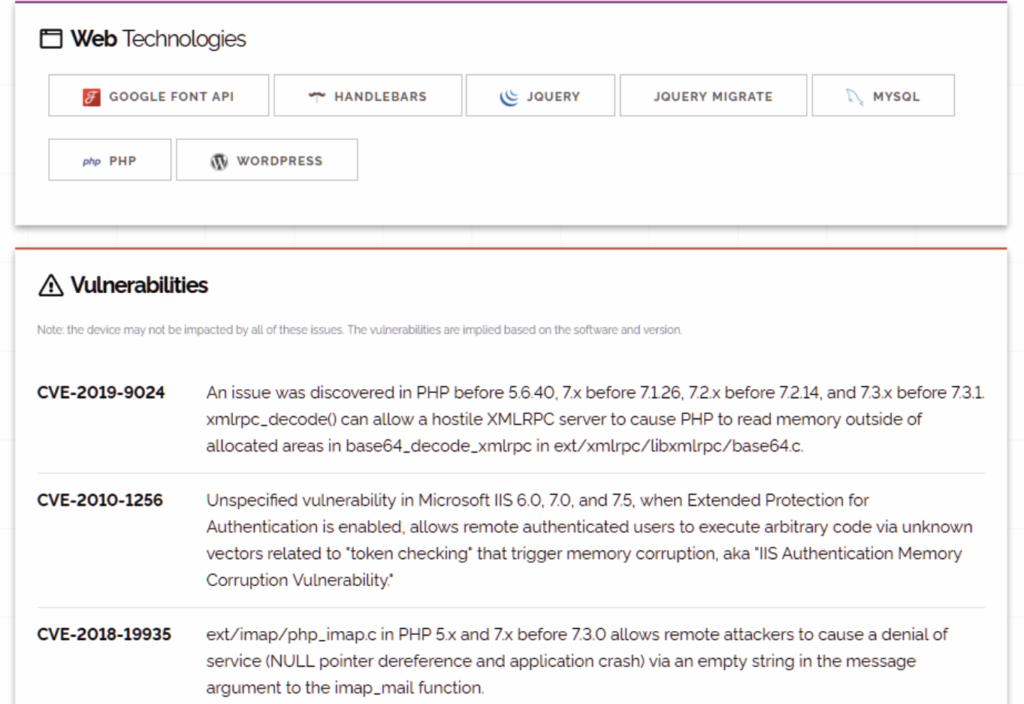

4. Кроме того, если Shodan обнаружит уязвимости в системе, он предоставит следующую информацию:

Как показано на предыдущем скриншоте, обратите внимание, что Shodan предоставляет список веб-технологий, работающих на целевом сервере. Тестировщик проникновения или специалист по борьбе с угрозами могут использовать эту информацию для поиска уязвимостей и эксплойтов, которые могут быть использованы для взлома целевой системы. Кроме того, Shodan предоставляет список известных уязвимостей и их базовые идентификаторы Common Vulnerabilities and Exposure (CVE), а также их краткое описание.

Важное примечание

Специалисты по кибербезопасности сообщают о вновь обнаруженных уязвимостях на сайте https://cve.mitre.org, который предоставляет централизованную базу данных по раскрытию уязвимостей для единомышленников и организаций в сфере кибербезопасности.

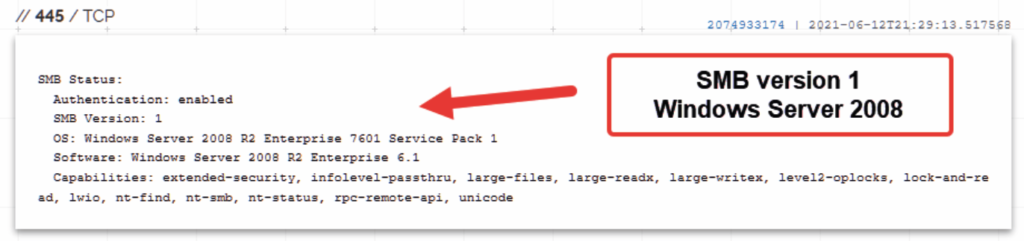

На следующем снимке экрана показаны подробные сведения о запущенной службе системы Windows Server 2008, размещенной на Shodan. Обратите внимание, что на ней запущен серверный блок сообщений (SMB) версии 1:

Специалист по тестированию на проникновение может выполнить простой поиск в Google, например, по Windows уязвимости сервера 2008 smb или эксплойта Windows Server 2008 smb, чтобы быстро получить информацию об известных уязвимостях в системе безопасности объекта, а также о возможных способах использования уязвимостей в системе безопасности объекта.

Таким образом, Вы убедились, насколько просто собирать сведения об инфраструктуре целевой организации без необходимости подключать какие-либо сетевые модули к корпоративной сети. Shodan может помочь Вам собрать данные OSINT о Ваших целях без необходимости прямого взаимодействия с целевой организацией. В следующем разделе Вы узнаете, как использовать еще один очень известный в отрасли инструмент для сбора подробной информации о системах в Интернете.

На этом все. Всем хорошего дня!