Курс Ultimate Kali Linux — #32 Разведка в социальных сетях. Автоматизация с помощью Sherlock.

Здравствуйте, дорогие друзья.

Sherlock — это инструмент OSINT, который помогает тестировщикам на проникновение быстро определить, есть ли у их объекта какие-либо аккаунты в социальных сетях и платформы, на которых они могут существовать. Этот инструмент поддерживает более 200 веб-сайтов социальных сетей, автоматизирует процесс проверки каждого сайта и формирует отчет о результатах.

Чтобы начать использовать Sherlock, пожалуйста, воспользуйтесь следующими инструкциями:

- На Вашем компьютере с Kali Linux используйте следующие команды для загрузки репозитория Sherlock на GitHub:

kali@kali:~$ sudo apt update

kali@kali:~$ git clone https://github.com/sherlock- project/sherlock.git - Затем используйте следующие команды для установки требований к инструменту:

kali@kali:~$ cd sherlock

kali@kali:~/sherlock$ python3 -m pip install -r requirements.txt - Далее, чтобы найти цель, используйте команду

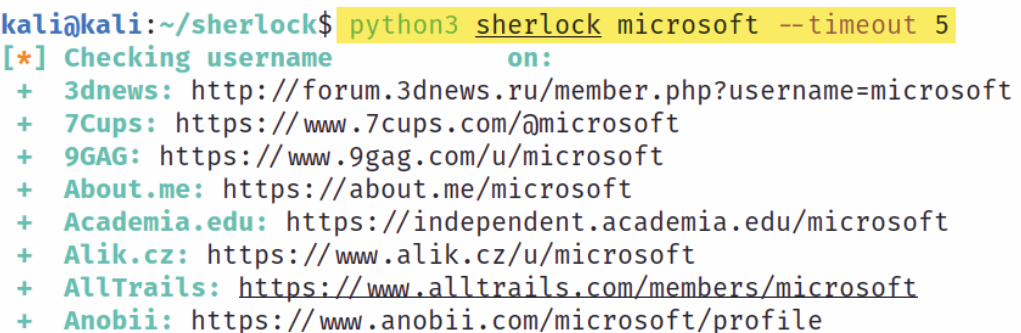

python3 sherlock <имя пользователя>, как показано здесь:kali@kali:~/sherlock$ python3 sherlock microsoft --timeout 5

Обратите внимание, что команда —timeout использовалась для указания Шерлоку не проводить более 5 секунд ни на одном из сайтов социальных сетей, как показано здесь:

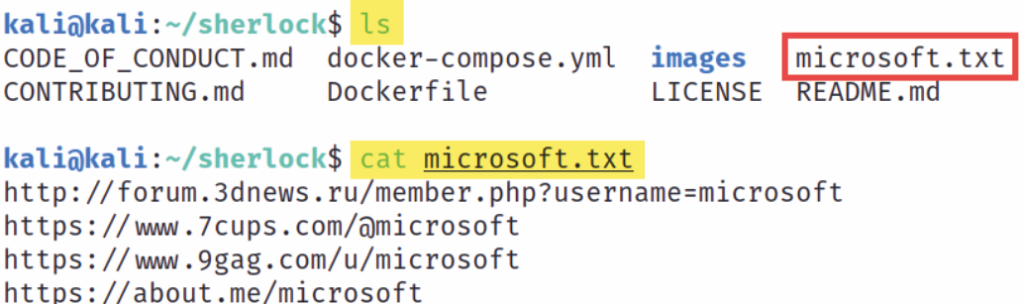

4. Когда инструмент завершит поиск, результаты будут извлечены в текстовый файл, как показано здесь:

Обязательно проверьте каждый сайт в выходном файле, чтобы убедиться в его достоверности. Тестировщик на проникновение может использовать собранную информацию для простой идентификации аккаунтов в социальных сетях, принадлежащих целевой организации или пользователю. Такая информация также может быть использована для сбора дополнительной информации о цели.

В этом разделе Вы узнали, как проводить аналитику в социальных сетях, и как данные, полученные от сотрудников, могут быть использованы против их организаций во время тестирования на проникновение или реальной кибератаки. В следующем разделе Вы узнаете, как собрать информацию об инфраструктуре целевой компании.

На этом все. Всем хорошего дня!