#9 Bug Bounty. Рабочий процесс GitHub.

Здравствуйте, дорогие друзья.

Введение

Это, наверное, один из моих любимых рабочих процессов, потому что его очень легко выполнять, и, при правильном выполнении, у него есть высокая вероятность получения критических результатов.

Почти каждый разработчик использует GitHub для хранения своего исходного кода. Иногда разработчики загружают жестко закодированные учетные данные в свой исходный код и конфигурационные файлы, для всего мира. Их можно использовать для всевозможных вещей.

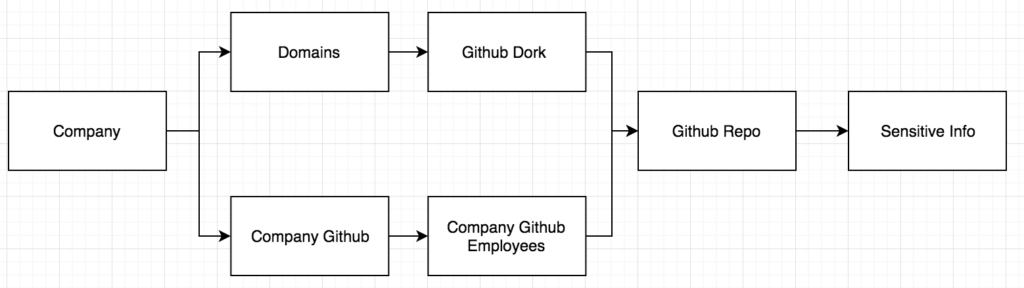

Рабочий процесс

В процессе разведки Вы можете потратить усилия, пытаясь найти источник репозиториев кода, которые Ваша цель загружала. Это происходит в шаге разведки, но некоторые могут сказать, что это относится к фазе эксплойта, потому что в тот момент, когда Вы обнаружите рабочие учетные данные — они становятся уязвимостью.

Тем не менее, я решил поставить GitHub в фазу разведки, так как Вы должны провести значительное исследование, чтобы найти эти репозитории исходного кода.

Заключение

Поиск конфиденциальной информации в GitHub — перспективный метод, который многие люди используют для компрометации организаций.

Почти каждый разработчик использует GitHub для управления и хранения своего исходного кода. С небольшой разведкой Вы можете найти эти репозитории, и если Вам повезет, Вы найдете некоторые жестко закодированные учетные данные, которые можно использовать для входа в их приложение или сервер.

Я лично использовал эту технику, чтобы открыть несколько компаний из списка Fortune 500. Вы можете утверждать, что это входит в этап эксплуатации, но я всегда заканчиваю выполнение этого рабочего процесса в моем процессе разведки.

Облачный рабочий процесс

Введение

Есть несколько разных облачных провайдеров, которые компании используют вместо хостинга. Собственная инфраструктура AWS, Google Cloud, Azure и Digital Ocean — вот лишь некоторые из этих провайдеров.

Каждый из провайдеров предлагает одинаковую услугу. Они будут размещать всю Вашу инфраструктуру для Вас. Это означает, что ваш VPS, база данных, хранилище и все остальное, можно разместить в облаке.

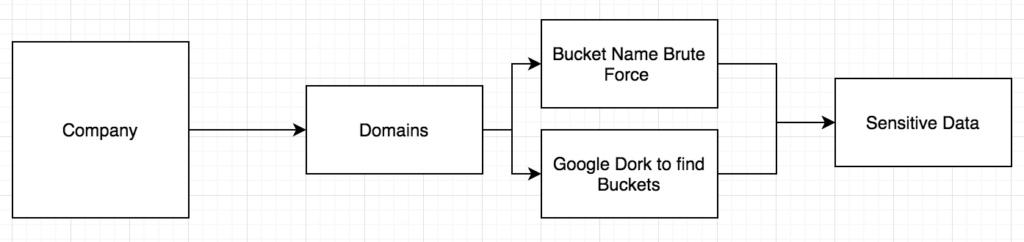

Рабочий процесс

Люди уже некоторое время скачивают корзины AWS S3. В случае, если Вы не знаете, что это такое, то корзины S3 — место для хранения файлов. Оно действует как Ваше облачное хранилище.

Иногда компании оставляют их открытыми для публики, позволяя людям загружать конфиденциальные данные. Это коснулось не только AWS, но почти всех облачных провайдеров, и они расшаривают эту неправильную конфигурацию.

В этом рабочем процессе, Вы должны проверить каждого облачного провайдера, чтобы узнать, есть ли у Вашей цели любые активы с неправильно настроенным сегментом хранилища. Это очень популярный рабочий процесс, который принес охотникам за ошибками и пентестерам множество легких побед.

Заключение

Компании начинают отказываться от идеи размещения собственных серверов, и переходят в облако. Эта миграция может быть сложной, поэтому ошибки и неправильные конфигурации могут быть легко введены в среду.

Как только Вы найдете открытое хранилище, Вы должны искать открытые конфиденциальные данные.

На этом все. Всем хорошего дня!

#1 Bug Bounty. Подготовка к Bug Bounty. Введение.

#2 Bug Bounty. Организация. Введение.

#3 Bug Bounty. Заметки. Введение.

#4 Bug Bounty. Подготовка к охоте. База знаний.

#6 Bug Bounty 101. Выбор платформы.