Здравствуйте, дорогие друзья.

Как и при заражении веб-кэша, при обмане веб-кэша, злоумышленник атакует сервер кэширования. С помощью этой атаки мы обманываем сервер кэширования, заставляя его кэшировать конфиденциальную информацию других пользователей. В определенных сценариях открытая информация может быть использована для захвата …

Здравствуйте, дорогие друзья.

Заражение веб-кэша — это метод, используемый злоумышленниками для принудительного выполнения кэширующими серверами вредоносных запросов. Чаще всего эта атака связана с self xss, которая превращает обнаружение xss с низким уровнем воздействия в обнаружение с высоким уровнем воздействия, поскольку …

Здравствуйте, дорогие друзья.

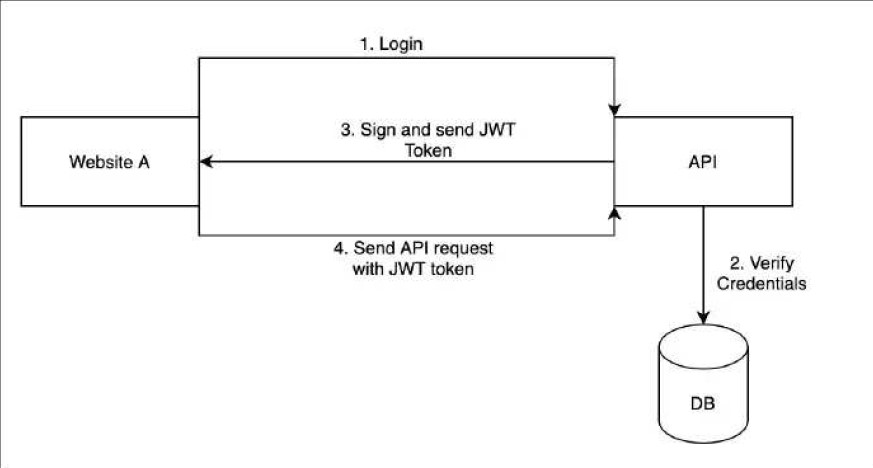

Теперь, когда у Вас есть общее представление о том, как информация передается через Интернет, давайте углубимся в некоторые фундаментальные меры безопасности, которые защищают ее от злоумышленников. Чтобы эффективно искать ошибки, Вам часто придется придумывать творческие способы обойти …

Здравствуйте. дорогие друзья.

После установления соединения браузер и сервер взаимодействуют через протокол передачи гипертекста (HTTP). HTTP — это набор правил, определяющих, как структурировать и интерпретировать интернет-сообщения, а также как веб-клиенты и веб-серверы должны обмениваться информацией.

Когда Ваш браузер …