Ежедневные занятия во временном промежутке с 10:00 до 21:00.

Ответы на вопросы.

Составление индивидуальной программы.

Можно с нуля.

Мотивация.

Доступ к базе курсов 800Gb.

Доступ к базе книг 12Gb.

Стоимость: 100 000 руб./месяц

Контакты:

mail: admin@timcore.ru

VK:…

Здравствуйте, дорогие друзья.

Сегодня я начну повествование создания парсера электронной почты. Атаки по электронной почте являются важнейшим компонентом социальной инженерии.

Вы можете использовать электронную почту, для дальнейшего расширения своей атаки (например, backdoor). Мы можем собрать все электронные ящики, от …

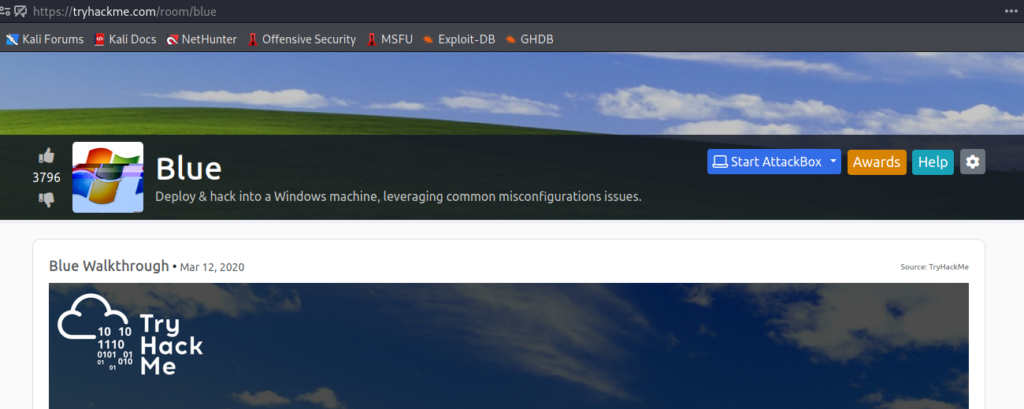

Здравствуйте, дорогие друзья. Продолжаем рассматривать комнаты TryHackMe, и сегодня попробуем взломать машину Windows 7, используя распространенные проблемы с неправильной конфигурацией.

Итак, начнем.

Адрес комнаты: https://tryhackme.com/room/blue

Как обычно, первое, что мы делаем, при условии, что знаем ip-адрес машины …