Курс Ultimate Kali Linux — #49 Выполнение перечисления пользователей с помощью средств проверки подлинности с зашифрованными данными.

Здравствуйте, дорогие друзья.

Перечисление позволяет как этичным хакерам, так и специалистам по тестированию на проникновение собирать конкретную информацию из своих целевых систем, такую как учетные записи пользователей, системная информация, сетевые подключения, запущенные процессы и многое другое. Использование информации, собранной в результате enumeration, позволяет тестировщику на проникновение использовать методы для компрометации объекта.

Поскольку многие организации используют для своих сотрудников облачные почтовые решения, такие как Office 365 и Google Workspace, они также синхронизируют свою базу данных пользователей Active Directory с почтовыми службами предпочитаемого ими поставщика облачных услуг электронной почты. Это означает, что имя пользователя для входа в систему сотрудника совпадает с именем пользователя в его адресе электронной почты.

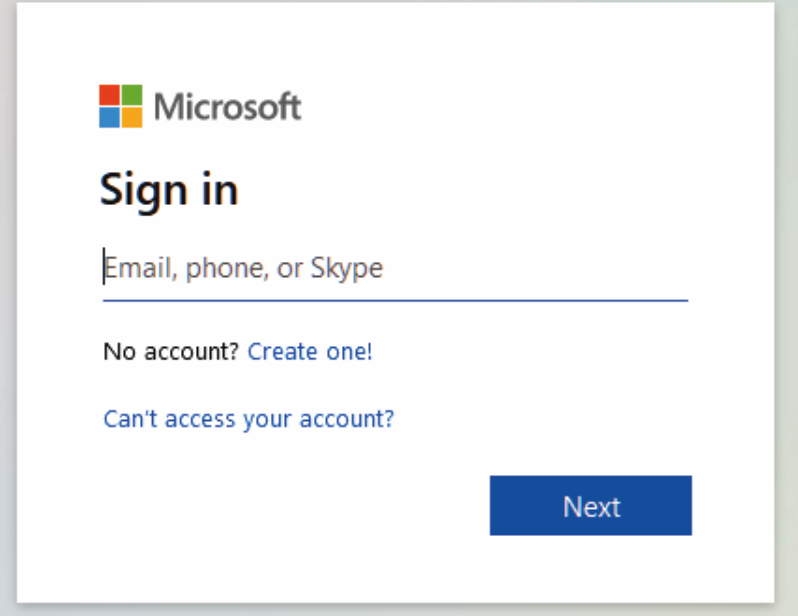

Чтобы лучше понять это, давайте взглянем на следующую страницу глобального входа для пользователей Office 365:

Как показано на предыдущем скриншоте, страница входа в систему довольно проста и требует от пользователя указать свои данные в виде учетной записи пользователя (адреса электронной почты). Подобная страница входа в систему может помочь нам определить, действительна ли учетная запись пользователя.

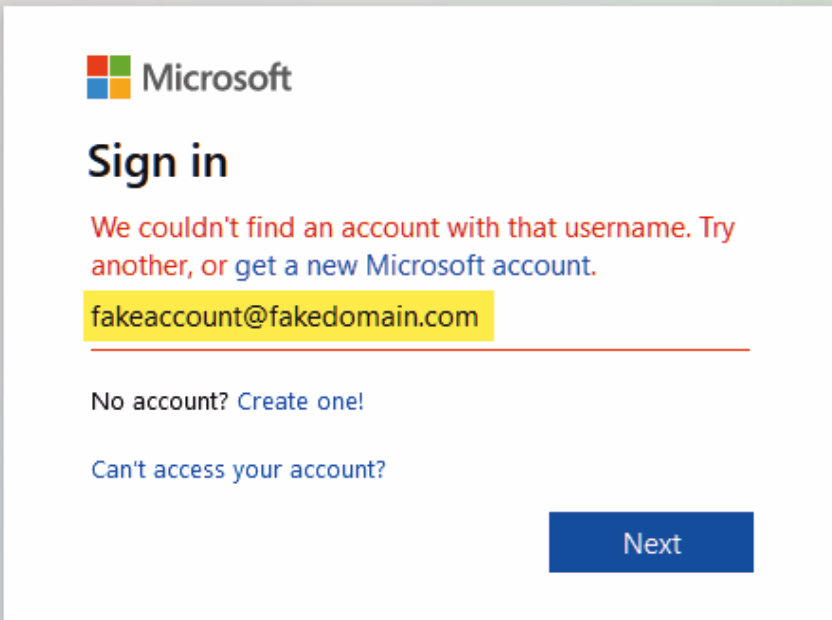

На следующем снимке экрана показано предупреждение, появляющееся при входе в несуществующую учетную запись пользователя:

Как показано на предыдущем скриншоте, веб-приложение сообщает нам, что имя пользователя недействительно, что означает, что оно не существует в организации. Но что, если мы введем действительную учетную запись пользователя для целевой организации?

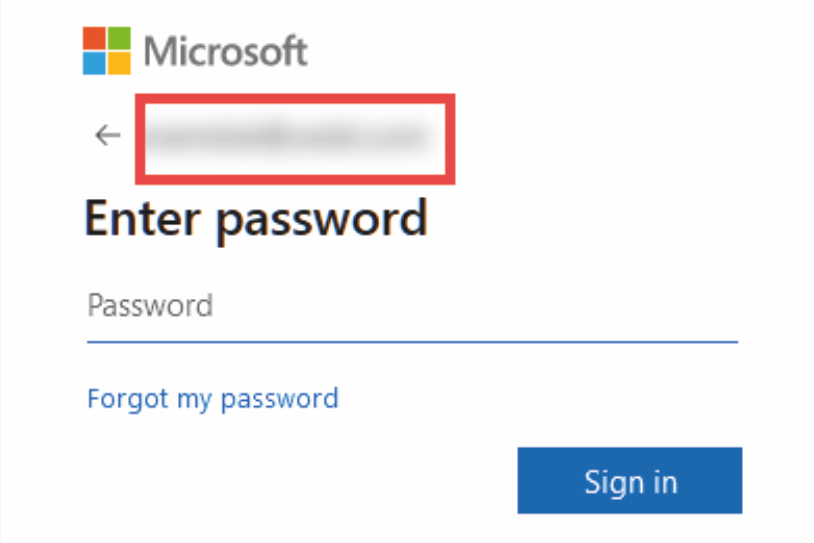

На следующем скриншоте показаны результаты, когда на портале вводится действительная учетная запись пользователя:

Как показано на предыдущем скриншоте, идентификатор учетной записи пользователя был размыт по соображениям конфиденциальности. Однако, как только на портале будет введена действительная учетная запись, веб-приложение представит поле для ввода пароля. Это указывает на то, что Вы нашли действительное имя пользователя, которое можно найти в службах Active Directory целевой организации.

Злоумышленник может использовать различные комбинации возможных имен пользователей и паролей, пока не будет найден действительный пользователь. Однако такие атаки считаются скорее шумными, чем скрытыми (бесшумными). Для сравнения, представьте, что Вы играете в онлайн-шутер от первого лица, и Ваша задача — проникнуть на вражескую базу и украсть трофей, не привлекая внимания охраны. Если Вы будете недостаточно осторожны и поднимете громкий шум, охрана будет предупреждена, и вы провалите миссию. В этой аналогии охранники — это органы управления безопасностью, и датчиками являются брандмауэры, система обнаружения вторжений (IDS)/система предотвращения вторжений (IPS) и защита от вредоносных программ. Следовательно, этот метод небезопасен для работы в сети; однако он все равно может обеспечить вам доступ к системе при условии, что средства управления безопасностью не выполнят блокировку до того, как вы сможете получить доступ. Имейте в виду, что при обнаружении неудачной попытки входа в систему авторизованный пользователь или администратор будет уведомлен о подозрительных действиях.

Часто, когда пользователь вводит неверное имя пользователя на портале входа в систему, возвращается сообщение об ошибке, обычно указывающее на то, что было введено неверное имя пользователя. Это сообщает злоумышленнику, что введенное имя пользователя не существует в базе данных. Кроме того, если был введен неверный пароль, система обычно возвращает сообщение о том, что для имени пользователя был введен неверный пароль. Таким образом, с точки зрения злоумышленника, система сообщает нам, что имя пользователя существует в базе данных, но мы не указали правильный пароль для него.

Веб-разработчики и специалисты по безопасности теперь предоставляют общие ответы, когда вводятся неверные имя пользователя или пароль, с сообщением, похожим на «Имя пользователя/пароль неверны». В этом сообщении не указано, какое именно значение является правильным, а какое — неправильным.

Прочитав этот раздел, Вы узнали, как проверять онлайн-порталы на наличие действительных учетных записей пользователей. В следующем разделе Вы узнаете, как собирать информацию, используя различные методы взлома Google.

На этом все. Всем хорошего дня!