Курс Ultimate Kali Linux — #48 Перечисление SSH.

Здравствуйте, дорогие друзья.

Secure Shell (SSH) — это распространенный сетевой протокол, который используется в сетях многих организаций. Он позволяет ИТ-специалистам устанавливать безопасное зашифрованное терминальное соединение между своим устройством и удаленным сервером. Выполняя активное сканирование в сети, Вы обнаружите, что порт 22 открыт в различных системах. Порт 22 — это порт по умолчанию, используемый SSH, хотя некоторые системные администраторы могут настроить свои удаленные серверы на использование нестандартного порта для SSH, чтобы заставить злоумышленников думать, что SSH не запущен на хост-системе.

Чтобы начать перечисление SSH в Metasploitable 2, воспользуйтесь следующими инструкциями:

- В Kali Linux откройте область терминала и используйте следующую команду для запуска платформы Metasploit:

kali@kali:~$ sudo msfconsole - Затем с помощью следующих команд выберите модуль проверки версий SSH и отобразите его настройки:

msf6 > use auxiliary/scanner/ssh/ssh_version

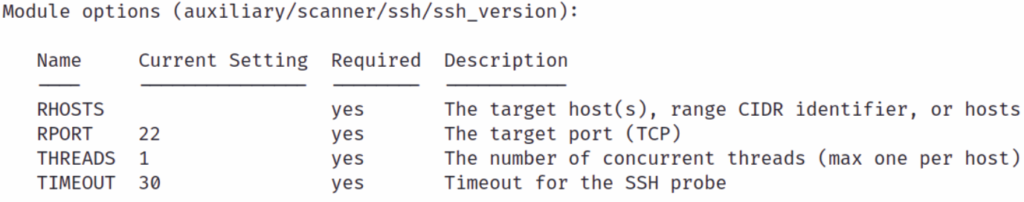

msf6 auxiliary (scanner/ssh/ssh_version) > options

Как показано на следующем снимке экрана, значение RHOST не задано, а для отчета (удаленный порт) автоматически установлено значение 22:

3. Затем используйте следующие команды, чтобы задать IP-адрес получателя и запустить модуль:

msf6 auxiliary(scanner/ssh/ssh_version) > set RHOSTS 172.30.1.26

msf6 auxiliary(scanner/ssh/ssh_version) > run

Ниже приведены результаты, которые были получены в результате сканирования:

[+] 172.30.1.26:22 — SSH server version: SSH-2.0- OpenSSH_4.7p1 Debian-8ubuntu1 ( service.version=4.7p1 openssh.comment=Debian-8ubuntu1 service.vendor=OpenBSD service.family=OpenSSH service.product=OpenSSH service. cpe23=cpe:/a:openbsd:openssh:4.7p1 os.vendor=Ubuntu os.family=Linux os.product=Linux os.version=8.04 os.cpe23=cpe:/o:canonical:ubuntu_linux:8.04 service. protocol=ssh fingerprint_db=ssh.banner )

Модуль Metasploit смог идентифицировать версию SSH для целевой системы как OpenSSH 4.7, а операционную систему целевой системы — как Ubuntu 8.04. Используя эту информацию, тестировщик на проникновение может исследовать известные уязвимости и эксплойты, чтобы скомпрометировать эту службу.

Прочитав этот раздел, Вы узнаете, как использовать Metasploit для сканирования и подсчета различных сетевых служб в целевой системе. В следующем разделе Вы узнаете, как подсчитывать учетные записи пользователей на порталах онлайн-входа.

На этом все. Всем хорошего дня!