Курс Ultimate Kali Linux — #28 Сбор данных о сотрудниках. Hunter.io.

Здравствуйте, дорогие друзья.

Как Вы узнали из предыдущего раздела, сотрудники часто делятся слишком большим количеством информации о себе и своей организации, не понимая, как эти данные могут быть использованы против них самих или их организации. Довольно часто Вы можете заметить, что сотрудники, занимающие руководящие должности, обычно публикуют свои контактные данные на сайтах профессиональных социальных сетей, например, следующие:

- Полное имя

- Должность

- Адрес электронной почты компании

- Номер телефона

- Роли и обязанности

- Проекты, содержащие технические подробности

- Фотографии их бейджа сотрудника

Как специалисту по тестированию на проникновение, довольно просто создать учетную запись, которая будет функционировать как марионетка на сайте, таком как LinkedIn, и ввести в нее ложную информацию, например, информацию о том, что Вы являетесь сотрудником, работающим в другом филиале, а затем добавляете в организацию сотрудников низшего звена. Существует вероятность, что сотрудники автоматически примут запрос на подключение / добавление в друзья, поскольку увидят, что Вы являетесь сотрудником их компании. Это даст Вам возможность установить контакт с высокопоставленными сотрудниками целевой организации и испробовать различные виды тактик социальной инженерии.

Представьте, что Вы отправляете ссылку на вредоносный веб-сайт высокопоставленному лицу по электронной почте просто потому, что оно поделилось своим корпоративным адресом электронной почты на платформе социальных сетей. Хотя многие поставщики услуг электронной почты предоставляют решения для фильтрации вредоносных сообщений электронной почты, бывают случаи, когда хорошо разработанное фишинговое электронное письмо может обойти решения по защите электронной почты, если оно не настроено должным образом или использует устаревшие правила обнаружения угроз. Если это произойдет, пользователь может стать жертвой атаки, и в результате сеть организации будет скомпрометирована.

В следующих нескольких разделах Вы узнаете, как использовать различные инструменты для простого сбора данных о сотрудниках из различных онлайн-источников.

Hunter.io

Hunter.io — это онлайн-сайт, который собирает данные о сотрудниках и организациях из Интернета. Для тестирования на проникновение это необходимый ресурс для сбора имен сотрудников, номеров телефонов, адресов электронной почты и даже названий их должностей.Чтобы начать использовать этот инструмент, воспользуйтесь следующими инструкциями:

- Сначала Вам необходимо создать бесплатную учетную запись по адресу https://hunter.io/, и завершить процесс регистрации.

- После завершения процесса регистрации войдите на веб-сайт Hunter.io, используя свои учетные данные.

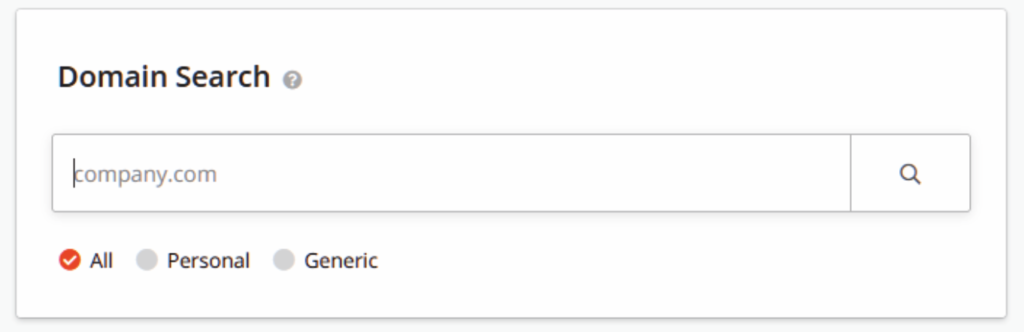

- Далее Вам будет представлена строка поиска. Просто введите свой целевой домен, как показано здесь:

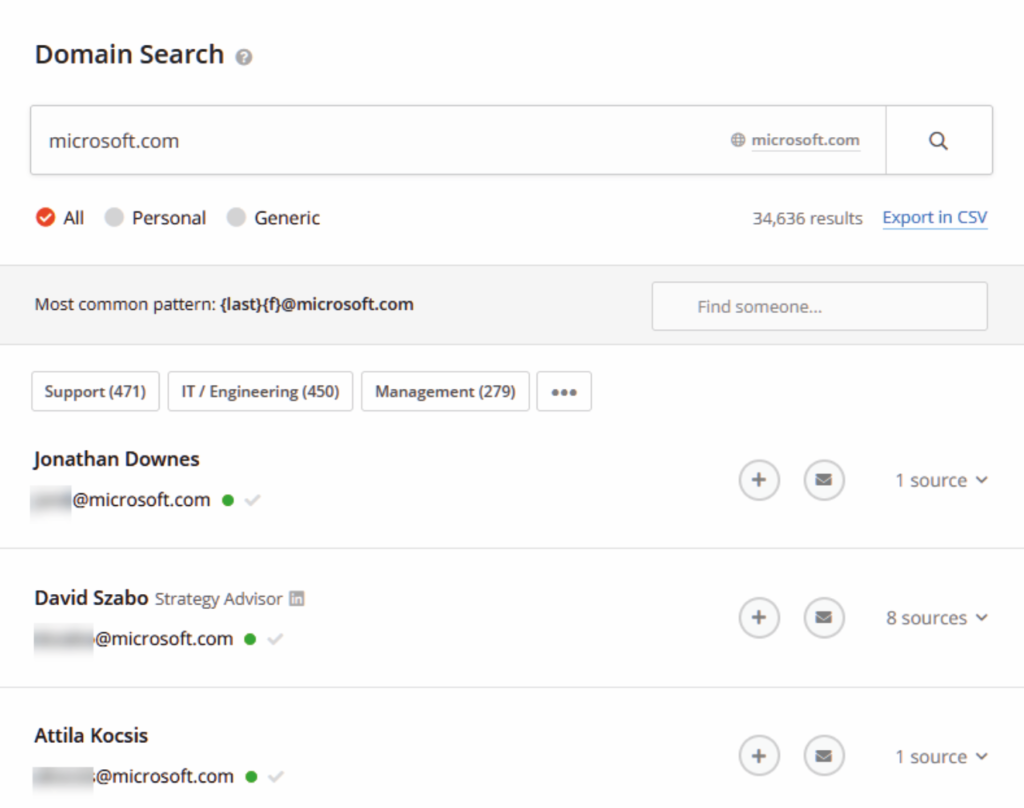

4. При вводе доменного имени Hunter предоставит Вам несколько предопределенных вариантов поиска. На следующем скриншоте я использовал домен Microsoft:

Как показано на предыдущем скриншоте, Hunter может предоставить список сведений о сотрудниках, таких как их имена, адреса электронной почты, номера телефонов и другие источники информации. Кроме того, Hunter.io предоставляет формат адресов электронной почты сотрудников. Такая информация также полезна при попытках использовать методы распыления паролей и ввода учетных данных.

Важное примечание

Чтобы узнать больше о применении паролей, пожалуйста, ознакомьтесь с документацией MITRE по адресу https://attack.mitre.org/techniques/T1110/003/.

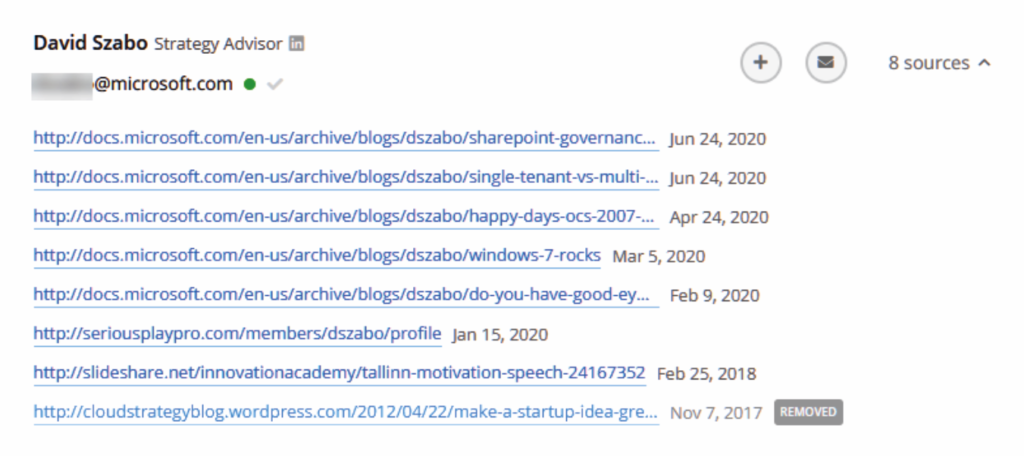

На следующем скриншоте показаны все источники, в которых были найдены данные конкретного сотрудника:

В то время как сотрудники предоставляют свои контактные данные на различных онлайн-платформах, включая веб-сайт своей компании, такая информация может быть использована злоумышленниками и тестировщиками проникновения для проведения атак социальной инженерии против организации. Далее Вы узнаете, как использовать очень популярный среди тестировщиков на проникновение инструмент для сбора данных об инфраструктуре организации, домене, сотрудниках и многом другом.

На этом все. Всем хорошего дня!