Курс Ultimate Kali Linux — #14. Развертывание Metasploitable 2 в качестве целевой системы.

Здравствуйте, дорогие друзья.

При создании лаборатории тестирования на проникновение важно учитывать уязвимые системы, и это будет нашей целью. Эти системы содержат намеренно уязвимые службы и приложения, чтобы мы могли практиковаться и развивать свои навыки, чтобы понять, как обнаруживать и использовать уязвимости. Есть очень популярная уязвимая машина, известная как Metasploitable 2. Эта уязвимая машина содержит множество уязвимостей, которые можно использовать для изучения тестирования на проникновение.

Давайте начнем!

Часть 1 – развертывание Metasploitable 2

Следующие шаги помогут Вам установить уязвимые виртуальные машины Metasploitable 2, чтобы Вы могли развернуть их в гипервизоре:

- Перейдите по адресу https://sourceforge.net/projects/metasploitable/files/Metasploitable2/ и загрузите файл Metasploitable-linux- 2.0.0.zip в свою хост-систему.

- После загрузки ZIP-файла извлеките (разархивируйте) его содержимое в место, где находятся другие Ваши виртуальные машины. Извлеченные файлы представляют собой файлы виртуального жесткого диска для Metasploitable 2.

- Далее, давайте создадим виртуальную среду для развертывания виртуальной машины Metasploitable 2. Откройте VirtualBox Manager и нажмите «Создать».

- Когда откроется окно «Создать виртуальную машину», нажмите «Экспертный режим», чтобы изменить представление конфигурации.

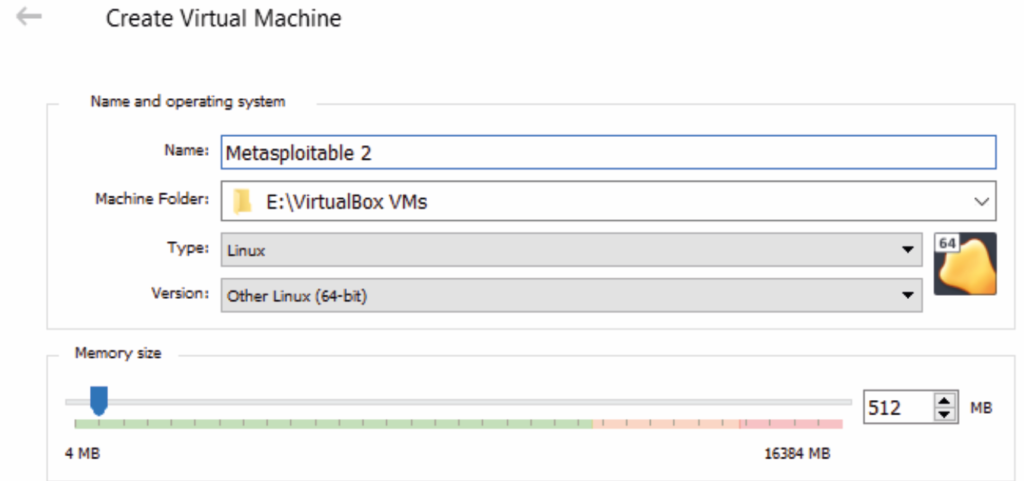

- Далее используйте следующие параметры для создания виртуальной среды:

Название: Metasploitable 2

Тип: Linux

Версия: Other Linux (64-разрядная версия)

Размер памяти: 512 МБ

На следующем снимке экрана показаны детали конфигурации:

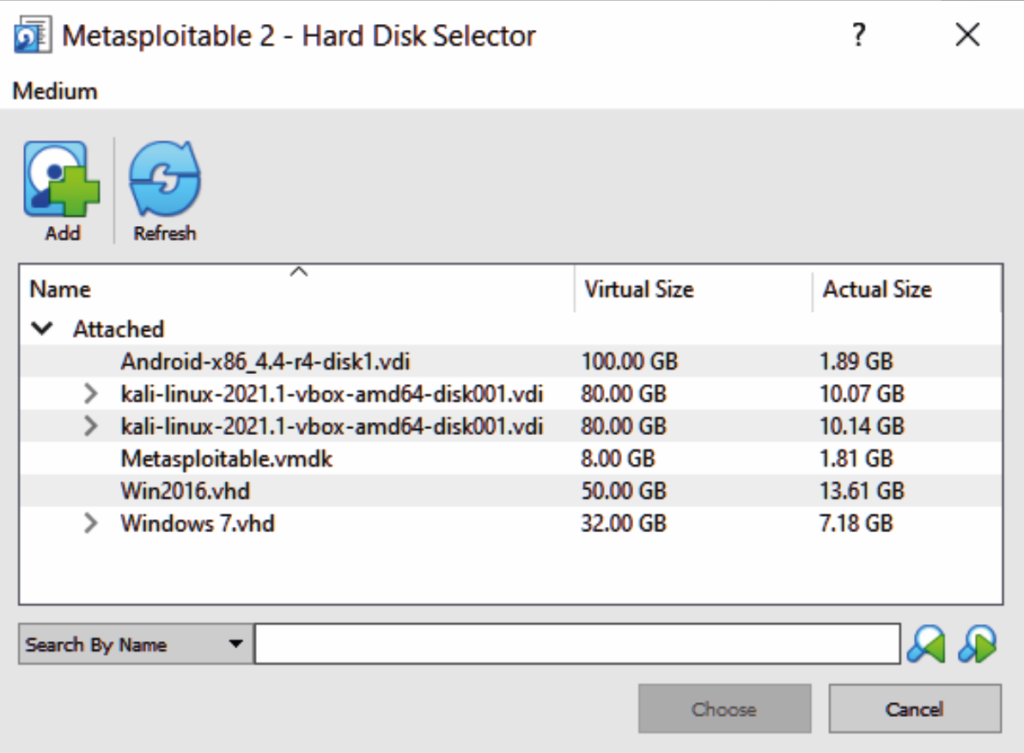

В том же окне «Создать виртуальную машину», измените параметр «Жесткий диск» на «Использовать существующий файл виртуального жесткого диска», и щелкните значок папки справа, чтобы открыть «Выбор жесткого диска», как показано здесь:

- Затем нажмите «Добавить», и перейдите к местоположению извлеченных файлов из шага 2. Выберите файл виртуального жесткого диска под названием Metasploitable и нажмите «Открыть».

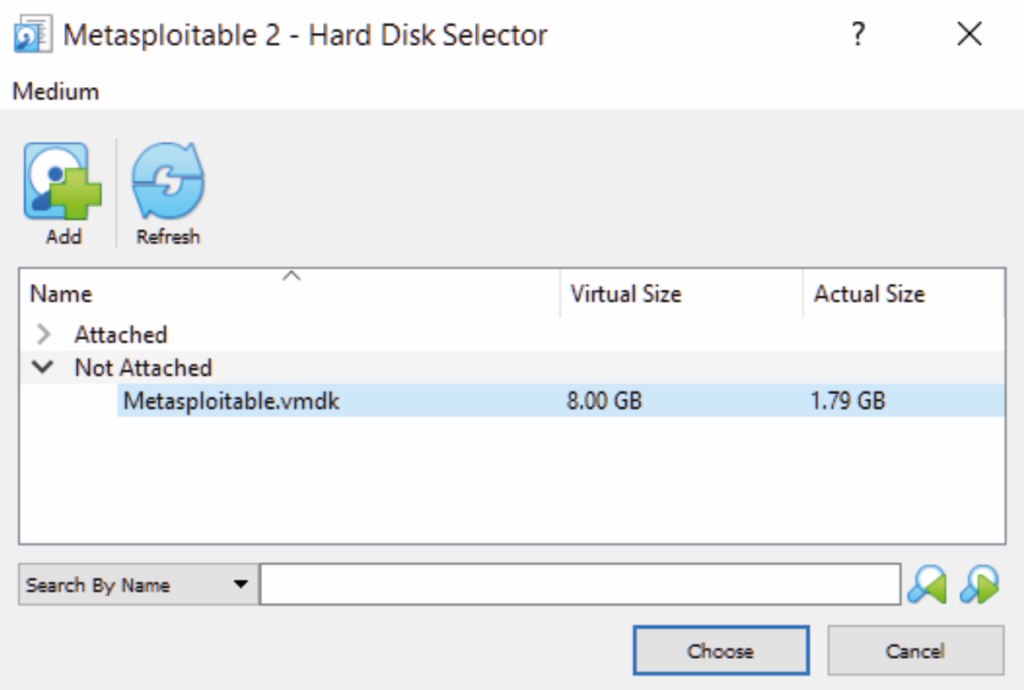

- Далее выберите файл Metasploitable.vmdk, и нажмите «Выбрать», как показано здесь:

- Теперь Вы вернетесь в окно: «Создать виртуальную машину» с виртуальным

подключенным жестким диском; просто нажмите «Создать».

Часть 2 – настройка параметров сети

Поскольку топология нашей лаборатории тестирования на проникновение содержит более одной виртуальной сети, следующие шаги помогут обеспечить сквозное сетевое соединение виртуальной машины Kali Linux с Metasploitable 2:

- Чтобы настроить параметры сети, выберите новую виртуальную машину Metasploitable 2 в VirtualBox Manager и нажмите «Настройки».

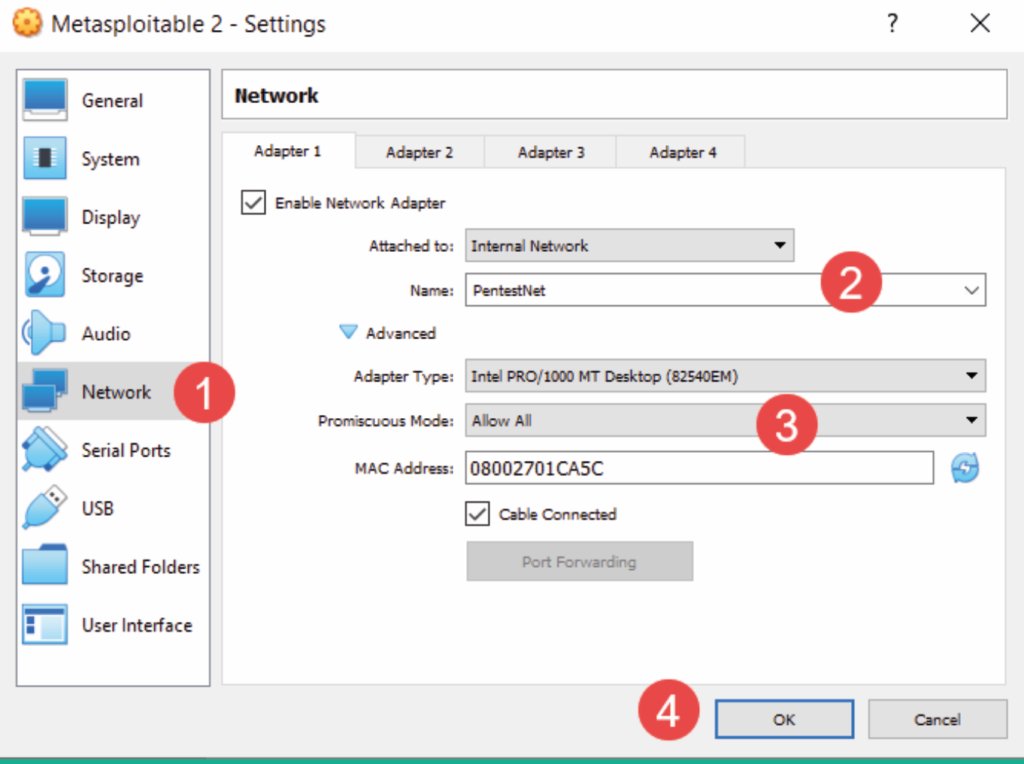

- Перейдите в раздел «Сеть», включите Адаптер 1, и используйте следующие параметры, чтобы настроить Адаптер 1 как часть сети PentestNet нашей лаборатории:

• Прикреплен к: Внутренней сети

• Имя: PentestNet

• Неразборчивый режим: разрешить все

На следующем снимке экрана показаны параметры конфигурации виртуального сетевого адаптера:

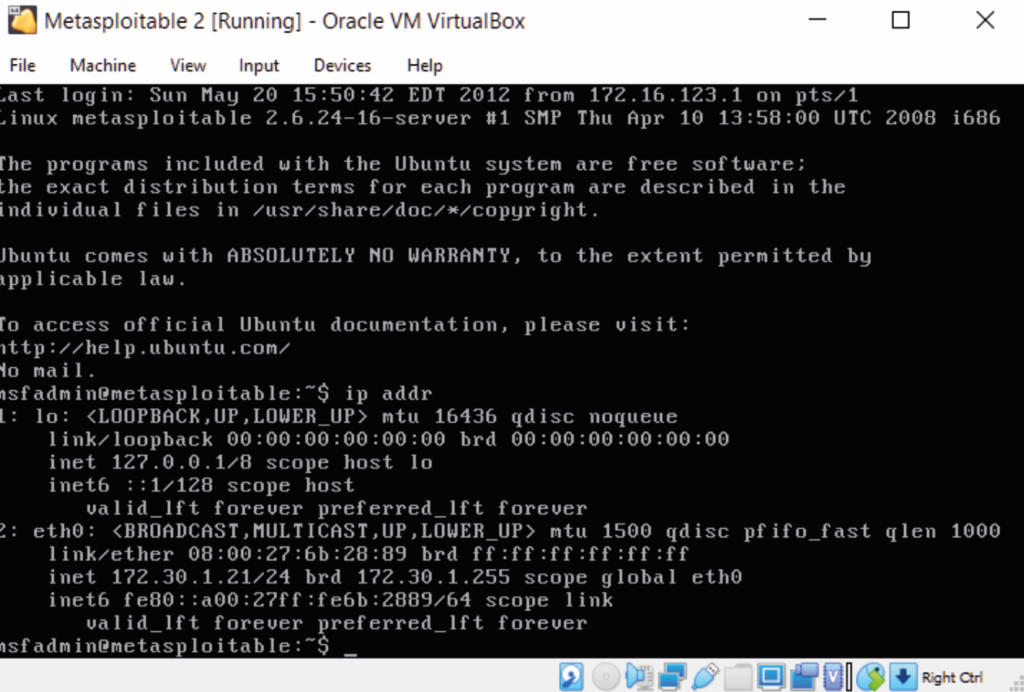

3. Затем включите виртуальную машину Metasploitable 2, и войдите в Metasploitable 2, указав msfadmin в качестве имени пользователя и пароля.

Используйте команду ip addr, чтобы убедиться, что виртуальная машина получает IP-адрес в сети 172.30.1.0/24, как показано здесь:

- Наконец, когда Вы закончите использовать Metasploitable 2, используйте команду

sudo stop, чтобы выключить виртуальную машину.

Прочитав этот раздел, Вы узнали, как настроить уязвимую виртуальную машину Metasploitable 2 в топологии лаборатории тестирования на проникновение. По мере изучения этого курса, топология лаборатории тестирования на проникновение будет масштабироваться и добавлять новые уязвимые системы. В следующем разделе Вы узнаете, как реализовать Metasploitable 3 с использованием Vagrant в лабораторной среде.

На этом все. Всем хорошего дня!