Как найти Reflected XSS? Решение лаборатории с сайта Portswigger.

Здравствуйте, дорогие друзья.

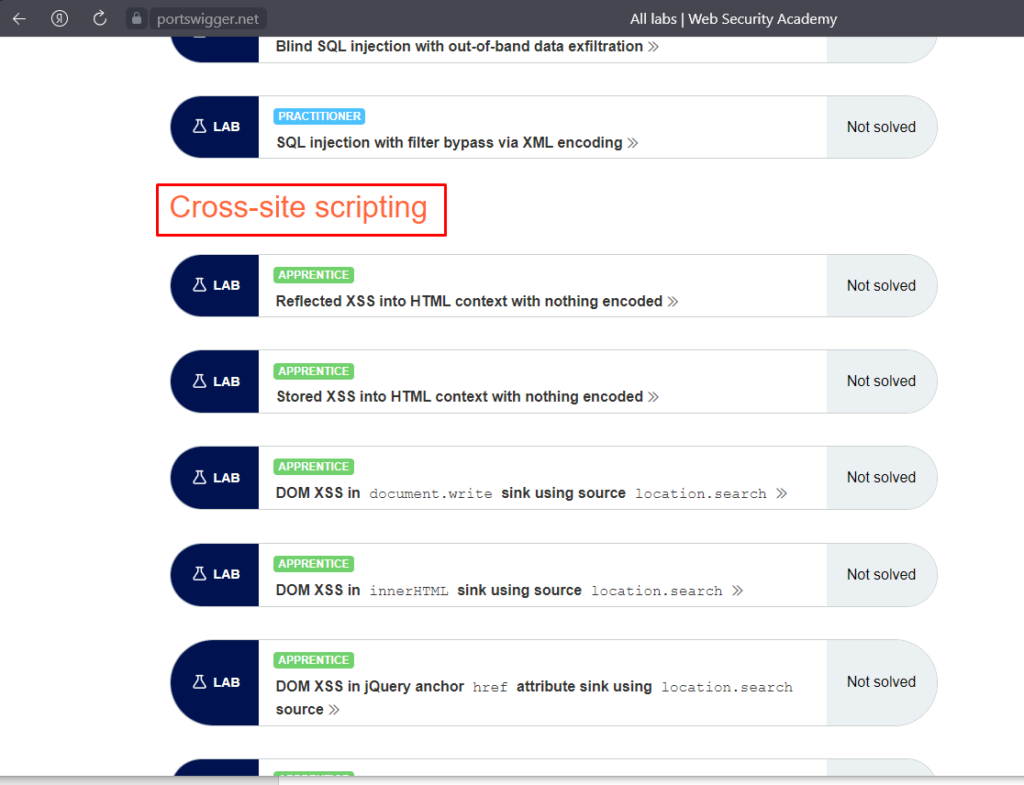

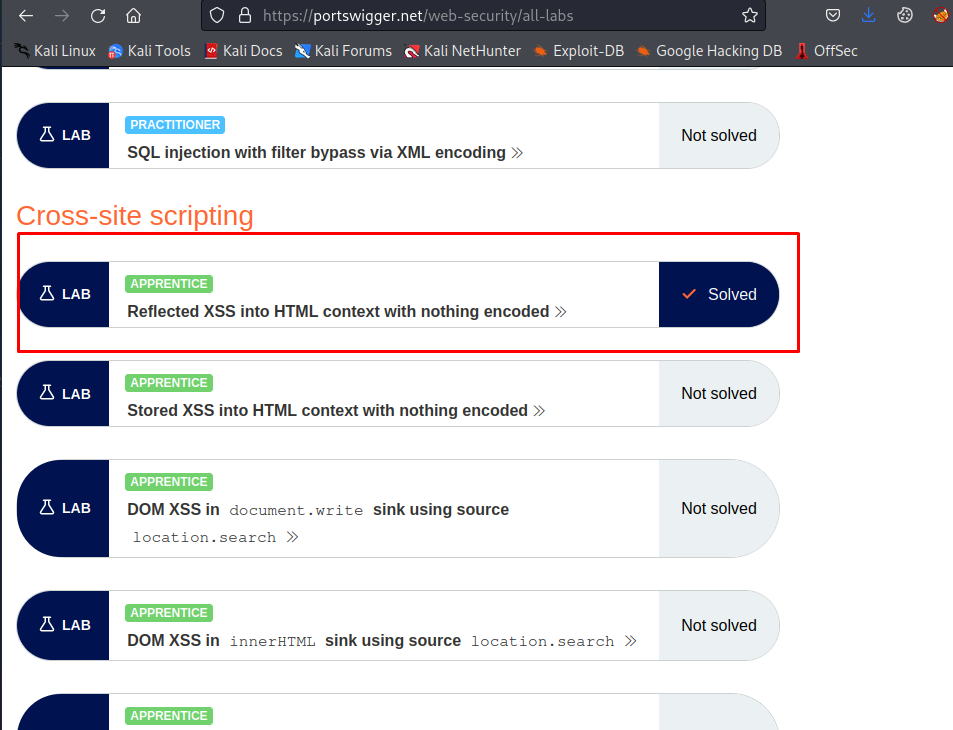

В рамках данной статьи, я покажу Вам, как можно искать уязвимости Reflected XSS, на примере решения лабораторий с сайта Portswigger. Ссылка на лаборатории: https://portswigger.net/web-security/all-labs, где нам нужно найти вкладку XSS с задачками:

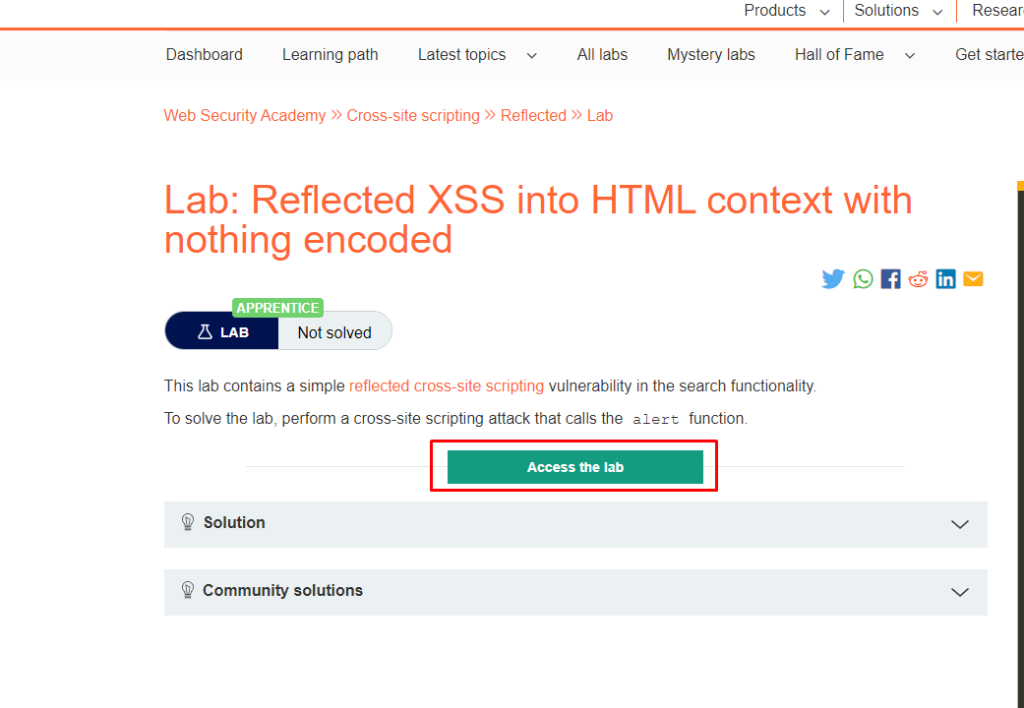

Откроем первую лабораторию, с Reflected (отраженный) XSS:

Жмем на зеленую кнопку «access the lab», и попадаем на сайт:

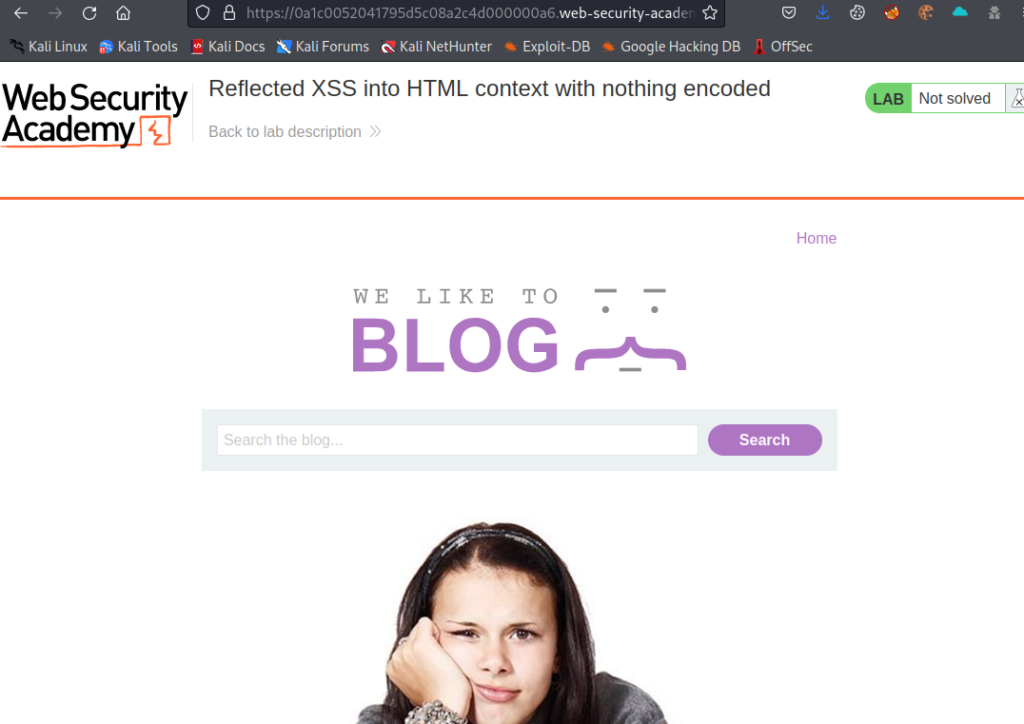

Сразу обращаем внимание, что у нас появляется строка поиска, в блоге, которую можно использовать в качестве точки входа на веб-сайте.

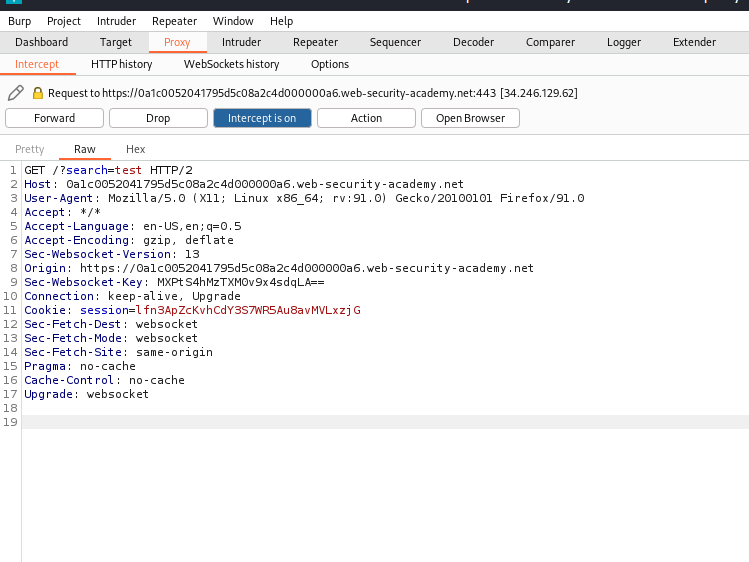

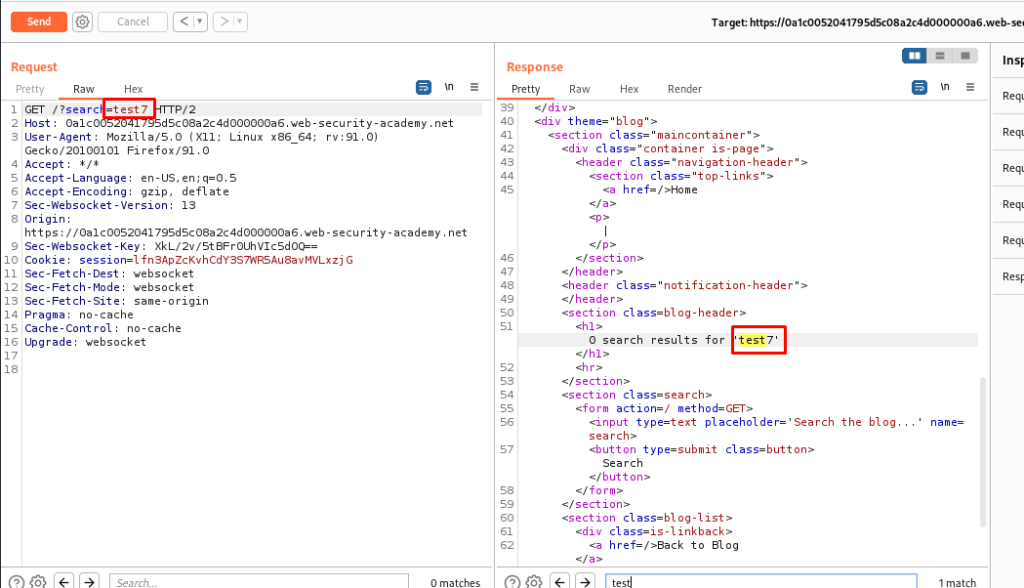

Введем какие-либо текстовые данные. Например, слово «test», предварительно сконнектив инструмент BurpSuite, и наш браузер. Видим вот такой вывод:

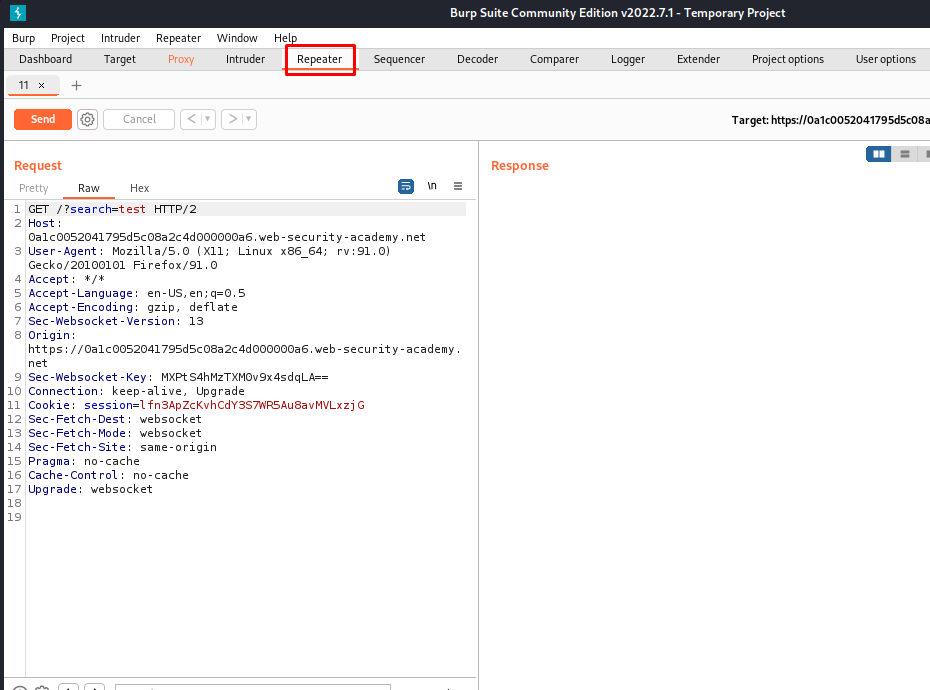

Отправляем наш запрос на вкладку «Repeater», с помощью горячих клавиш «Ctrl+R»:

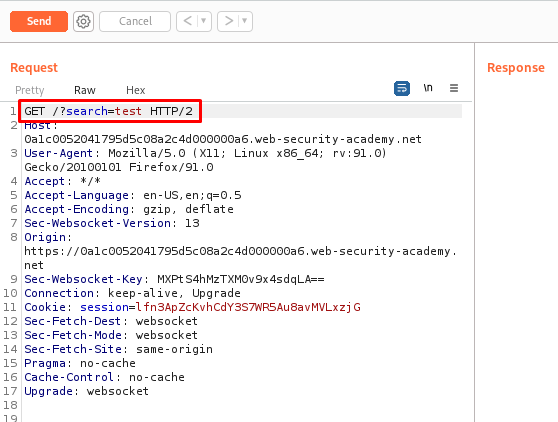

Попутно отключаем перехватчик (intercept), и начинаем тестировать данную страницу, с помощью измененного запроса в строке поиска:

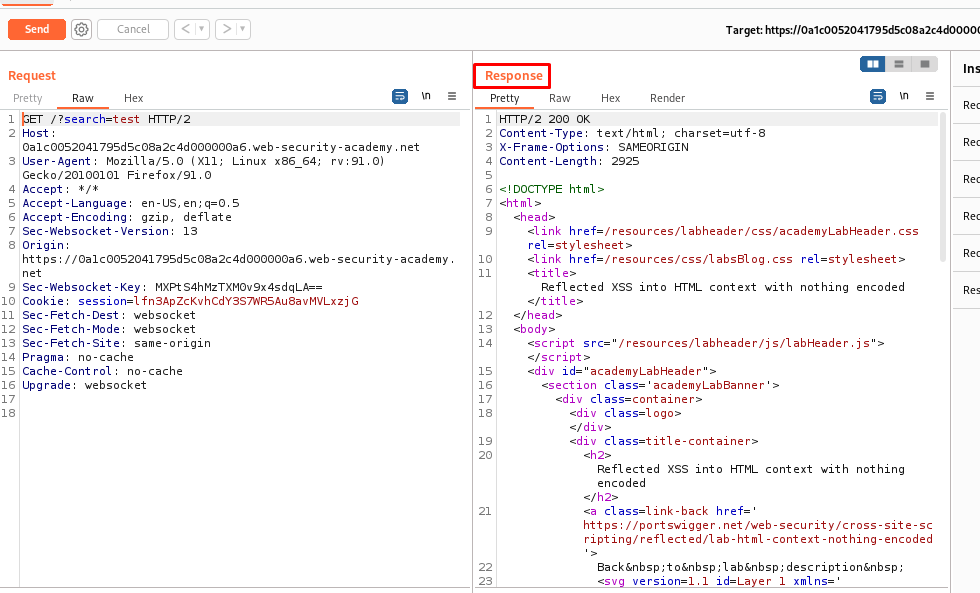

Жмем на кнопку «Send», в левом верхнем углу, и получаем вывод в правой части инструмента:

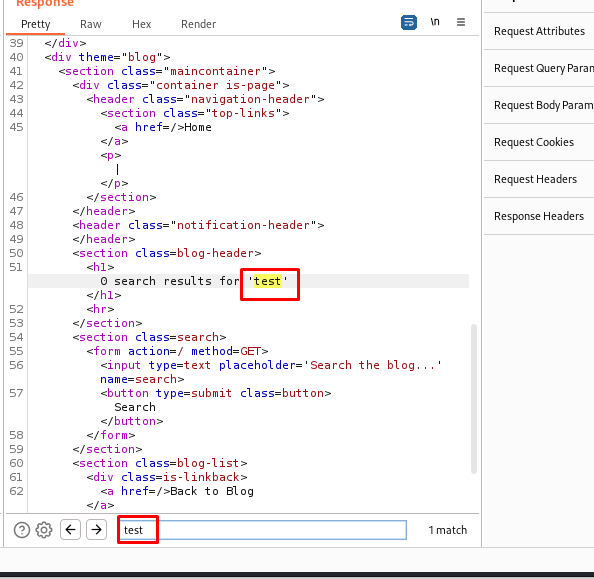

Можно поискать точку входа в веб-приложение, с помощью окна поиска в правом нижнем углу, введя слово «test», которое мы прописывали на сайте:

Мы можем добавлять какие-либо данные в первой строке запроса (левый верхний угол), и получать соответствующие ответы:

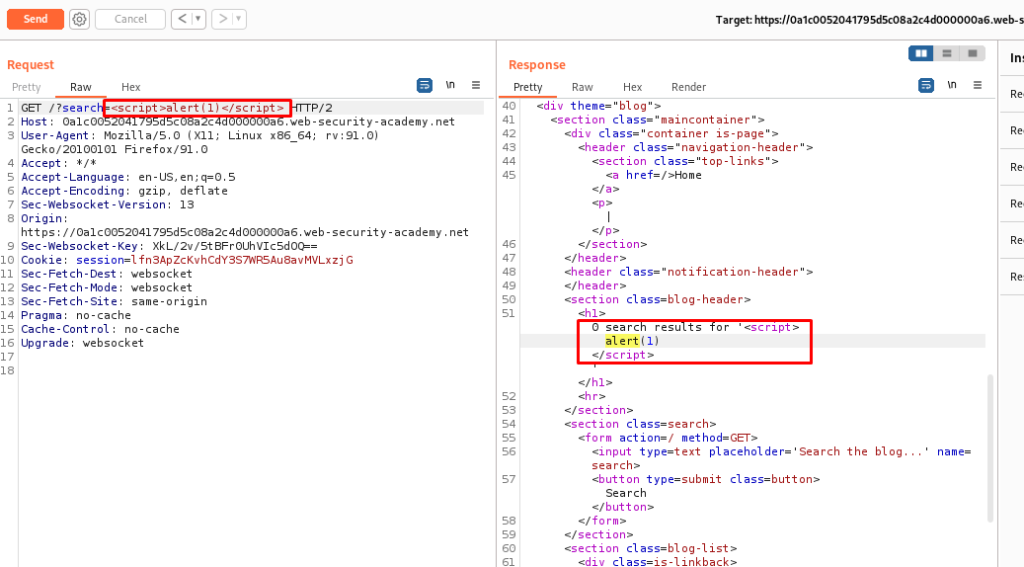

Таким образом, для поиска XSS уязвимостей, мы можем ставить в строку поиска теги <script>alert(1)</script>, и посмотреть, что у нас получается:

Вывод есть, и на странице мы получили успешное прохождение нашей лаборатории:

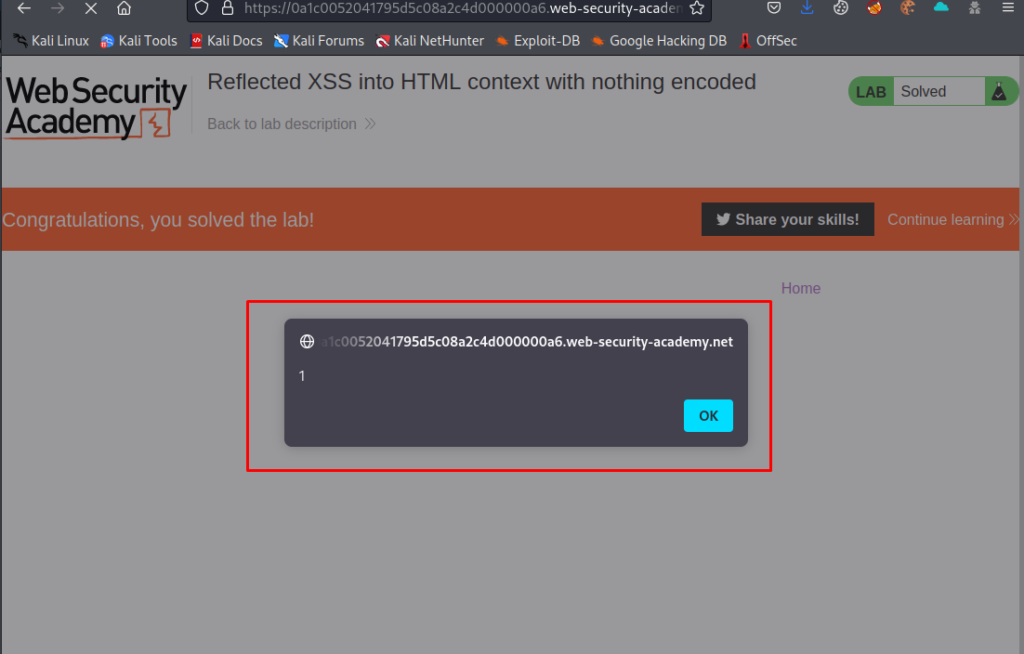

Теперь для наглядности покажу, как все работает на сайте. Пробуем по новой включать перехватчик, и на сайте прописывать данный скрипт:

И получаем вывод нашего всплывающего окна. Уязвимость есть.

Одна лаборатория решена.

На этом все. Всем хорошего дня!