#7 Криптография. Разблокировка зашифрованных дисков LUKS с помощью ключевого файла.

Здравствуйте, дорогие друзья.

Давайте продолжим и посмотрим, как разблокировать зашифрованные диски luks с помощью ключевого файла. Dmcrypt и устройства с поддержкой luks могут содержать до 10 различных файлов ключей или паролей.

В последней лекции, мы зашифровали usb-диск с помощью ключевой фразы.

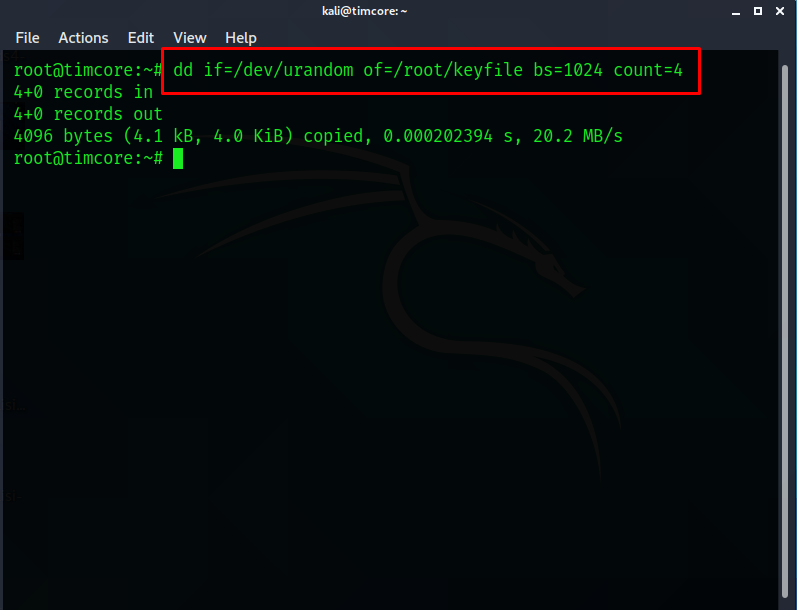

Мы попробуем добавить файл секретного ключа, в качестве дополнительного метода авторизации. Давайте сгенерируем файл ключа одним из самых простых подходов. Я собираюсь использовать команду dd и if=/dev/urandom для генерации случайного ключа, далее дополним команду как: of=/root/keyfile bs=1024 count=4. Кстати, Вы можете использовать любой файл в качестве ключевого файла, но я думаю, что файл со случайным содержимым — очень хороший и безопасный. Можно сказать, что даже идеальный — случайный ключевой файл.

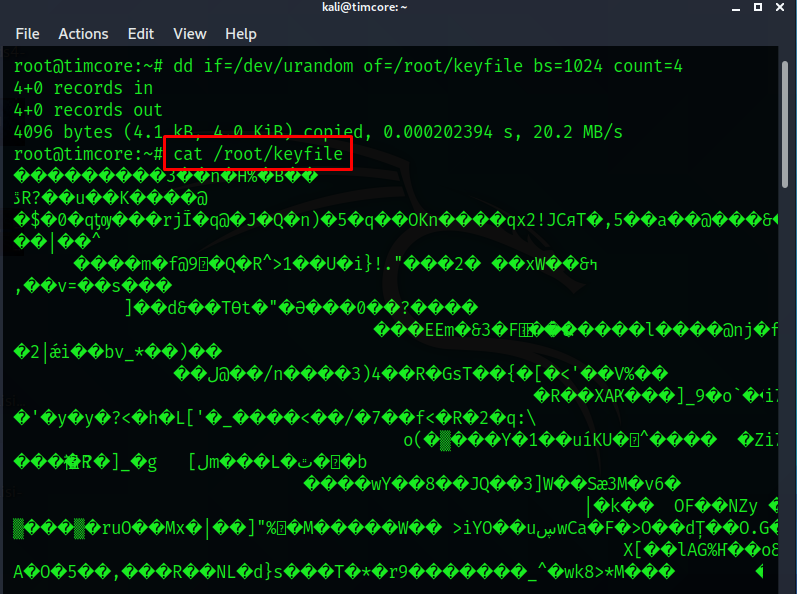

Отлично, мы успешно сгенерировали файл. Попробуем прочитать его содержимое, с помощью команды «cat /root/keyfile»:

Необязательно, но для дополнительной безопасности, Вы можете симметрично зашифровать ключевой файл с помощью gpg.

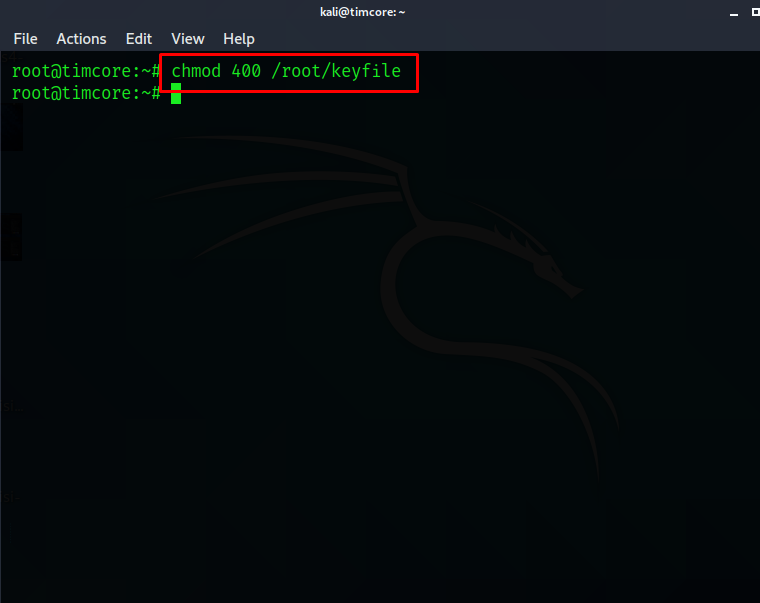

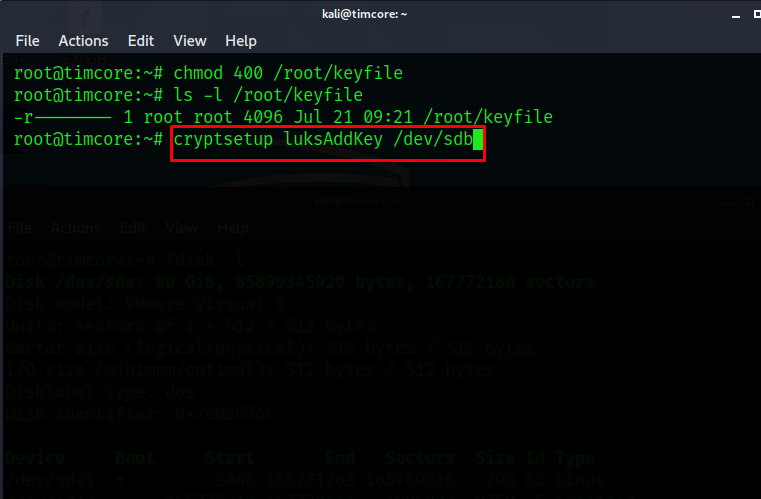

Можно также добавить права на чтение от имени суперпользователя. Это делается с помощью команды: chmod 400 /root/keyfile:

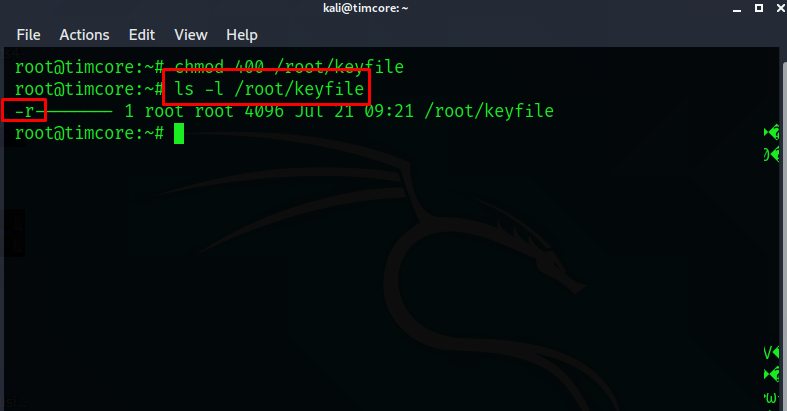

Теперь давайте проверим права данного файла, с помощью команды: «ls –l /root/keyfile»:

Это правильное разрешение для файла.

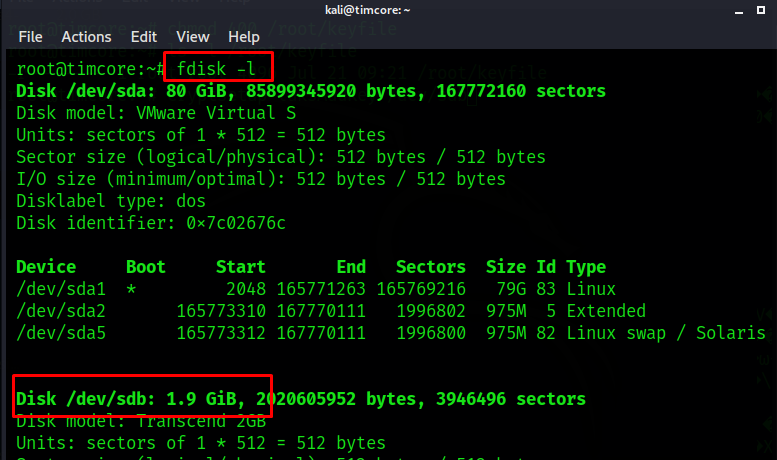

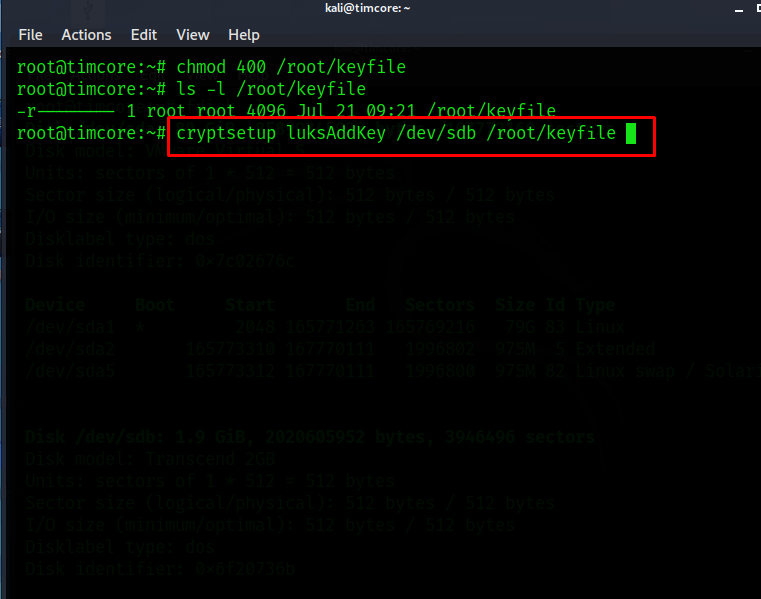

У нас есть usb диск, который уже настроен для dmcrypt и luks, и, как мы помним, он был зашифрован с использованием пароля. Я собираюсь добавить файл ключа, в качестве дополнительного метода авторизации. Команда выглядит как: «cryptsetup luksAddKey /dev/sdb». Для того, чтобы узнать имя диска, нужно вставить флешку, и проверить командой: «fdisk -l»:

Далее, дополнительно добавляем путь до нашего файла: «/root/keyfile»:

Далее Вам нужно ввести парольную фразу, которую Вы устанавливали в прошлой лекции. У меня это «secret». После нажатия клавиши «Enter», ключ будет добавлен в качестве дополнительного метода авторизации. Теперь диск заблокирован.

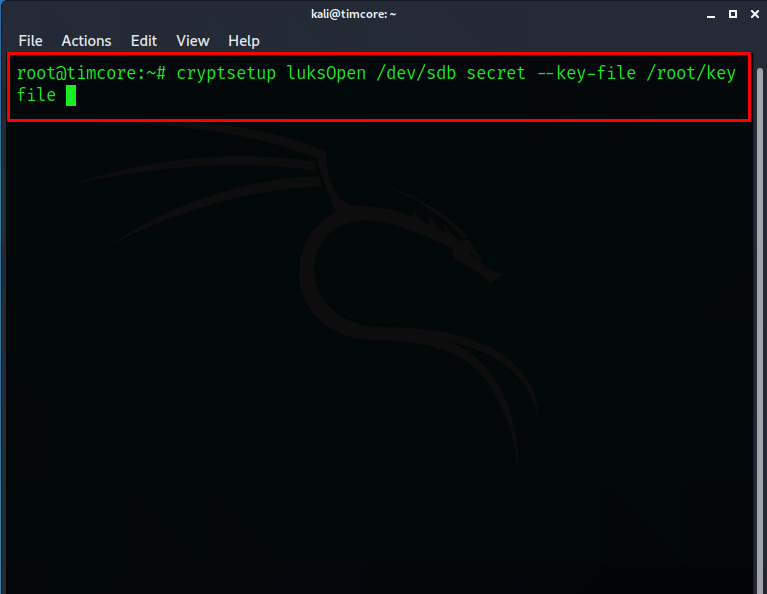

Для того, чтобы разблокировать диск, нужно ввести следующую команду: «cryptsetup loksOpen /dev/sdb secret –key-file /root/keyfile»:

И он будет разблокирован. Я могу смонтировать зашифрованный раздел в любом месте основной файловой системы, и использовать его как обычно.

#1 Криптография. Введение в хеши.

#2 Криптография. Свойства алгоритмов хеширования.

#3 Криптография. Применение алгоритмов хеширования.

#4 Криптография. Атаки на криптографические алгоритмы хеширования.

#5 Криптография. Введение в полное шифрование диска.

#6 Криптография. Полное шифрование диска с использованием dm-crypt и LUKS.