Здравствуйте, дорогие друзья.

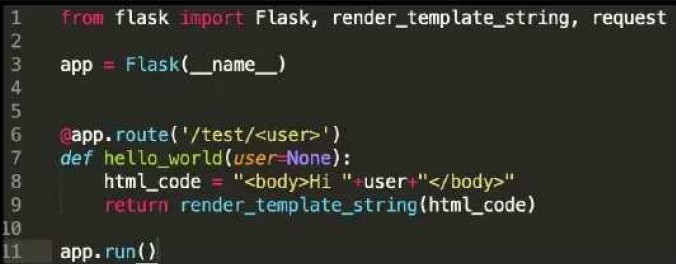

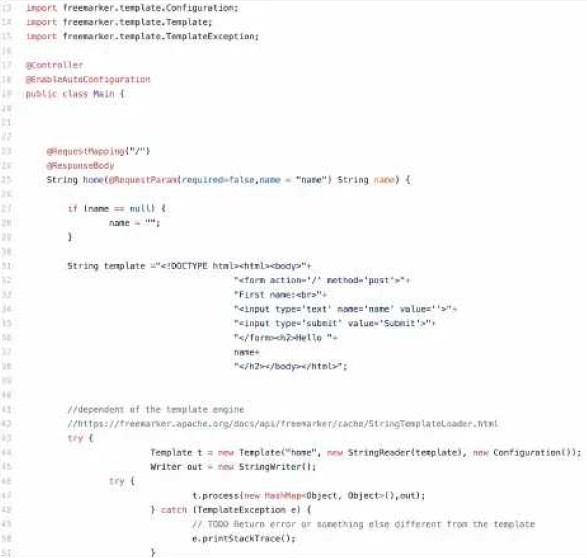

Content Security Policy (CSP) — это специальный HTTP-заголовок, используемый для предотвращения определенных типов атак, таких как межсайтовый скриптинг (XSS). Некоторые инженеры считают, что CSP — это волшебное средство против уязвимостей, подобных XSS, но при неправильной настройке могут …

Новая бесплатная электронная книга: «Программирование на Go для начинающих»

Новая бесплатная электронная книга: «Программирование на Go для начинающих»